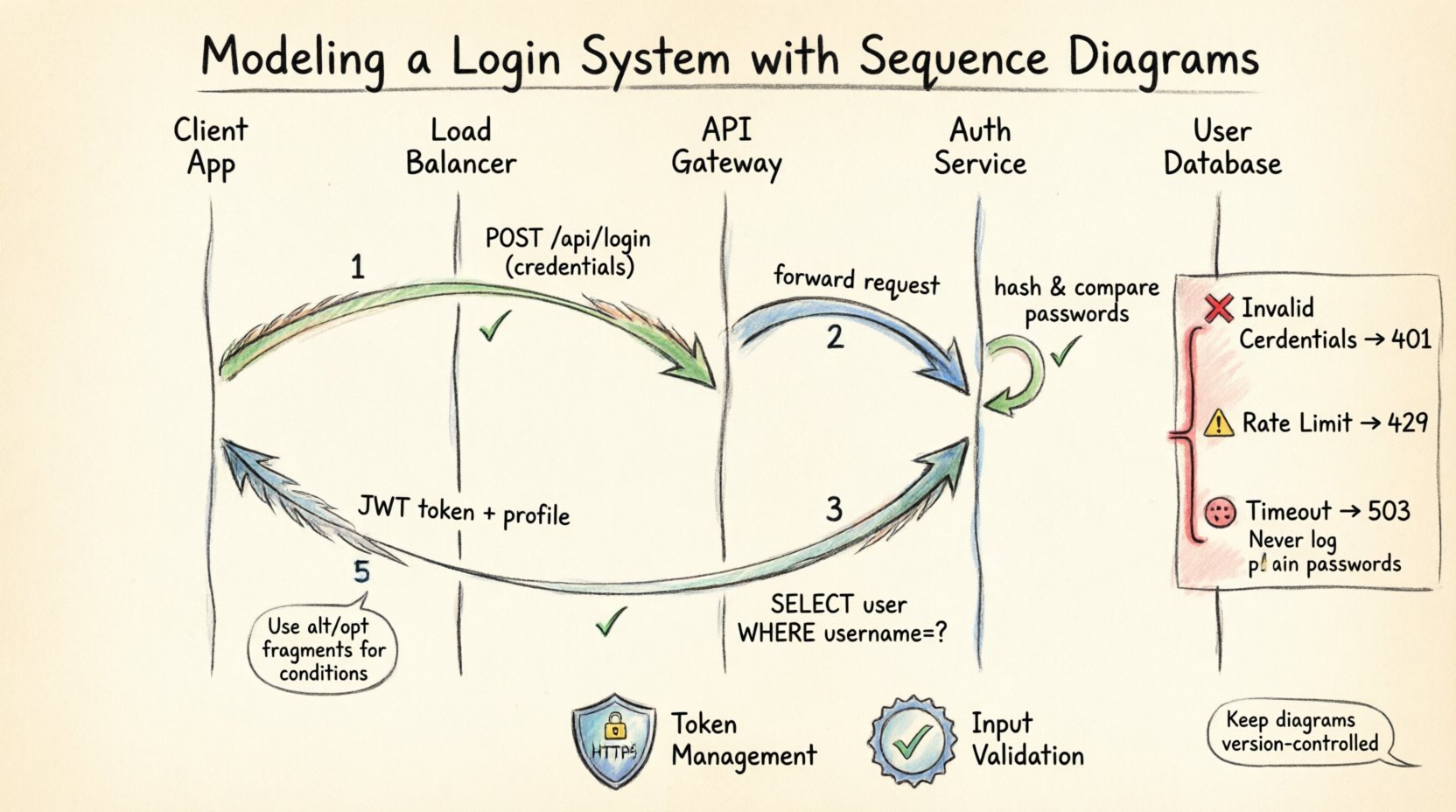

Создание надежного программного обеспечения требует больше, чем просто написание кода. Требуется четкая коммуникация и точное архитектурное проектирование. При разработке системы входа поток данных между компонентами имеет решающее значение. Один промах в логике аутентификации может привести к уязвимостям безопасности или плохому пользовательскому опыту. Именно здесь визуальное моделирование становится незаменимым.

Диаграммы последовательности предоставляют окно в временные характеристики системы. Они отображают взаимодействия во времени, показывая, кто с кем общается и какой обмен данными происходит. В этом руководстве мы разберем реальный сценарий: моделирование безопасной системы входа. Мы изучим участников, жизненные линии, сообщения и точки принятия решений, которые определяют успешный процесс аутентификации.

📐 Понимание основ: что такое диаграмма последовательности?

Диаграмма последовательности — это тип диаграммы взаимодействия в Unified Modeling Language (UML). Она акцентирует внимание на порядке сообщений во времени. В отличие от диаграммы классов, отображающей статическую структуру, этот динамический взгляд раскрывает, как объекты взаимодействуют для достижения конкретной цели.

Для системы входа такая визуализация помогает разработчикам выявлять узкие места. Она уточняет, где происходит хеширование и где выдаются токены сессии. Также она выделяет потенциальные точки отказа, такие как тайм-ауты сети или недействительные учетные данные.

Ключевые компоненты:

- Жизненные линии:Вертикальные линии, представляющие объекты или участники (например, Пользователь, API-шлюз).

- Сообщения:Стрелки, показывающие поток данных между жизненными линиями.

- Активационные полосы:Прямоугольники на жизненных линиях, указывающие на время выполнения объектом действия.

- Совмещенные фрагменты:Коробки с метками

altилиoptпредставляющие условную логику, например, операторы if/else.

🏗️ Определение архитектуры системы

Прежде чем рисовать линии, мы должны определить участников. Современная система входа обычно включает несколько уровней. Мы будем моделировать сценарий, при котором клиентское приложение взаимодействует с серверной службой для аутентификации пользователя.

Участники и объекты:

| Сущность | Роль | Ответственность |

|---|---|---|

| Клиентское приложение | Интерфейс | Собирает учетные данные и отображает статус. |

| Балансировщик нагрузки | Маршрутизатор | Распределяет входящие запросы между доступными серверами. |

| Шлюз API | Точка входа | Обрабатывает аутентификацию, ограничение скорости и ведение журнала. |

| Сервис аутентификации | Ядро логики | Проверяет учетные данные и выдает токены. |

| База данных пользователей | Хранение | Хранит хешированные пароли и метаданные пользователей. |

Изолируя эти компоненты, мы обеспечиваем читаемость диаграммы. Каждая вертикальная линия представляет отдельную ответственность, что упрощает отслеживание пути запроса на вход.

🔑 Путь успеха: Успешная аутентификация

Начнем с стандартного потока. Это сценарий, при котором все работает, как задумано. Пользователь вводит действительные учетные данные, и система предоставляет доступ.

Шаг 1: Представление учетных данных

Процесс начинается на стороне клиента. Пользователь вводит свое имя пользователя и пароль в форму. Приложение клиента сериализует эти данные в тело запроса. Обычно это HTTP-запрос POST.

- Действие: Клиент отправляет

POST /api/вход. - Данные: Имя пользователя и зашифрованный пароль.

- Назначение: Шлюз API.

Шаг 2: Проверка шлюза

После получения шлюз API выполняет первичную проверку. Это включает проверку правильности формата запроса и проверку ограничения скорости. Если пользователь недавно пытался войти слишком много раз, запрос отклоняется здесь.

- Проверка: Заблокирован ли IP-адрес?

- Проверка: Действителен ли ключ API?

- Результат: Перенаправить запрос в службу аутентификации.

Шаг 3: Поиск в базе данных

Служба аутентификации получает запрос. Она выполняет запрос к базе данных пользователей для получения записи, связанной с указанным именем пользователя. Крайне важно отметить, что база данных не хранит пароли в открытом виде.

- Запрос:

SELECT * FROM users WHERE username = ?. - Вывод: Запись пользователя, включая хеш пароля и соль.

- Безопасность: Соединение с базой данных должно быть зашифровано.

Шаг 4: Проверка

Служба аутентификации берет введенный пароль и хеширует его с использованием того же алгоритма (например, bcrypt или Argon2) и соли, хранящейся в базе данных. Затем она сравнивает полученный хеш с хранящимся хешем.

- Процесс: Хеш ввода = Хеш хранения?

- Результат: Если верно — продолжить. Если неверно — прервать.

Шаг 5: Выдача токена

После проверки система генерирует сессионный токен. Этот токен служит доказательством личности для последующих запросов. Он содержит утверждения пользователя и имеет срок действия.

- Генерация: Создать JWT (JSON Web Token).

- Хранение: По желанию хранить идентификатор токена в Redis для отзыва.

- Ответ: Вернуть токен и профиль пользователя клиенту.

⚠️ Обработка крайних случаев и ошибок

Надежная диаграмма должна учитывать сбои. В реальных системах ошибки возникают часто. Мы используем комбинированные фрагменты для представления этих альтернативных путей.

Неверные учетные данные

Когда сравнение хешей неудачно, система должна отвечать безопасно. Она не должна раскрывать, существует ли имя пользователя или неверен ли пароль. Это предотвращает атаки перебора.

- Сообщение:

401 Не авторизовано. - Содержание: Общее сообщение об ошибке («Неверные учетные данные»).

- Журналирование: Записать попытку для аудита безопасности.

Ограничение скорости

Чтобы предотвратить атаки методом грубой силы, шлюз API устанавливает лимиты. Если пользователь превышает порог в течение временного окна, последующие запросы блокируются.

- Условие: Попытки > Максимально допустимые?

- Ответ:

429 Слишком много запросов. - Действие: Временно заблокировать учетную запись или IP-адрес.

Тайм-ауты сети

Сообщение между службой аутентификации и базой данных может не состояться. Диаграмма должна показывать сообщение о тайм-ауте, возвращающееся клиенту.

- Условие: Ответ базы данных > Порог тайм-аута?

- Ответ:

503 Служба недоступна. - Действие: Логика повторной попытки или уведомление пользователя.

🛡️ Аспекты безопасности при моделировании

Моделирование системы входа — это не только функциональность; это вопрос безопасности. Каждое взаимодействие на диаграмме представляет собой потенциальный вектор атаки.

Безопасность транспортного уровня:

- Все стрелки на диаграмме должны указывать на HTTPS.

- Учетные данные никогда не должны записываться в открытом виде.

- Токены сессии должны передаваться только по защищенным каналам.

Управление токенами:

- Короткоживущие токены доступа сокращают окно возможностей для атакующих.

- Токены обновления позволяют пользователям оставаться авторизованными без повторного ввода учетных данных.

- Списки отзыва позволяют немедленно аннулировать скомпрометированные токены.

Проверка ввода:

- Приложение-клиент должно проверять длину и формат ввода перед отправкой.

- Шлюз API должен очищать входные данные, чтобы предотвратить атаки внедрения.

🔄 Расширенные потоки: обновление и выход из системы

Система входа не заканчивается первоначальным рукопожатием. Сессии истекают, и пользователям необходимо выйти из системы. Эти потоки требуют дополнительных средств поддержки и сообщений.

Обновление токена

Когда токен доступа истекает, пользователю не следует немедленно снова входить в систему. Клиент использует токен обновления для получения нового токена доступа.

- Событие: Истечение срока действия токена доступа.

- Запрос: POST

/api/обновление. - Проверка: Проверьте действительность и срок действия токена обновления.

- Ответ: Новый токен доступа.

Выход из системы

Выход из системы — это не просто удаление локального хранилища. Это включает аннулирование сессии на стороне сервера, чтобы предотвратить повторное использование.

- Запрос: DELETE

/api/выход. - Действие: Удалите токен из Redis или черного списка.

- Ответ: Очистите хранилище клиента и перенаправьте на страницу входа.

📝 Лучшие практики по созданию диаграмм

Создание этих диаграмм — итеративный процесс. Чтобы они оставались полезными, следуйте этим рекомендациям.

Делайте его читаемым

- Избегайте пересечения линий. Используйте ортогональное маршрутизирование.

- Ограничьте количество участников только теми, которые необходимы для сценария.

- Используйте сокращения только в том случае, если они являются стандартными в вашей команде.

Фокусируйтесь на потоке

- Не загромождайте диаграмму внутренней логикой (например, конкретными SQL-запросами).

- Покажите взаимодействие, а не детали реализации.

- Используйте примечания для уточнения сложных бизнес-правил.

Контроль версий

- Воспринимайте диаграммы как код. Храните их в вашем репозитории.

- Обновляйте диаграмму каждый раз, когда изменяется архитектура.

- Проверяйте диаграммы во время проверки кода, чтобы обеспечить соответствие.

🚧 Распространённые ошибки, которые следует избегать

Даже опытные архитекторы допускают ошибки при моделировании взаимодействий. Осознание распространённых ошибок может значительно сэкономить время на отладке в будущем.

Пренебрежение асинхронными сообщениями

Некоторые операции, например, отправка подтверждения по электронной почте, происходят после основного ответа. Их следует отображать как асинхронные стрелки (с открытой стрелкой).

Отсутствие обработки ошибок

Показ только «счастливого пути» создаёт ложное ощущение безопасности. Всегда отображайте условия неудачи для каждого внешнего вызова.

Перегрузка жизненных линий

Не помещайте каждую возможную функцию на одну жизненную линию. Разделите ответственность. Например, отделяйте службу аутентификации от службы уведомлений.

Пропуск слоёв безопасности

Не рисуйте прямую линию от клиента к базе данных. Это подразумевает прямое соединение, которое обходит API-шлюз и службу аутентификации. Всегда отображайте промежуточные компоненты.

🛠️ Обслуживание и эволюция

Программное обеспечение не является статичным. Требования меняются, добавляются новые функции. Ваши диаграммы последовательности должны развиваться вместе с кодовой базой.

Регулярные аудиты

Установите график для проверки ваших диаграмм. Все ли жизненные линии по-прежнему точны? Были ли добавлены новые микросервисы?

Синхронизация документации

Убедитесь, что документация API соответствует диаграмме. Если диаграмма показывает определенный конечный пункт, документация должна отражать точный путь и нагрузку.

Инструмент настройки

Используйте эти диаграммы для обучения новых членов команды. Они предоставляют общий обзор системы без необходимости глубокого погружения в код.

🔍 Анализ диаграммы на предмет производительности

Помимо логики, диаграммы последовательности помогают выявить узкие места производительности. Оценивая глубину цепочки вызовов, можно приблизительно определить задержку.

- Глубокие цепочки:Слишком много последовательных вызовов увеличивает задержку. Рассмотрите возможность параллельной обработки.

- Вызовы базы данных:Множественные запросы в одном запросе могут замедлить систему. Используйте пакетные операции.

- Внешние API:Вызовы внешних сервисов создают сетевую нагрузку. Где возможно, кэшируйте результаты.

📊 Обзор взаимодействий

Для объединения информации, вот краткое резюме критически важных сообщений, обмен которых происходит во время жизненного цикла входа в систему.

| Шаг | Отправитель | Получатель | Тип сообщения | Цель |

|---|---|---|---|---|

| 1 | Клиент | Шлюз API | HTTP POST | Отправить учетные данные |

| 2 | Шлюз API | Сервис аутентификации | Внутренний RPC | Передача запроса |

| 3 | Служба аутентификации | База данных | Запрос SQL | Получить пользователя |

| 4 | Служба аутентификации | Служба аутентификации | Вызов функции | Проверить хэш |

| 5 | Служба аутентификации | Клиент | Ответ HTTP | Вернуть токен |

🧩 Заключительные мысли по проектированию системы

Моделирование системы входа с помощью диаграмм последовательности — это дисциплинированный подход к инженерии программного обеспечения. Он обеспечивает ясность и выявляет сложность до написания первого строчки кода. Визуализируя поток, команды могут согласовать требования к безопасности и ожидания по производительности.

Ценность заключается в обсуждении, которое вызывает диаграмма. Это инструмент для совместной работы, обеспечивающий, чтобы разработчики, тестировщики и заинтересованные стороны имели общее понимание системы. По мере развития технологий принципы ясной коммуникации остаются неизменными. Вложите время в эти диаграммы, и полученный код будет более поддерживаемым и защищённым.

Помните, что диаграмма — это живой документ. Она должна расти и изменяться вместе с вашей системой. Держите её в актуальном состоянии, сохраняйте точность и используйте для руководства архитектурными решениями. Такая практика создаёт основу для масштабируемых и устойчивых программных систем.