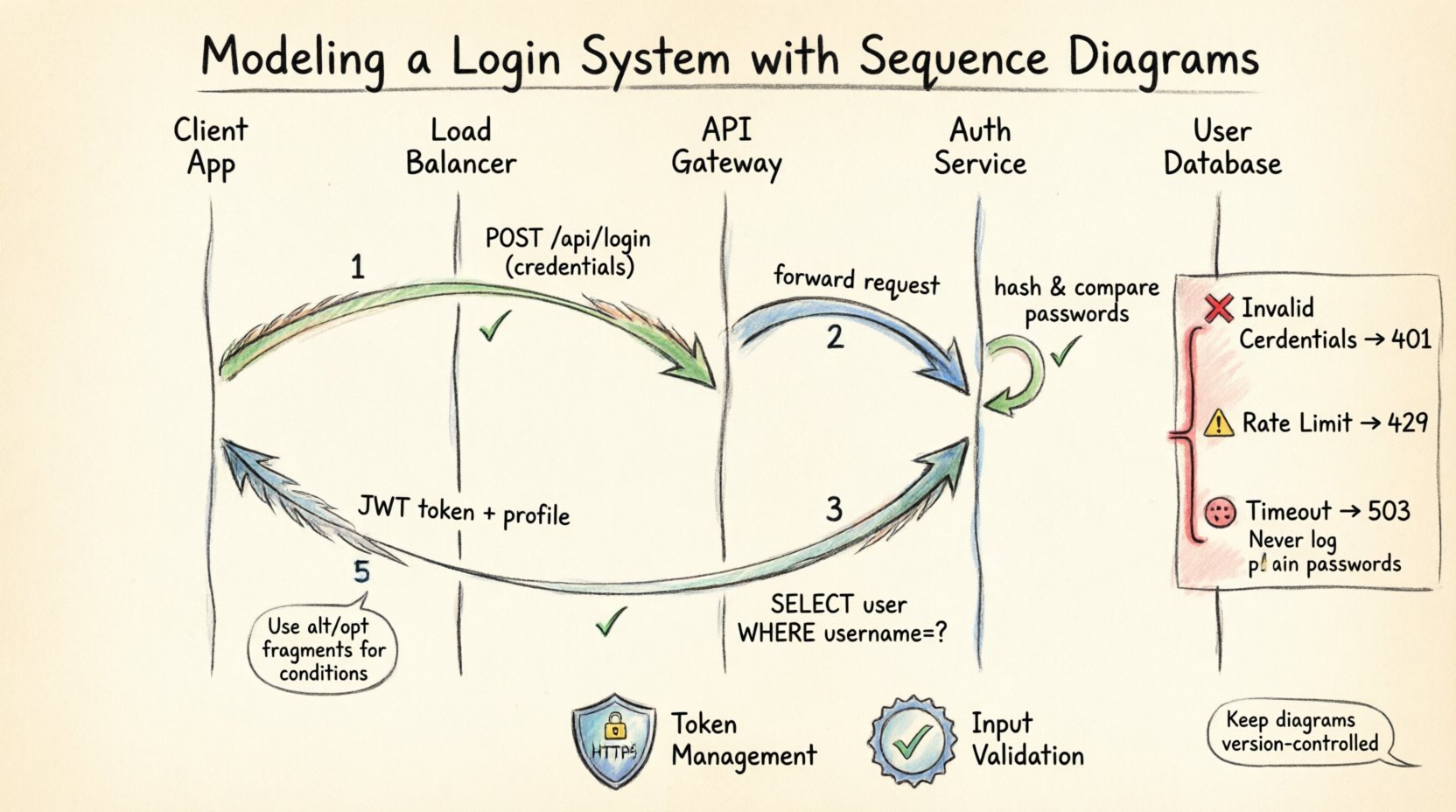

Construire un logiciel robuste exige plus que la simple rédaction de code. Il demande une communication claire et une planification architecturale précise. Lors du développement d’un système de connexion, le flux de données entre les composants est crucial. Une seule erreur dans la logique d’authentification peut entraîner des vulnérabilités de sécurité ou de mauvaises expériences utilisateur. C’est là que la modélisation visuelle devient indispensable.

Les diagrammes de séquence offrent une fenêtre sur le comportement temporel d’un système. Ils cartographient les interactions au fil du temps, en montrant qui parle à qui et quelles données sont échangées. Dans ce guide, nous analyserons un scénario du monde réel : la modélisation d’un mécanisme de connexion sécurisé. Nous explorerons les acteurs, les lignes de vie, les messages et les points de décision qui définissent un flux d’authentification réussi.

📐 Comprendre les fondamentaux : Qu’est-ce qu’un diagramme de séquence ?

Un diagramme de séquence est un type de diagramme d’interaction dans le langage de modélisation unifié (UML). Il met l’accent sur l’ordre temporel des messages. Contrairement au diagramme de classes qui montre une structure statique, cette vue dynamique révèle comment les objets collaborent pour atteindre un objectif spécifique.

Pour un système de connexion, cette visualisation aide les développeurs à identifier les goulets d’étranglement. Elle précise où a lieu le hachage et où les jetons de session sont émis. Elle met également en évidence les points de défaillance potentiels, tels que les délais d’attente réseau ou des identifiants non valides.

Composants clés :

- Lignes de vie :Lignes verticales représentant des objets ou des participants (par exemple, Utilisateur, passerelle API).

- Messages :Flèches indiquant le flux de données entre les lignes de vie.

- Barres d’activation :Rectangles sur les lignes de vie indiquant quand un objet effectue une action.

- Fragments combinés :Boîtes étiquetées

altouoptreprésentant une logique conditionnelle telle que les instructions if/else.

🏗️ Définition de l’architecture du système

Avant de dessiner des lignes, nous devons définir les participants. Un système de connexion moderne implique généralement plusieurs couches. Nous modéliserons un scénario où une application cliente communique avec un service backend pour authentifier un utilisateur.

Les acteurs et les objets :

| Entité | Rôle | Responsabilité |

|---|---|---|

| Application cliente | Interface | Collecte les identifiants et affiche l’état. |

| Équilibreur de charge | Routeur | Répartit les requêtes entrantes entre les serveurs disponibles. |

| Passerelle API | Point d’entrée | Gère l’authentification, le contrôle de débit et la journalisation. |

| Service d’authentification | Cœur logique | Vérifie les identifiants et émet des jetons. |

| Base de données utilisateur | Stockage | Stocke les mots de passe hachés et les métadonnées utilisateur. |

En isolant ces composants, nous nous assurons que le diagramme reste lisible. Chaque ligne verticale représente une responsabilité distincte, ce qui facilite le suivi du parcours d’une requête de connexion.

🔑 Le chemin idéal : Authentification réussie

Commençons par le flux standard. Il s’agit du scénario où tout fonctionne comme prévu. L’utilisateur saisit des identifiants valides, et le système accorde l’accès.

Étape 1 : Soumission des identifiants

Le processus commence du côté client. L’utilisateur saisit son nom d’utilisateur et son mot de passe dans le formulaire. L’application cliente sérialise ces données en un chargement de requête. En général, il s’agit d’une requête HTTP POST.

- Action : Le client envoie

POST /api/login. - Données : Nom d’utilisateur et mot de passe chiffré.

- Destination : Passerelle API.

Étape 2 : Validation par la passerelle

Dès réception, la passerelle API effectue des vérifications initiales. Cela inclut la vérification que le format de la requête est correct et le contrôle du débit. Si l’utilisateur a tenté trop de connexions récemment, la requête est rejetée ici.

- Vérification : L’adresse IP est-elle bloquée ?

- Vérification : La clé API est-elle valide ?

- Résultat : Transférer la requête au service d’authentification.

Étape 3 : Recherche dans la base de données

Le service d’authentification reçoit la requête. Il interroge la base de données utilisateur pour récupérer l’enregistrement associé au nom d’utilisateur fourni. Il est crucial de noter que la base de données ne stocke pas les mots de passe en clair.

- Requête :

SELECT * FROM utilisateurs WHERE username = ?. - Sortie : Enregistrement utilisateur incluant le hachage du mot de passe et le sel.

- Sécurité : La connexion à la base de données doit être chiffrée.

Étape 4 : Vérification

Le service d’authentification prend le mot de passe soumis et le hache en utilisant le même algorithme (par exemple, bcrypt ou Argon2) et le sel stockés dans la base de données. Il compare ensuite le hachage généré avec le hachage stocké.

- Processus : Hachage d’entrée = Hachage stocké ?

- Résultat : Si vrai, poursuivre. Si faux, abandonner.

Étape 5 : Émission du jeton

Une fois vérifié, le système génère un jeton de session. Ce jeton agit comme preuve d’identité pour les requêtes ultérieures. Il contient des revendications utilisateur et a une date d’expiration.

- Génération : Créer un JWT (JSON Web Token).

- Stockage : Stocker éventuellement l’ID du jeton dans Redis pour l’annulation.

- Réponse : Retourner le jeton et le profil utilisateur au client.

⚠️ Gestion des cas limites et des erreurs

Un diagramme robuste doit tenir compte des échecs. Dans les systèmes du monde réel, les erreurs surviennent fréquemment. Nous utilisons des fragments combinés pour représenter ces chemins alternatifs.

Informations d’identification non valides

Lorsque la comparaison du hachage échoue, le système doit répondre de manière sécurisée. Il ne doit pas révéler si le nom d’utilisateur existe ou si le mot de passe est incorrect. Cela empêche les attaques d’énumération.

- Message :

401 Non autorisé. - Contenu : Message d’erreur générique (« Identifiants non valides »).

- Journalisation : Enregistrer l’essai à des fins d’audit de sécurité.

Limitation de débit

Pour éviter les attaques par force brute, la passerelle d’API applique des limites. Si un utilisateur dépasse le seuil dans une fenêtre de temps donnée, les demandes suivantes sont bloquées.

- Condition : Tentatives > Nombre maximal autorisé ?

- Réponse :

429 Trop de demandes. - Action : Verrouiller temporairement le compte ou l’IP.

Délais d’attente réseau

La communication entre le service d’authentification et la base de données peut échouer. Le diagramme doit montrer un message de délai d’attente retournant au client.

- Condition : Réponse de la base de données > seuil de délai d’attente ?

- Réponse :

503 Service non disponible. - Action : Logique de nouvelle tentative ou notification de l’utilisateur.

🛡️ Considérations de sécurité dans la modélisation

Modéliser un système de connexion ne concerne pas seulement la fonctionnalité ; il s’agit aussi de la posture de sécurité. Chaque interaction du diagramme représente un vecteur d’attaque potentiel.

Sécurité de la couche de transport :

- Toutes les flèches du diagramme doivent impliquer HTTPS.

- Les identifiants ne doivent jamais être enregistrés en clair.

- Les jetons de session doivent être transmis uniquement via des canaux sécurisés.

Gestion des jetons :

- Les jetons d’accès à courte durée réduisent la fenêtre de possibilité pour les attaquants.

- Les jetons de rafraîchissement permettent aux utilisateurs de rester connectés sans saisir à nouveau leurs identifiants.

- Les listes d’invalidation permettent une invalidation immédiate des jetons compromis.

Validation des entrées :

- L’application cliente doit valider la longueur et le format des entrées avant envoi.

- La passerelle API doit nettoyer les entrées pour prévenir les attaques d’injection.

🔄 Flux avancés : Rafraîchissement et Déconnexion

Un système de connexion ne se termine pas avec la poignée de main initiale. Les sessions expirent, et les utilisateurs doivent se déconnecter. Ces flux nécessitent des lignes de vie supplémentaires et des messages.

Rafraîchissement du jeton

Lorsqu’un jeton d’accès expire, l’utilisateur ne doit pas être obligé de se reconnecter immédiatement. Le client utilise le jeton de rafraîchissement pour obtenir un nouveau jeton d’accès.

- Déclencheur :Expiration du jeton d’accès.

- Demande : POST

/api/rafraichir. - Validation : Vérifier la validité et l’expiration du jeton de rafraîchissement.

- Réponse : Nouveau jeton d’accès.

Déconnexion

La déconnexion n’est pas seulement supprimer le stockage local. Elle consiste à invalider la session côté serveur pour empêcher sa réutilisation.

- Demande : DELETE

/api/deconnexion. - Action : Supprimer le jeton de Redis ou de la liste noire.

- Réponse : Vider le stockage client et rediriger vers la page de connexion.

📝 Meilleures pratiques pour la création de diagrammes

La création de ces diagrammes est un processus itératif. Pour garantir qu’ils restent des outils utiles, suivez ces recommandations.

Gardez-le lisible

- Évitez les lignes qui se superposent. Utilisez un routage orthogonal.

- Limitez le nombre de participants à ceux essentiels à la scène.

- Utilisez des abréviations uniquement si elles sont standard au sein de votre équipe.

Concentrez-vous sur le flux

- N’embrouillez pas le diagramme avec la logique interne (par exemple, des requêtes SQL spécifiques).

- Montrez l’interaction, pas les détails d’implémentation.

- Utilisez des notes pour clarifier les règles métier complexes.

Contrôle de version

- Traitez les diagrammes comme du code. Stockez-les dans votre référentiel.

- Mettez à jour le diagramme chaque fois que l’architecture change.

- Revoyez les diagrammes lors des revues de code pour assurer leur cohérence.

🚧 Pièges courants à éviter

Même les architectes expérimentés commettent des erreurs lors de la modélisation des interactions. Être conscient des erreurs courantes peut éviter de longues heures de débogage plus tard.

Ignorer les messages asynchrones

Certaines opérations, comme l’envoi d’un e-mail de confirmation, ont lieu après la réponse principale. Elles doivent être représentées par des flèches asynchrones (flèche ouverte).

Absence de gestion des erreurs

Montrer uniquement le parcours idéal donne un faux sentiment de sécurité. Il faut toujours représenter les conditions d’échec pour chaque appel externe.

Surcharge des lignes de vie

N’ajoutez pas toutes les fonctions possibles sur une seule ligne de vie. Répartissez les responsabilités. Par exemple, séparez le Service d’authentification du Service de notification.

Sauter les couches de sécurité

N’ajoutez pas de ligne directe du Client à la base de données. Cela impliquerait une connexion directe qui contourne la passerelle API et le service d’authentification. Représentez toujours les intermédiaires.

🛠️ Maintenance et évolution

Le logiciel n’est pas statique. Les exigences évoluent, et de nouvelles fonctionnalités sont ajoutées. Vos diagrammes de séquence doivent évoluer avec le code source.

Audits réguliers

Établissez un calendrier pour revue vos diagrammes. Les lignes de vie sont-elles encore exactes ? De nouveaux microservices ont-ils été introduits ?

Synchronisation de la documentation

Assurez-vous que la documentation de l’API correspond au diagramme. Si le diagramme montre un point d’entrée spécifique, la documentation doit refléter exactement ce chemin et ce chargement utile.

Outil d’intégration

Utilisez ces diagrammes pour former les nouveaux membres de l’équipe. Ils offrent une vue d’ensemble du système sans nécessiter une analyse approfondie du code.

🔍 Analyse du diagramme pour la performance

Au-delà de la logique, les diagrammes de séquence aident à identifier les goulets d’étranglement de performance. En examinant la profondeur de la chaîne d’appels, vous pouvez estimer la latence.

- Chaînes profondes :Trop d’appels séquentiels augmentent la latence. Pensez au traitement parallèle.

- Appels à la base de données :Plusieurs requêtes dans une seule demande peuvent ralentir le système. Utilisez des opérations par lots.

- API externes :Les appels aux services tiers introduisent une surcharge réseau. Mettez en cache les résultats lorsque cela est possible.

📊 Résumé des interactions

Pour synthétiser les informations, voici un résumé des messages critiques échangés au cours du cycle de vie de connexion.

| Étape | Expéditeur | Destinataire | Type de message | Objectif |

|---|---|---|---|---|

| 1 | Client | Passerelle API | HTTP POST | Soumettre les identifiants |

| 2 | Passerelle API | Service d’authentification | Appel RPC interne | Demander la transmission |

| 3 | Service d’authentification | Base de données | Requête SQL | Récupérer l’utilisateur |

| 4 | Service d’authentification | Service d’authentification | Appel de fonction | Vérifier le hachage |

| 5 | Service d’authentification | Client | Réponse HTTP | Retourner le jeton |

🧩 Réflexions finales sur la conception du système

Modéliser un système de connexion à l’aide de diagrammes de séquence est une approche rigoureuse en génie logiciel. Elle impose la clarté et met en évidence la complexité avant même qu’une seule ligne de code ne soit écrite. En visualisant le flux, les équipes peuvent s’aligner sur les exigences de sécurité et les attentes en matière de performance.

La valeur réside dans la conversation que le diagramme suscite. C’est un outil de collaboration, garantissant que les développeurs, les testeurs et les parties prenantes partagent une compréhension commune du système. Alors que la technologie évolue, les principes de communication claire restent constants. Investissez du temps dans ces diagrammes, et le code résultant sera plus maintenable et plus sécurisé.

Souvenez-vous, un diagramme est un document vivant. Il doit évoluer et changer au fur et à mesure que votre système évolue. Gardez-le à jour, gardez-le précis, et utilisez-le pour guider vos décisions d’architecture. Cette pratique constitue une base solide pour des systèmes logiciels évolutifs et résilients.