Tworzenie odpornego oprogramowania wymaga więcej niż tylko pisania kodu. Wymaga jasnej komunikacji i dokładnego planowania architektonicznego. Podczas tworzenia systemu logowania przepływ danych między składnikami jest kluczowy. Jedna pomyłka w logice uwierzytelniania może prowadzić do luk w zabezpieczeniach lub złych doświadczeń użytkownika. To właśnie tutaj modelowanie wizualne staje się niezastąpione.

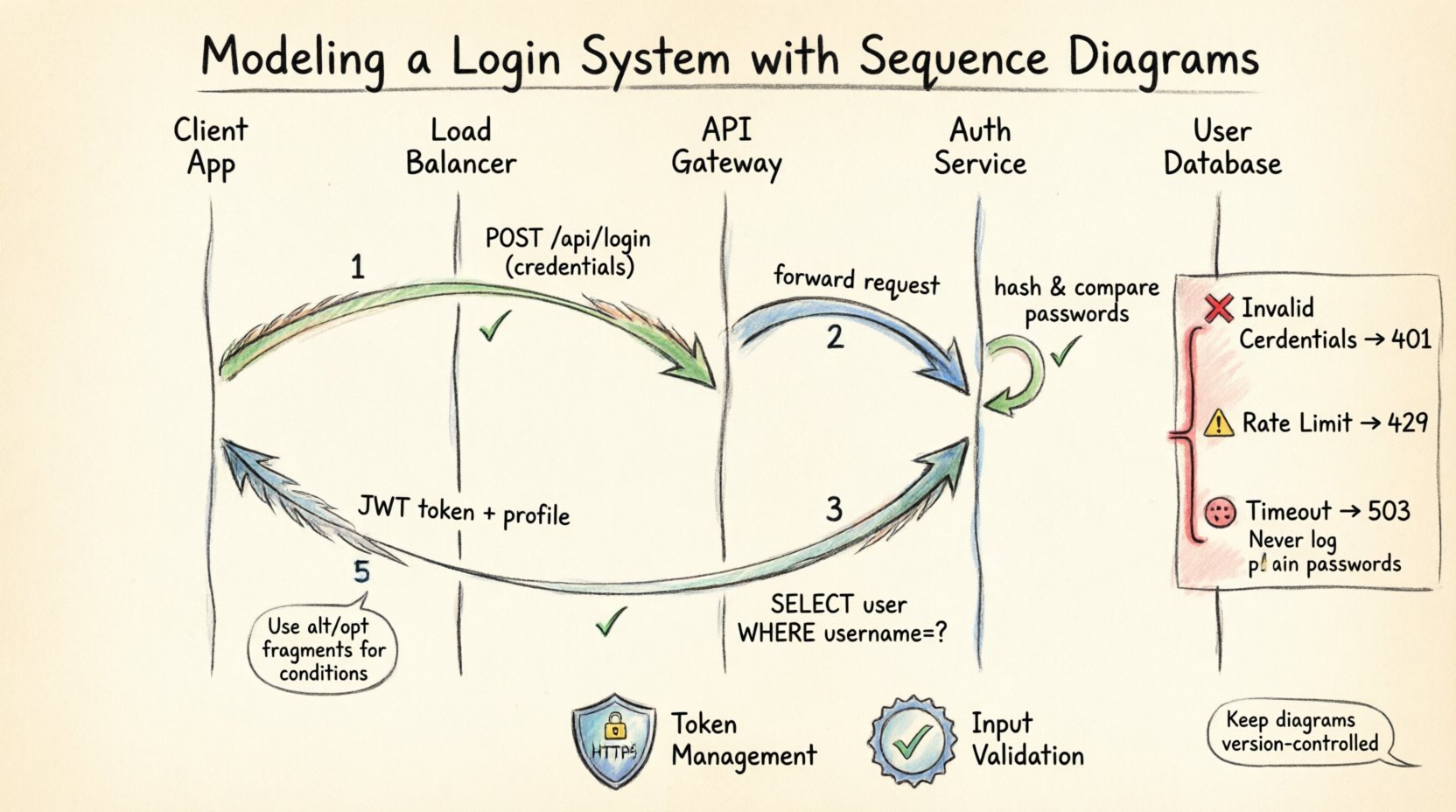

Diagramy sekwencji zapewniają okno w zachowanie czasowe systemu. Wizualizują interakcje w czasie, pokazując, kto rozmawia z kim i jakie dane są wymieniane. W tym przewodniku przeanalizujemy rzeczywisty przypadek: modelowanie bezpiecznego mechanizmu logowania. Zbadamy aktorów, linie życia, komunikaty oraz punkty decyzyjne, które definiują skuteczny przepływ uwierzytelniania.

📐 Zrozumienie podstaw: co to jest diagram sekwencji?

Diagram sekwencji to rodzaj diagramu interakcji w języku modelowania jednolitego (UML). Podkreśla kolejność czasową komunikatów. W przeciwieństwie do diagramu klas, który pokazuje strukturę statyczną, ten dynamiczny widok ujawnia sposób współpracy obiektów w celu osiągnięcia określonego celu.

Dla systemu logowania ta wizualizacja pomaga programistom identyfikować węzły zatrzasku. Ujawnia, gdzie odbywa się haszowanie i gdzie są wydawane tokeny sesji. Wskazuje również potencjalne punkty awarii, takie jak przekroczenie limitu czasu połączenia sieciowego lub nieprawidłowe dane logowania.

Kluczowe składniki:

- Linie życia:Pionowe linie reprezentujące obiekty lub uczestników (np. Użytkownik, brama API).

- Komunikaty:Strzałki pokazujące przepływ danych między liniami życia.

- Paski aktywacji:Prostokąty na liniach życia wskazujące, kiedy obiekt wykonuje działanie.

- Fragmenty połączone:Pole oznaczone

altluboptreprezentujące logikę warunkową, taką jak instrukcje if/else.

🏗️ Definiowanie architektury systemu

Zanim narysujemy linie, musimy zdefiniować uczestników. Nowoczesny system logowania zwykle obejmuje kilka warstw. Zamodelujemy scenariusz, w którym aplikacja kliencka komunikuje się z usługą backendową w celu uwierzytelnienia użytkownika.

Aktorzy i obiekty:

| Obiekt | Rola | Odpowiedzialność |

|---|---|---|

| Aplikacja kliencka | Interfejs | Zbiera dane logowania i wyświetla stan. |

| Balanser obciążenia | Router | Rozdziela przychodzące żądania na dostępne serwery. |

| Brama interfejsu API | Punkt wejścia | Obsługuje uwierzytelnianie, ograniczanie szybkości i rejestrowanie. |

| Usługa uwierzytelniania | Jądro logiki | Weryfikuje dane uwierzytelniające i wydaje tokeny. |

| Baza danych użytkowników | Przechowywanie | Przechowuje hashowane hasła i metadane użytkownika. |

Poprzez izolację tych składników zapewniamy, że schemat pozostaje czytelny. Każda pionowa linia reprezentuje odrębną odpowiedzialność, co ułatwia śledzenie przebiegu żądania logowania.

🔑 Ścieżka szczęścia: pomyślne uwierzytelnienie

Zacznijmy od standardowego przepływu. Jest to sytuacja, w której wszystko działa zgodnie z oczekiwaniami. Użytkownik wprowadza poprawne dane logowania, a system udziela dostępu.

Krok 1: Przesłanie danych uwierzytelniających

Proces zaczyna się po stronie klienta. Użytkownik wprowadza nazwę użytkownika i hasło do formularza. Aplikacja kliencka serializuje te dane do ładunku żądania. Zazwyczaj jest to żądanie HTTP POST.

- Działanie: Klient wysyła

POST /api/logowanie. - Dane: Nazwa użytkownika i zaszyfrowane hasło.

- Docelowy punkt: Brama interfejsu API.

Krok 2: Weryfikacja bramy

Po otrzymaniu, brama interfejsu API wykonuje początkowe sprawdzenia. Obejmują one weryfikację poprawności formatu żądania oraz sprawdzenie ograniczeń szybkości. Jeśli użytkownik niedawno próbował zalogować się zbyt wiele razy, żądanie zostanie tu odrzucone.

- Sprawdzenie: Czy adres IP jest zablokowany?

- Sprawdzenie: Czy klucz interfejsu API jest ważny?

- Wynik: Przeslij żądanie do usługi uwierzytelniania.

Krok 3: Wyszukiwanie w bazie danych

Usługa uwierzytelniania otrzymuje żądanie. Wykonuje zapytanie do bazy danych użytkowników w celu pobrania rekordu powiązanego z podanym adresem użytkownika. Kluczowe jest zauważenie, że baza danych nie przechowuje haseł w postaci zwykłego tekstu.

- Zapytanie:

SELECT * FROM users WHERE username = ?. - Wynik: Rekord użytkownika zawierający skrót hasła i sól.

- Bezpieczeństwo: Połączenie z bazą danych musi być szyfrowane.

Krok 4: Weryfikacja

Usługa uwierzytelniania pobiera podane hasło i generuje jego skrót przy użyciu tego samego algorytmu (np. bcrypt lub Argon2) i soli przechowywanej w bazie danych. Następnie porównuje wygenerowany skrót z przechowywanym skrótem.

- Proces: Skrót wejściowy = Skrót przechowywany?

- Wynik: Jeśli prawda, kontynuuj. Jeśli fałsz, przerwij.

Krok 5: Wystawienie tokenu

Po pomyślnej weryfikacji system generuje token sesji. Ten token działa jako dowód tożsamości dla kolejnych żądań. Zawiera stwierdzenia użytkownika i ma czas wygaśnięcia.

- Generowanie: Utwórz JWT (JSON Web Token).

- Przechowywanie: Opcjonalnie przechowuj identyfikator tokenu w Redis w celu jego unieważnienia.

- Odpowiedź: Zwróć token i profil użytkownika do klienta.

⚠️ Obsługa przypadków granicznych i błędów

Pełna diagram musi uwzględniać błędy. W systemach rzeczywistych błędy występują często. Używamy fragmentów połączonych do przedstawienia tych alternatywnych ścieżek.

Nieprawidłowe dane logowania

Gdy porównanie skrótów nie powiedzie się, system musi odpowiedzieć w sposób bezpieczny. Nie powinien ujawniać, czy nazwa użytkownika istnieje, czy hasło jest błędne. Zapobiega to atakom typu enumeracja.

- Wiadomość:

401 Nieautoryzowany. - Zawartość: Ogłoszony komunikat o błędzie („Nieprawidłowe dane logowania”).

- Rejestrowanie: Zarejestruj próbę dostępu w celu audytu bezpieczeństwa.

Ograniczanie szybkości

Aby zapobiec atakom metodą siły wymuszonej, brama API stosuje limity. Jeśli użytkownik przekroczy próg w określonym oknie czasowym, dalsze żądania są blokowane.

- Warunek: Liczba prób > Maks. dozwolona?

- Odpowiedź:

429 Zbyt dużo żądań. - Działanie: Tymczasowo zablokuj konto lub adres IP.

Wygaśnięcia połączeń sieciowych

Komunikacja między usługą uwierzytelniania a bazą danych może się nie powieść. Diagram powinien pokazywać komunikat wygaśnięcia zwracany do klienta.

- Warunek: Odpowiedź bazy danych > próg wygaśnięcia?

- Odpowiedź:

503 Usługa niedostępna. - Działanie: Logika ponownych prób lub powiadomienie użytkownika.

🛡️ Zasady bezpieczeństwa w modelowaniu

Modelowanie systemu logowania nie dotyczy tylko funkcjonalności; dotyczy postawy bezpieczeństwa. Każda interakcja na diagramie reprezentuje potencjalny wektor ataku.

Bezpieczeństwo warstwy transportowej:

- Wszystkie strzałki na diagramie powinny sugerować HTTPS.

- Dane logowania nigdy nie mogą być zapisywane w postaci jawnej.

- Tokeny sesji mogą być przesyłane wyłącznie przez bezpieczne kanały.

Zarządzanie tokenami:

- Krótko żyjące tokeny dostępu zmniejszają okno możliwości dla atakujących.

- Tokeny odświeżające pozwalają użytkownikom na pozostanie zalogowanymi bez ponownego wpisywania danych logowania.

- Listy odwołania pozwalają na natychmiastowe zablokowanie skompromitowanych tokenów.

Weryfikacja danych wejściowych:

- Aplikacja kliencka musi zweryfikować długość i format danych wejściowych przed wysłaniem.

- Brama interfejsu API musi oczyścić dane wejściowe, aby zapobiec atakom wstrzyknięcia.

🔄 Zaawansowane przepływy: Odświeżanie i wylogowanie

System logowania nie kończy się po początkowym ujęciu. Sesje wygasały, a użytkownicy muszą się wylogować. Te przepływy wymagają dodatkowych linii ratunkowych i komunikatów.

Odświeżanie tokenu

Gdy token dostępu wygasa, użytkownik nie powinien być natychmiast zmuszony do ponownego logowania. Klient używa tokenu odświeżającego, aby uzyskać nowy token dostępu.

- Wyzwalacz: Wygaśnięcie tokenu dostępu.

- Żądanie: POST

/api/odswiez. - Weryfikacja: Sprawdź ważność i wygaśnięcie tokenu odświeżającego.

- Odpowiedź: Nowy token dostępu.

Wylogowanie

Wylogowanie to nie tylko kasowanie pamięci lokalnej. Obejmuje ono unieważnienie sesji po stronie serwera, aby zapobiec ponownemu wykorzystaniu.

- Żądanie: DELETE

/api/wyloguj. - Działanie: Usuń token z Redis lub listy czarnej.

- Odpowiedź: Wyczyść pamięć klienta i przekieruj do logowania.

📝 Najlepsze praktyki tworzenia schematów

Tworzenie tych schematów to proces iteracyjny. Aby zapewnić, że pozostaną one użytecznymi artefaktami, postępuj zgodnie z tymi wskazówkami.

Zachowaj czytelność

- Unikaj nakładania się linii. Używaj routingu ortogonalnego.

- Ogranicz liczbę uczestników do tych, które są niezbędne dla scenariusza.

- Używaj skrótów tylko wtedy, gdy są standardem w Twojej drużynie.

Skup się na przepływie

- Nie zatruwaj schematu logiką wewnętrzną (np. konkretnymi zapytaniami SQL).

- Pokaż interakcję, a nie szczegóły implementacji.

- Używaj notatek, aby wyjaśnić złożone zasady biznesowe.

Kontrola wersji

- Traktuj schematy jak kod. Przechowuj je w swoim repozytorium.

- Aktualizuj schemat za każdym razem, gdy architektura się zmienia.

- Przeglądaj schematy podczas przeglądów kodu, aby zapewnić zgodność.

🚧 Najczęstsze pułapki do uniknięcia

Nawet doświadczeni architekci popełniają błędy podczas modelowania interakcji. Znajomość typowych błędów może zaoszczędzić znaczną ilość czasu na debugowaniu w przyszłości.

Ignorowanie komunikatów asynchronicznych

Niektóre operacje, takie jak wysyłanie potwierdzenia e-mail, odbywają się po głównej odpowiedzi. Powinny one być pokazane jako strzałki asynchroniczne (otwarte zakończenia).

Brak obsługi błędów

Pokazywanie tylko drogi sukcesu daje fałszywe poczucie bezpieczeństwa. Zawsze rysuj warunki awarii dla każdej zewnętrznej wywołania.

Przeciążanie linii życia

Nie umieszczaj każdej możliwej funkcji na jednej linii życia. Podziel odpowiedzialności. Na przykład oddziel usługi uwierzytelniania od usługi powiadomień.

Pomijanie warstw zabezpieczeń

Nie rysuj bezpośredniej linii od Klienta do Bazy danych. Oznacza to bezpośredni połączenie, które pomija bramę API i usługę uwierzytelniania. Zawsze przedstawiaj pośredniki.

🛠️ Konserwacja i ewolucja

Oprogramowanie nie jest statyczne. Wymagania się zmieniają, a do kodu dodawane są nowe funkcje. Twoje schematy sekwencyjne muszą ewoluować razem z kodbase.

Regularne audyty

Ustal harmonogram przeglądu diagramów. Czy linie życia są wciąż poprawne? Czy zostały wprowadzone nowe mikroserwisy?

Synchronizacja dokumentacji

Upewnij się, że dokumentacja interfejsu API odpowiada diagramowi. Jeśli diagram pokazuje określony punkt końcowy, dokumentacja musi odzwierciedlać dokładnie tę ścieżkę i ładunek.

Narzędzie wdrażania

Używaj tych diagramów do szkolenia nowych członków zespołu. Dają one przegląd najwyższego poziomu systemu bez konieczności głębokiego zagłębienia się w kod.

🔍 Analiza diagramu pod kątem wydajności

Poza logiką, diagramy sekwencji pomagają identyfikować węzły zatrzasku wydajności. Patrząc na głębokość łańcucha wywołań, możesz oszacować opóźnienie.

- Głębokie łańcuchy:Zbyt wiele wywołań sekwencyjnych zwiększa opóźnienie. Rozważ przetwarzanie równoległe.

- Wywołania do bazy danych:Wiele zapytań w jednym żądaniu może spowolnić system. Używaj operacji partii.

- Zewnętrzne interfejsy API:Wywołania do usług trzecich wprowadzają narzut sieciowy. Buforuj wyniki tam, gdzie to możliwe.

📊 Podsumowanie interakcji

Aby skondensować informacje, oto podsumowanie kluczowych komunikatów wymienianych podczas cyklu życia logowania.

| Krok | Nadawca | Odbiorca | Typ komunikatu | Cel |

|---|---|---|---|---|

| 1 | Klient | Brama interfejsu API | HTTP POST | Prześlij dane uwierzytelniające |

| 2 | Brama interfejsu API | Usługa uwierzytelniania | Wewnętrzne RPC | Przeslij żądanie |

| 3 | Usługa uwierzytelniania | Baza danych | Zapytanie SQL | Pobierz użytkownika |

| 4 | Usługa uwierzytelniania | Usługa uwierzytelniania | Wywołanie funkcji | Weryfikuj skrót |

| 5 | Usługa uwierzytelniania | Klient | Odpowiedź HTTP | Zwróć token |

🧩 Ostateczne rozważania dotyczące projektowania systemu

Modelowanie systemu logowania za pomocą diagramów sekwencji to dyscyplinarny podejście do inżynierii oprogramowania. Wymusza ono jasność i ujawnia złożoność jeszcze przed napisaniem pierwszego wiersza kodu. Poprzez wizualizację przepływu zespoły mogą się dogadać co do wymagań dotyczących bezpieczeństwa i oczekiwań co do wydajności.

Wartość tkwi w rozmowie, którą wywołuje diagram. Jest to narzędzie współpracy, zapewniające, że programiści, testerzy i stakeholderzy mają wspólne zrozumienie systemu. W miarę jak technologia się rozwija, zasady jasnej komunikacji pozostają niezmienne. Inwestuj czas w te diagramy, a ostateczny kod będzie łatwiejszy do utrzymania i bardziej bezpieczny.

Pamiętaj, że diagram to dokument żywy. Powinien rosnąć i zmieniać się wraz z systemem. Zachowuj go aktualny, dokładny i używaj go do kierowania decyzjami architektonicznymi. Ta praktyka buduje fundament dla skalowalnych i odpornych systemów oprogramowania.