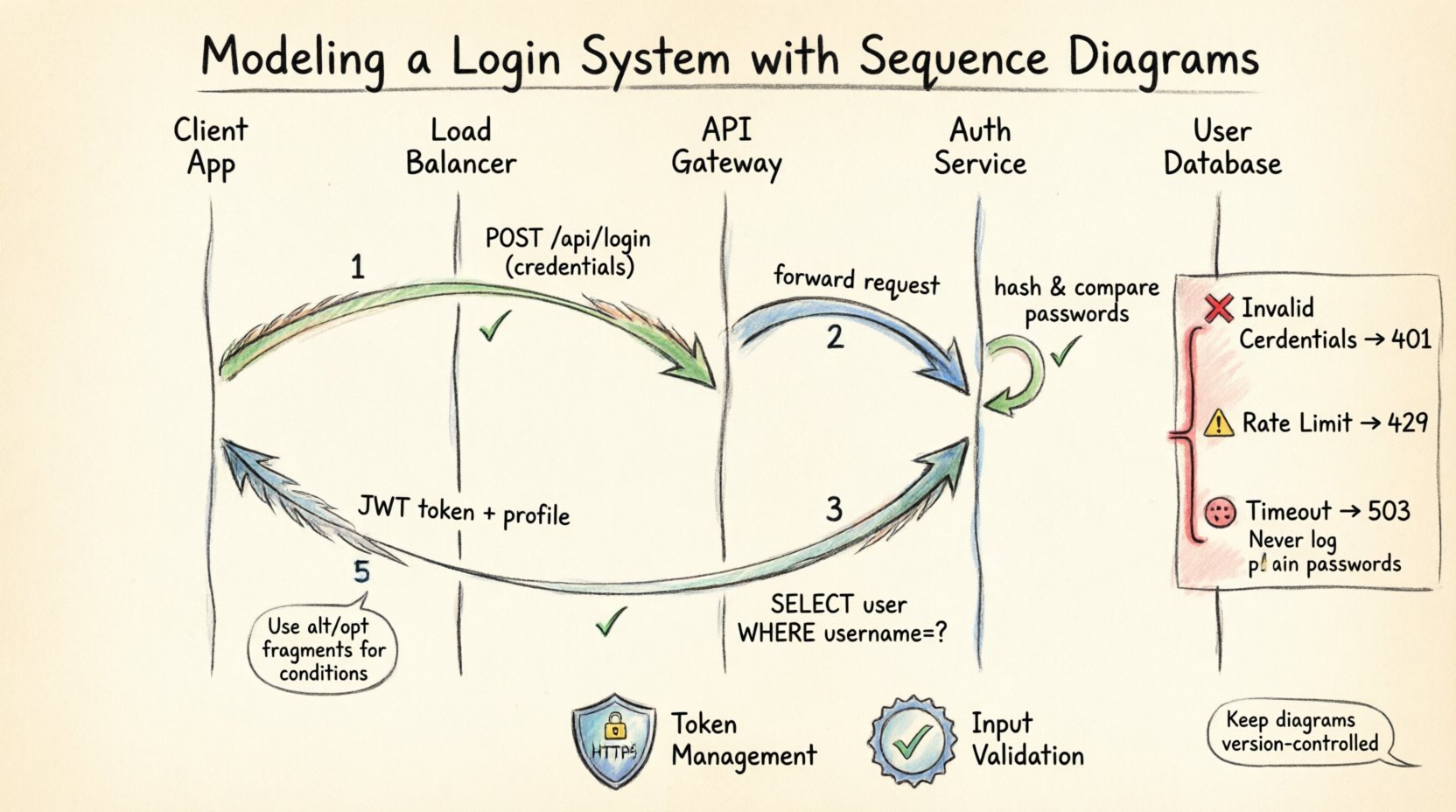

Die Entwicklung robuster Software erfordert mehr als nur das Schreiben von Code. Es erfordert klare Kommunikation und präzise architektonische Planung. Bei der Entwicklung eines Anmelde-Systems ist der Datenfluss zwischen Komponenten entscheidend. Ein einziger Fehler in der Authentifizierungslogik kann zu Sicherheitslücken oder schlechten Benutzererfahrungen führen. Hier wird visuelles Modellieren unverzichtbar.

Sequenzdiagramme bieten einen Einblick in das zeitliche Verhalten eines Systems. Sie zeigen Interaktionen über die Zeit, wer mit wem kommuniziert und welche Daten ausgetauscht werden. In dieser Anleitung werden wir einen realen Fall analysieren: die Modellierung eines sicheren Anmeldevorgangs. Wir werden die Akteure, die Lebenslinien, die Nachrichten und die Entscheidungspunkte untersuchen, die einen erfolgreichen Authentifizierungsablauf definieren.

📐 Verständnis der Grundlagen: Was ist ein Sequenzdiagramm?

Ein Sequenzdiagramm ist eine Art Interaktionsdiagramm in der Unified Modeling Language (UML). Es betont die zeitliche Reihenfolge der Nachrichten. Im Gegensatz zu einem Klassendiagramm, das statische Strukturen zeigt, offenbart diese dynamische Sichtweise, wie Objekte zusammenarbeiten, um ein bestimmtes Ziel zu erreichen.

Für ein Anmelde-System hilft diese Visualisierung Entwicklern, Engpässe zu identifizieren. Sie klärt, wo die Hashing-Operation stattfindet und wo Sitzungstoken ausgestellt werden. Sie hebt auch mögliche Fehlerstellen hervor, wie Netzwerk-Timeouts oder ungültige Anmeldeinformationen.

Wichtige Komponenten:

- Lebenslinien:Senkrechte Linien, die Objekte oder Teilnehmer darstellen (z. B. Benutzer, API-Gateway).

- Nachrichten:Pfeile, die den Datenfluss zwischen Lebenslinien zeigen.

- Aktivitätsleisten:Rechtecke auf Lebenslinien, die anzeigen, wann ein Objekt eine Aktion ausführt.

- Kombinierte Fragmente: Felder mit Beschriftung

altoderoptdie bedingte Logik wie if/else-Anweisungen darstellen.

🏗️ Definition der Systemarchitektur

Bevor wir Linien zeichnen, müssen wir die Teilnehmer definieren. Ein modernes Anmelde-System beinhaltet typischerweise mehrere Schichten. Wir werden einen Szenario modellieren, bei dem eine Client-Anwendung mit einem Backend-Service kommuniziert, um einen Benutzer zu authentifizieren.

Die Akteure und Objekte:

| Entität | Rolle | Verantwortung |

|---|---|---|

| Client-Anwendung | Schnittstelle | Sammelt Anmeldeinformationen und zeigt den Status an. |

| Lastverteilung | Router | Verteilt eingehende Anfragen auf verfügbare Server. |

| API-Gateway | Einstiegspunkt | Verarbeitet Authentifizierung, Rate Limiting und Protokollierung. |

| Authentifizierungsdienst | Logik-Kern | Überprüft Anmeldeinformationen und stellt Tokens aus. |

| Benutzerdatenbank | Speicher | Speichert gehashte Passwörter und Benutzermetadaten. |

Durch die Isolierung dieser Komponenten stellen wir sicher, dass das Diagramm übersichtlich bleibt. Jede vertikale Linie steht für eine eindeutige Verantwortung, was die Verfolgung des Pfades einer Anmeldeanfrage erleichtert.

🔑 Der glückliche Pfad: Erfolgreiche Authentifizierung

Lassen Sie uns mit dem Standardablauf beginnen. Dies ist der Fall, in dem alles wie vorgesehen funktioniert. Der Benutzer gibt gültige Anmeldeinformationen ein, und das System gewährt Zugang.

Schritt 1: Abgabe der Anmeldeinformationen

Der Prozess beginnt auf der Client-Seite. Der Benutzer gibt seinen Benutzernamen und sein Passwort in das Formular ein. Die Client-Anwendung serialisiert diese Daten in einen Anfrage-Payload. Typischerweise handelt es sich um eine HTTP-POST-Anfrage.

- Aktion: Client sendet

POST /api/login. - Daten: Benutzername und verschlüsseltes Passwort.

- Ziel: API-Gateway.

Schritt 2: Gateway-Validierung

Bei Eingang führt der API-Gateway erste Überprüfungen durch. Dazu gehört die Überprüfung des Anfrageformats und die Prüfung auf Rate Limiting. Wenn der Benutzer kürzlich zu viele Anmeldeversuche unternommen hat, wird die Anfrage hier abgelehnt.

- Prüfung: Ist die IP-Adresse blockiert?

- Prüfung: Ist der API-Schlüssel gültig?

- Ergebnis: Weiterleiten der Anfrage an den Authentifizierungsdienst.

Schritt 3: Datenbankabfrage

Der Authentifizierungsdienst erhält die Anfrage. Er fragt die Benutzerdatenbank ab, um den Eintrag abzurufen, der dem bereitgestellten Benutzernamen zugeordnet ist. Es ist entscheidend zu beachten, dass die Datenbank keine Klartextpasswörter speichert.

- Abfrage:

SELECT * FROM benutzer WHERE benutzername = ?. - Ausgabe:Benutzerdatensatz einschließlich des Passwort-Hashes und des Salts.

- Sicherheit: Die Datenbankverbindung muss verschlüsselt sein.

Schritt 4: Überprüfung

Der Authentifizierungsdienst nimmt das eingegebene Passwort entgegen und hash’t es mit dem gleichen Algorithmus (z. B. bcrypt oder Argon2) und dem im Datenbank gespeicherten Salt. Anschließend vergleicht er den generierten Hash mit dem gespeicherten Hash.

- Prozess: Hash Eingabe = Hash gespeichert?

- Ergebnis: Wenn wahr, fortfahren. Wenn falsch, abbrechen.

Schritt 5: Token-Ausstellung

Sobald die Überprüfung erfolgreich war, generiert das System ein Sitzungstoken. Dieses Token fungiert als Beweis der Identität für nachfolgende Anfragen. Es enthält Benutzeransprüche und verfügt über eine Gültigkeitsdauer.

- Generierung: JWT (JSON Web Token) erstellen.

- Speicherung: Optional: Token-ID in Redis speichern, um die Widerrufung zu ermöglichen.

- Antwort: Token und Benutzerprofil an den Client zurückgeben.

⚠️ Behandlung von Randfällen und Fehlern

Ein robustes Diagramm muss Fehlern Rechnung tragen. In realen Systemen treten Fehler häufig auf. Wir verwenden kombinierte Fragmente, um diese alternativen Pfade darzustellen.

Ungültige Anmeldeinformationen

Wenn der Hash-Vergleich fehlschlägt, muss das System sicher reagieren. Es sollte nicht offenlegen, ob der Benutzername existiert oder ob das Passwort falsch ist. Dies verhindert Aufzählungsangriffe.

- Nachricht:

401 Unbefugt. - Inhalt:Allgemeine Fehlermeldung („Ungültige Anmeldeinformationen“).

- Protokollierung:Protokolliere den Versuch zur Sicherheitsüberprüfung.

Rate Limiting

Um Brute-Force-Angriffe zu verhindern, setzt die API-Gateway-Grenzwerte durch. Wenn ein Benutzer innerhalb eines Zeitfensters die Schwelle überschreitet, werden weitere Anfragen blockiert.

- Bedingung:Versuche > Maximale zulässige Anzahl?

- Antwort:

429 Zu viele Anfragen. - Aktion:Temporärer Sperrvorgang des Kontos oder der IP-Adresse.

Netzwerk-Timeouts

Die Kommunikation zwischen dem Authentifizierungsdienst und der Datenbank kann fehlschlagen. Das Diagramm sollte eine Timeout-Nachricht zeigen, die an den Client zurückgegeben wird.

- Bedingung:Datenbankantwort > Timeout-Schwellenwert?

- Antwort:

503 Dienst nicht verfügbar. - Aktion:Wiederholungslogik oder Benachrichtigung des Benutzers.

🛡️ Sicherheitsaspekte bei der Modellierung

Die Modellierung eines Anmelde-Systems geht nicht nur um Funktionalität, sondern um die Sicherheitsposition. Jede Interaktion im Diagramm stellt einen potenziellen Angriffsvektor dar.

Transport Layer Security:

- Alle Pfeile im Diagramm sollten HTTPS implizieren.

- Anmeldeinformationen dürfen niemals im Klartext protokolliert werden.

- Sitzungstoken müssen ausschließlich über sichere Kanäle übertragen werden.

Token-Verwaltung:

- Kurzlebige Zugangstoken verringern das Zeitfenster für Angreifer.

- Aktualisierungstoken ermöglichen es Benutzern, angemeldet zu bleiben, ohne ihre Anmeldeinformationen erneut eingeben zu müssen.

- Sperrlisten ermöglichen die sofortige Invalide von kompromittierten Tokens.

Eingabeverifizierung:

- Die Client-Anwendung muss die Eingabelänge und das Format vor dem Senden validieren.

- Der API-Gateway muss Eingaben säubern, um Injection-Angriffe zu verhindern.

🔄 Erweiterte Abläufe: Aktualisierung und Abmeldung

Ein Anmeldesystem endet nicht mit der ersten Verbindungsaufnahme. Sitzungen laufen ab, und Benutzer müssen sich abmelden. Diese Abläufe erfordern zusätzliche Verbindungen und Nachrichten.

Token-Aktualisierung

Wenn ein Zugangstoken abläuft, sollte der Benutzer nicht sofort erneut anmelden müssen. Der Client verwendet das Aktualisierungstoken, um ein neues Zugangstoken zu erhalten.

- Auslöser: Ablauf des Zugangstokens.

- Anfrage: POST

/api/aktualisieren. - Validierung: Prüfen Sie die Gültigkeit und Ablaufzeit des Aktualisierungstokens.

- Antwort: Neues Zugangstoken.

Abmeldung

Abmelden bedeutet nicht nur das Löschen des lokalen Speichers. Es beinhaltet die Invalidation der Sitzung auf der Serverseite, um eine Wiederverwendung zu verhindern.

- Anfrage: DELETE

/api/abmelden. - Aktion: Entfernen Sie das Token aus Redis oder der Sperrliste.

- Antwort: Löschen Sie den Client-Speicher und leiten Sie zur Anmeldung weiter.

📝 Best Practices für die Erstellung von Diagrammen

Die Erstellung dieser Diagramme ist ein iterativer Prozess. Um sicherzustellen, dass sie nützliche Artefakte bleiben, beachten Sie diese Richtlinien.

Halten Sie es lesbar

- Vermeiden Sie überlappende Linien. Verwenden Sie orthogonale Routing-Verfahren.

- Beschränken Sie die Anzahl der Teilnehmer auf die für die Szene unbedingt erforderlichen.

- Verwenden Sie Abkürzungen nur, wenn sie innerhalb Ihres Teams üblich sind.

Konzentrieren Sie sich auf den Ablauf

- Vermeiden Sie es, das Diagramm mit internen Logiken (z. B. spezifischen SQL-Abfragen) zu überladen.

- Zeigen Sie die Interaktion, nicht die Implementierungsdetails.

- Verwenden Sie Notizen, um komplexe Geschäftsregeln zu klären.

Versionskontrolle

- Behandeln Sie Diagramme wie Code. Speichern Sie sie in Ihrem Repository.

- Aktualisieren Sie das Diagramm bei jeder Änderung der Architektur.

- Überprüfen Sie Diagramme während der Code-Reviews, um eine Abstimmung sicherzustellen.

🚧 Häufige Fehler, die vermieden werden sollten

Selbst erfahrene Architekten machen Fehler bei der Modellierung von Interaktionen. Die Aufmerksamkeit für häufige Fehler kann später erhebliche Debugging-Zeit sparen.

Ignorieren asynchroner Nachrichten

Einige Operationen, wie das Senden einer E-Mail-Bestätigung, finden nach der Hauptantwort statt. Diese sollten als asynchrone Pfeile (offene Pfeilspitze) dargestellt werden.

Fehlende Fehlerbehandlung

Nur den glücklichen Pfad zu zeigen vermittelt ein falsches Gefühl der Sicherheit. Zeichnen Sie immer die Fehlerbedingungen für jeden externen Aufruf auf.

Überlastung von Lebenslinien

Setzen Sie nicht jede mögliche Funktion auf eine einzige Lebenslinie. Teilen Sie die Verantwortlichkeiten auf. Zum Beispiel trennen Sie die Auth-Service von der Benachrichtigungs-Service.

Überspringen von Sicherheitsebenen

Zeichnen Sie keine direkte Linie von Client zu Datenbank. Dies würde eine direkte Verbindung suggerieren, die den API-Gateway und den Auth-Service umgeht. Stellen Sie stets die Zwischenebenen dar.

🛠️ Wartung und Evolution

Software ist nicht statisch. Anforderungen ändern sich, und neue Funktionen werden hinzugefügt. Ihre Sequenzdiagramme müssen sich gemeinsam mit dem Codebase weiterentwickeln.

Regelmäßige Prüfungen

Legen Sie einen Zeitplan fest, um Ihre Diagramme zu überprüfen. Sind die Lebenslinien immer noch korrekt? Wurden neue Mikrodienste hinzugefügt?

Dokumentationssynchronisation

Stellen Sie sicher, dass die API-Dokumentation mit dem Diagramm übereinstimmt. Wenn das Diagramm einen bestimmten Endpunkt zeigt, muss die Dokumentation diesen exakten Pfad und Payload widerspiegeln.

Onboarding-Werkzeug

Verwenden Sie diese Diagramme, um neue Teammitglieder einzuarbeiten. Sie bieten einen Überblick über das System, ohne dass tief in den Code eingedrungen werden muss.

🔍 Analyse des Diagramms hinsichtlich Leistung

Abgesehen von der Logik helfen Sequenzdiagramme dabei, Leistungsengpässe zu identifizieren. Durch die Betrachtung der Tiefe der Aufrufkette können Sie die Latenz abschätzen.

- Tiefe Ketten:Zu viele sequenzielle Aufrufe erhöhen die Latenz. Berücksichtigen Sie parallele Verarbeitung.

- Datenbankaufrufe:Mehrere Abfragen in einer einzelnen Anfrage können das System verlangsamen. Verwenden Sie Batch-Operationen.

- Externe APIs:Aufrufe zu Drittanbieterdiensten führen zu Netzwerkoverhead. Speichern Sie Ergebnisse gegebenenfalls im Cache.

📊 Zusammenfassung der Interaktionen

Um die Informationen zusammenzufassen, hier eine Zusammenfassung der kritischen Nachrichten, die während des Anmeldevorgangs ausgetauscht werden.

| Schritt | Absender | Empfänger | Nachrichtentyp | Zweck |

|---|---|---|---|---|

| 1 | Client | API-Gateway | HTTP POST | Anmeldeinformationen übermitteln |

| 2 | API-Gateway | Authentifizierungsdienst | Interne RPC | Anfrage weiterleiten |

| 3 | Authentifizierungsdienst | Datenbank | SQL-Abfrage | Benutzer abrufen |

| 4 | Authentifizierungsdienst | Authentifizierungsdienst | Funktionsaufruf | Hash überprüfen |

| 5 | Authentifizierungsdienst | Client | HTTP-Antwort | Token zurückgeben |

🧩 Letzte Überlegungen zum Systemdesign

Die Modellierung eines Anmelde-Systems mit Sequenzdiagrammen ist ein disziplinierter Ansatz für die Softwareentwicklung. Er zwingt zur Klarheit und bringt Komplexität zum Vorschein, bevor überhaupt ein einziger Codezeile geschrieben wird. Durch die Visualisierung des Ablaufs können Teams sich auf Sicherheitsanforderungen und Leistungsziele einigen.

Der Wert liegt in der Diskussion, die das Diagramm auslöst. Es ist ein Werkzeug zur Zusammenarbeit und stellt sicher, dass Entwickler, Tester und Stakeholder ein gemeinsames Verständnis des Systems teilen. Während die Technologie sich weiterentwickelt, bleiben die Prinzipien klarer Kommunikation konstant. Investieren Sie Zeit in diese Diagramme, und der resultierende Code wird wartbarer und sicherer sein.

Denken Sie daran, dass ein Diagramm ein lebendiges Dokument ist. Es sollte mit Ihrer Systementwicklung wachsen und sich verändern. Halten Sie es aktuell, halten Sie es genau und nutzen Sie es, um Ihre Architekturentscheidungen zu leiten. Diese Praxis legt die Grundlage für skalierbare und widerstandsfähige Software-Systeme.