Construir software robusto requiere más que simplemente escribir código. Exige una comunicación clara y una planificación arquitectónica precisa. Al desarrollar un sistema de inicio de sesión, el flujo de datos entre los componentes es fundamental. Un solo error en la lógica de autenticación puede provocar vulnerabilidades de seguridad o malas experiencias para el usuario. Es aquí donde la modelización visual se vuelve indispensable.

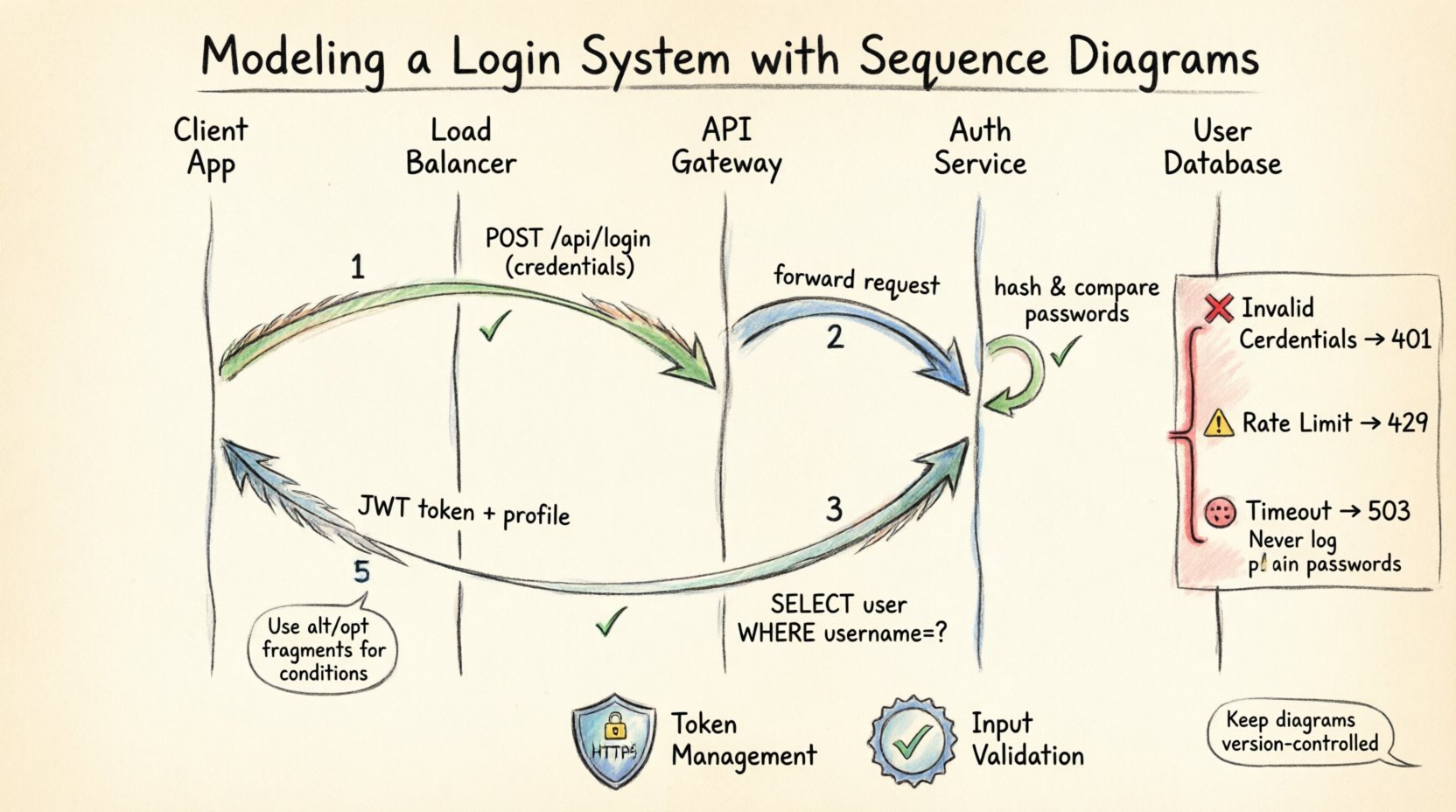

Los diagramas de secuencia proporcionan una ventana al comportamiento temporal de un sistema. Muestran las interacciones a lo largo del tiempo, indicando quién habla con quién y qué datos se intercambian. En esta guía, analizaremos un escenario del mundo real: modelar un mecanismo de inicio de sesión seguro. Exploraremos los actores, las líneas de vida, los mensajes y los puntos de decisión que definen un flujo de autenticación exitoso.

📐 Comprendiendo la base: ¿Qué es un diagrama de secuencia?

Un diagrama de secuencia es un tipo de diagrama de interacción en el Lenguaje Unificado de Modelado (UML). Destaca el orden temporal de los mensajes. A diferencia de un diagrama de clases que muestra una estructura estática, esta vista dinámica revela cómo los objetos colaboran para alcanzar un objetivo específico.

Para un sistema de inicio de sesión, esta visualización ayuda a los desarrolladores a identificar cuellos de botella. Aclara dónde ocurre el hashing y dónde se emiten los tokens de sesión. También destaca puntos de falla potenciales, como tiempos de espera de red o credenciales inválidas.

Componentes clave:

- Líneas de vida:Líneas verticales que representan objetos o participantes (por ejemplo, Usuario, Pasarela de API).

- Mensajes:Flechas que muestran el flujo de datos entre las líneas de vida.

- Barras de activación:Rectángulos en las líneas de vida que indican cuándo un objeto está realizando una acción.

- Fragmentos combinados:Cajas etiquetadas con

altooptque representan lógica condicional como sentencias if/else.

🏗️ Definiendo la arquitectura del sistema

Antes de dibujar líneas, debemos definir a los participantes. Un sistema de inicio de sesión moderno generalmente implica varias capas. Modelaremos un escenario en el que una aplicación cliente se comunica con un servicio de fondo para autenticar a un usuario.

Los actores y objetos:

| Entidad | Rol | Responsabilidad |

|---|---|---|

| Aplicación cliente | Interfaz | Recopila credenciales y muestra el estado. |

| Balanceador de carga | Enrutador | Distribuye las solicitudes entrantes a los servidores disponibles. |

| Puerta de enlace de API | Punto de entrada | Administra la autenticación, el control de tasa y el registro. |

| Servicio de autenticación | Núcleo lógico | Verifica las credenciales y emite tokens. |

| Base de datos de usuarios | Almacenamiento | Almacena contraseñas hasheadas y metadatos de usuario. |

Al aislar estos componentes, garantizamos que el diagrama permanezca legible. Cada línea vertical representa una responsabilidad distinta, lo que facilita rastrear el camino de una solicitud de inicio de sesión.

🔑 El camino feliz: Autenticación exitosa

Comencemos con el flujo estándar. Este es el escenario en el que todo funciona según lo previsto. El usuario ingresa credenciales válidas y el sistema concede acceso.

Paso 1: Envío de credenciales

El proceso comienza desde el lado del cliente. El usuario ingresa su nombre de usuario y contraseña en el formulario. La aplicación cliente serializa estos datos en una carga útil de solicitud. Normalmente, se trata de una solicitud HTTP POST.

- Acción: El cliente envía

POST /api/iniciar-sesion. - Datos: Nombre de usuario y contraseña cifrada.

- Destino: Puerta de enlace de API.

Paso 2: Validación de la puerta de enlace

Al recibir la solicitud, la puerta de enlace de API realiza comprobaciones iniciales. Esto incluye verificar que el formato de la solicitud sea correcto y comprobar el control de tasa. Si el usuario ha intentado iniciar sesión demasiadas veces recientemente, la solicitud se rechaza aquí.

- Comprobación: ¿Está bloqueada la dirección IP?

- Comprobación: ¿Es válida la clave de API?

- Resultado: Reenviar la solicitud al servicio de autenticación.

Paso 3: Búsqueda en la base de datos

El servicio de autenticación recibe la solicitud. Consulta la base de datos de usuarios para recuperar el registro asociado con el nombre de usuario proporcionado. Es crucial tener en cuenta que la base de datos no almacena contraseñas en texto plano.

- Consulta:

SELECT * FROM usuarios WHERE nombre_usuario = ?. - Salida: Registro de usuario que incluye el hash de la contraseña y el valor aleatorio.

- Seguridad: La conexión con la base de datos debe estar cifrada.

Paso 4: Verificación

El servicio de autenticación toma la contraseña enviada y la convierte en hash utilizando el mismo algoritmo (por ejemplo, bcrypt o Argon2) y el valor aleatorio almacenado en la base de datos. Luego compara el hash generado con el hash almacenado.

- Proceso: ¿Hash de entrada = Hash almacenado?

- Resultado: Si es verdadero, continuar. Si es falso, abortar.

Paso 5: Emisión de token

Una vez verificado, el sistema genera un token de sesión. Este token actúa como prueba de identidad para las solicitudes posteriores. Contiene afirmaciones del usuario y tiene un tiempo de expiración.

- Generación: Crear JWT (token web JSON).

- Almacenamiento: Opcionalmente almacenar el ID del token en Redis para revocarlo.

- Respuesta: Devolver el token y el perfil de usuario al cliente.

⚠️ Manejo de casos extremos y errores

Un diagrama robusto debe tener en cuenta los fallos. En sistemas del mundo real, los errores ocurren con frecuencia. Utilizamos fragmentos combinados para representar estas rutas alternativas.

Credenciales inválidas

Cuando la comparación de hashes falla, el sistema debe responder de forma segura. No debe revelar si el nombre de usuario existe o si la contraseña es incorrecta. Esto evita los ataques de enumeración.

- Mensaje:

401 No autorizado. - Contenido:Mensaje de error genérico (“Credenciales inválidas”).

- Registro:Registre el intento para auditoría de seguridad.

Límite de tasa

Para prevenir ataques de fuerza bruta, la puerta de enlace de API impone límites. Si un usuario supera el umbral dentro de una ventana de tiempo, se bloquean las solicitudes posteriores.

- Condición:Intentos > Máximo permitido?

- Respuesta:

429 Demasiadas solicitudes. - Acción:Bloquear temporalmente la cuenta o la dirección IP.

Tiempo de espera de red

La comunicación entre el servicio de autenticación y la base de datos puede fallar. El diagrama debe mostrar un mensaje de tiempo de espera que regrese al cliente.

- Condición:Respuesta de la base de datos > Umbral de tiempo de espera?

- Respuesta:

503 Servicio no disponible. - Acción:Lógica de reintento o notificación al usuario.

🛡️ Consideraciones de seguridad en el modelado

Modelar un sistema de inicio de sesión no se trata solo de funcionalidad; se trata de postura de seguridad. Cada interacción en el diagrama representa un vector de ataque potencial.

Seguridad a nivel de capa de transporte:

- Todas las flechas en el diagrama deben implicar HTTPS.

- Las credenciales nunca deben registrarse en texto plano.

- Los tokens de sesión solo deben transmitirse a través de canales seguros.

Gestión de tokens:

- Los tokens de acceso de corta duración reducen la ventana de oportunidad para los atacantes.

- Los tokens de actualización permiten a los usuarios permanecer conectados sin volver a ingresar sus credenciales.

- Las listas de revocación permiten la invalidación inmediata de tokens comprometidos.

Validación de entrada:

- La aplicación cliente debe validar la longitud y el formato de la entrada antes de enviarla.

- La puerta de enlace de la API debe limpiar las entradas para prevenir ataques de inyección.

🔄 Flujos avanzados: Actualización y cierre de sesión

Un sistema de inicio de sesión no termina con el primer intercambio. Las sesiones expiran y los usuarios necesitan cerrar sesión. Estos flujos requieren líneas de vida y mensajes adicionales.

Actualización de token

Cuando un token de acceso expira, al usuario no se le debe obligar a iniciar sesión nuevamente de inmediato. El cliente utiliza el token de actualización para obtener un nuevo token de acceso.

- Disparador: Expiración del token de acceso.

- Solicitud: POST

/api/actualizar. - Validación: Comprobar la validez y la expiración del token de actualización.

- Respuesta: Nuevo token de acceso.

Cerrar sesión

Cerrar sesión no consiste únicamente en eliminar el almacenamiento local. Implica invalidar la sesión del lado del servidor para evitar su reutilización.

- Solicitud: DELETE

/api/cerrar-sesion. - Acción: Eliminar el token de Redis o de la lista negra.

- Respuesta: Limpiar el almacenamiento del cliente y redirigir al inicio de sesión.

📝 Mejores prácticas para diagramar

Crear estos diagramas es un proceso iterativo. Para asegurarse de que sigan siendo artefactos útiles, siga estas pautas.

Manténgalo legible

- Evite líneas superpuestas. Use rutas ortogonales.

- Límite el número de participantes a aquellos esenciales para el escenario.

- Use abreviaturas solo si son estándar dentro de su equipo.

Enfóquese en el flujo

- No emborrona el diagrama con lógica interna (por ejemplo, consultas SQL específicas).

- Muestre la interacción, no los detalles de implementación.

- Use notas para aclarar reglas de negocio complejas.

Control de versiones

- Trate los diagramas como código. Guárdelos en su repositorio.

- Actualice el diagrama cada vez que cambie la arquitectura.

- Revise los diagramas durante las revisiones de código para asegurar la alineación.

🚧 Errores comunes que deben evitarse

Incluso arquitectos experimentados cometen errores al modelar interacciones. La conciencia de errores comunes puede ahorrar tiempo significativo de depuración más adelante.

Ignorar mensajes asíncronos

Algunas operaciones, como enviar una confirmación por correo electrónico, ocurren después de la respuesta principal. Estos deben mostrarse como flechas asíncronas (cabeza de flecha abierta).

Falta de manejo de errores

Mostrar solo el camino feliz genera una falsa sensación de seguridad. Siempre mapee las condiciones de fallo para cada llamada externa.

Sobrecarga de líneas de vida

No coloque cada función posible en una sola línea de vida. Divida las responsabilidades. Por ejemplo, separe el Servicio de autenticación del Servicio de notificaciones.

Saltar capas de seguridad

No dibuje una línea directa desde el Cliente hasta la Base de datos. Esto implica una conexión directa que evita el Gateway de API y el Servicio de autenticación. Represente siempre a los intermediarios.

🛠️ Mantenimiento y evolución

El software no es estático. Los requisitos cambian y se agregan nuevas funcionalidades. Sus diagramas de secuencia deben evolucionar junto con el código.

Auditorías regulares

Establezca un horario para revisar sus diagramas. ¿Las líneas de vida siguen siendo precisas? ¿Se han introducido nuevos microservicios?

Sincronización de documentación

Asegúrese de que la documentación de la API coincida con el diagrama. Si el diagrama muestra un punto final específico, la documentación debe reflejar esa ruta y carga exactas.

Herramienta de incorporación

Utilice estos diagramas para capacitar a nuevos miembros del equipo. Ofrecen una visión general del sistema sin necesidad de profundizar en el código.

🔍 Análisis del diagrama para rendimiento

Más allá de la lógica, los diagramas de secuencia ayudan a identificar cuellos de botella de rendimiento. Al observar la profundidad de la cadena de llamadas, puede estimar la latencia.

- Cadenas profundas:Demasiadas llamadas secuenciales aumentan la latencia. Considere el procesamiento paralelo.

- Llamadas a la base de datos:Varias consultas en una sola solicitud pueden ralentizar el sistema. Utilice operaciones por lotes.

- APIs externas:Las llamadas a servicios de terceros introducen sobrecarga de red. Almacene en caché los resultados cuando sea posible.

📊 Resumen de las interacciones

Para consolidar la información, aquí tiene un resumen de los mensajes críticos intercambiados durante el ciclo de vida de inicio de sesión.

| Paso | Remitente | Receptor | Tipo de mensaje | Propósito |

|---|---|---|---|---|

| 1 | Cliente | Pasarela de API | HTTP POST | Enviar credenciales |

| 2 | Pasarela de API | Servicio de autenticación | RPC interna | Solicitar adelanto |

| 3 | Servicio de autenticación | Base de datos | Consulta SQL | Recuperar usuario |

| 4 | Servicio de autenticación | Servicio de autenticación | Llamada a función | Verificar hash |

| 5 | Servicio de autenticación | Cliente | Respuesta HTTP | Devolver token |

🧩 Reflexiones finales sobre el diseño de sistemas

Modelar un sistema de inicio de sesión con diagramas de secuencia es un enfoque disciplinado para la ingeniería de software. Exige claridad y revela la complejidad antes de que se escriba una sola línea de código. Al visualizar el flujo, los equipos pueden alinearse en cuanto a los requisitos de seguridad y las expectativas de rendimiento.

El valor reside en la conversación que el diagrama desencadena. Es una herramienta para la colaboración, que garantiza que desarrolladores, testers y partes interesadas compartan una comprensión común del sistema. A medida que la tecnología evoluciona, los principios de una comunicación clara permanecen constantes. Invierta tiempo en estos diagramas, y el código resultante será más mantenible y seguro.

Recuerde que un diagrama es un documento vivo. Debe crecer y cambiar conforme lo haga su sistema. Manténgalo actualizado, manténgalo preciso y úselo para guiar sus decisiones arquitectónicas. Esta práctica construye una base para sistemas de software escalables y resilientes.