Construir software robusto exige mais do que apenas escrever código. Exige comunicação clara e planejamento arquitetônico preciso. Ao desenvolver um sistema de login, o fluxo de dados entre os componentes é crítico. Um único erro na lógica de autenticação pode levar a vulnerabilidades de segurança ou experiências ruins para o usuário. É aqui que a modelagem visual se torna indispensável.

Diagramas de sequência fornecem uma janela para o comportamento temporal de um sistema. Eles mapeiam interações ao longo do tempo, mostrando quem fala com quem e quais dados são trocados. Neste guia, analisaremos um cenário do mundo real: modelagem de um mecanismo de login seguro. Exploraremos os atores, as linhas de vida, as mensagens e os pontos de decisão que definem um fluxo de autenticação bem-sucedido.

📐 Compreendendo a Fundação: O que é um Diagrama de Sequência?

Um diagrama de sequência é um tipo de diagrama de interação na Linguagem de Modelagem Unificada (UML). Ele enfatiza a ordem temporal das mensagens. Diferentemente de um diagrama de classes que mostra a estrutura estática, essa visão dinâmica revela como objetos colaboram para alcançar um objetivo específico.

Para um sistema de login, essa visualização ajuda os desenvolvedores a identificar gargalos. Ela esclarece onde ocorre o hash e onde os tokens de sessão são emitidos. Também destaca pontos de falha potenciais, como tempos limite de rede ou credenciais inválidas.

Componentes Principais:

- Linhas de Vida:Linhas verticais que representam objetos ou participantes (por exemplo, Usuário, Gateway de API).

- Mensagens:Setas que mostram o fluxo de dados entre as linhas de vida.

- Barras de Ativação:Retângulos nas linhas de vida que indicam quando um objeto está realizando uma ação.

- Fragmentos Combinados:Caixas rotuladas

altouoptrepresentando lógica condicional, como declarações if/else.

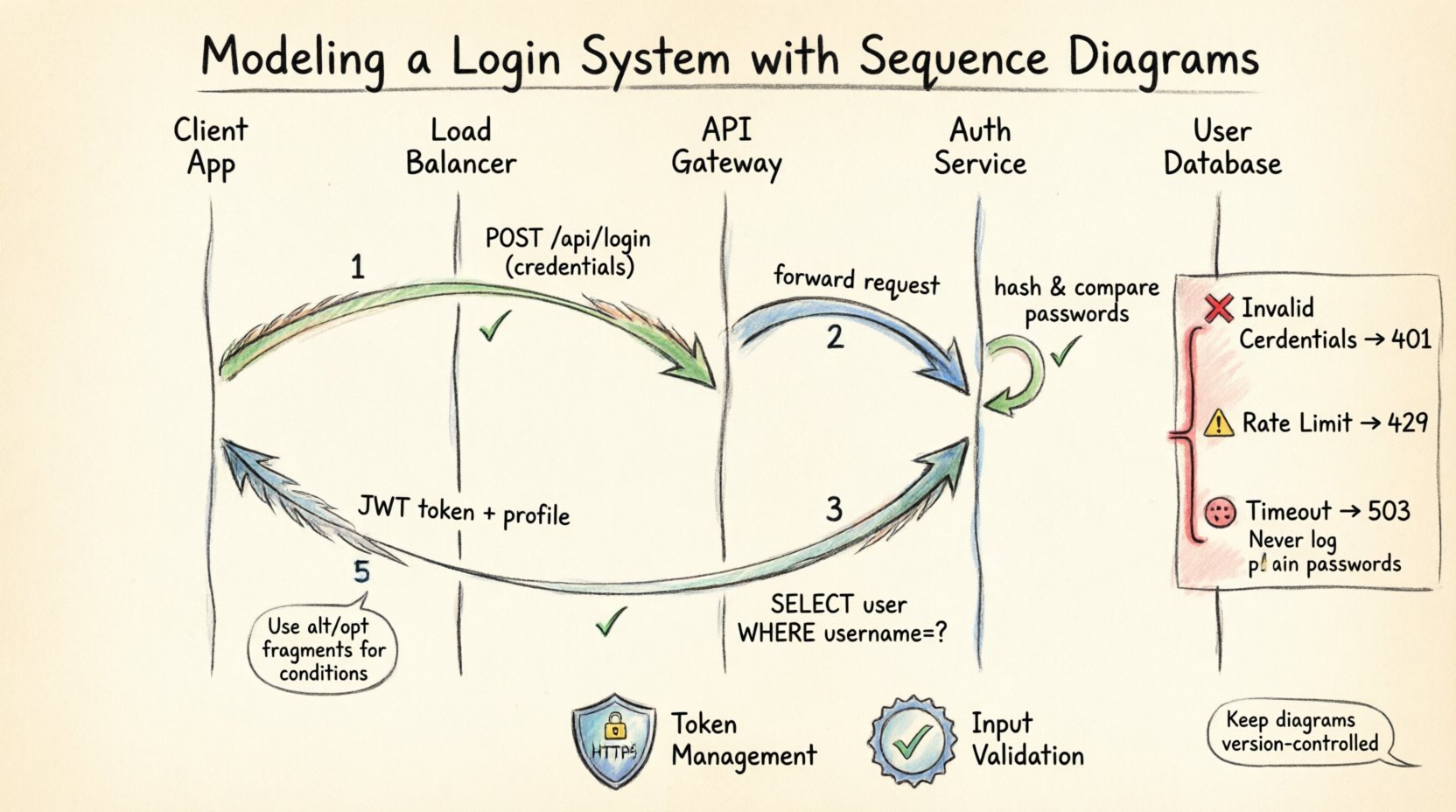

🏗️ Definindo a Arquitetura do Sistema

Antes de desenhar linhas, devemos definir os participantes. Um sistema de login moderno geralmente envolve várias camadas. Modelaremos um cenário em que um aplicativo cliente se comunica com um serviço de backend para autenticar um usuário.

Os Atores e Objetos:

| Entidade | Papel | Responsabilidade |

|---|---|---|

| Aplicativo Cliente | Interface | Coleta credenciais e exibe o status. |

| Balanceador de Carga | Roteador | Distribui as requisições recebidas para os servidores disponíveis. |

| Gateway de API | Ponto de Entrada | Gerencia autenticação, limitação de taxa e registro de logs. |

| Serviço de Autenticação | Núcleo Lógico | Verifica credenciais e emite tokens. |

| Banco de Dados de Usuários | Armazenamento | Armazena senhas criptografadas e metadados do usuário. |

Ao isolar esses componentes, garantimos que o diagrama permaneça legível. Cada linha vertical representa uma responsabilidade distinta, facilitando o rastreamento do caminho de uma requisição de login.

🔑 O Caminho Feliz: Autenticação Bem-Sucedida

Vamos começar com o fluxo padrão. Este é o cenário em que tudo funciona como planejado. O usuário insere credenciais válidas, e o sistema concede acesso.

Passo 1: Envio de Credenciais

O processo começa do lado do cliente. O usuário insere seu nome de usuário e senha no formulário. O aplicativo cliente serializa esses dados em um corpo de requisição. Normalmente, trata-se de uma requisição HTTP POST.

- Ação: Cliente envia

POST /api/login. - Dados: Nome de usuário e senha criptografada.

- Destino: Gateway de API.

Passo 2: Validação do Gateway

Ao receber, o Gateway de API realiza verificações iniciais. Isso inclui verificar se o formato da requisição está correto e verificar a limitação de taxa. Se o usuário tentou fazer login muitas vezes recentemente, a requisição é rejeitada aqui.

- Verificação: O endereço IP está bloqueado?

- Verificação: A chave da API é válida?

- Resultado: Encaminhar a solicitação para o Serviço de Autenticação.

Etapa 3: Consulta no Banco de Dados

O Serviço de Autenticação recebe a solicitação. Ele consulta o Banco de Dados de Usuários para recuperar o registro associado ao nome de usuário fornecido. É fundamental observar que o banco de dados não armazena senhas em texto claro.

- Consulta:

SELECT * FROM usuarios WHERE username = ?. - Saída: Registro do usuário incluindo o hash da senha e o sal.

- Segurança: A conexão com o banco de dados deve ser criptografada.

Etapa 4: Verificação

O Serviço de Autenticação recebe a senha enviada e a transforma em hash usando o mesmo algoritmo (por exemplo, bcrypt ou Argon2) e o sal armazenados no banco de dados. Em seguida, compara o hash gerado com o hash armazenado.

- Processo: Hash de entrada = Hash armazenado?

- Resultado: Se verdadeiro, continue. Se falso, aborte.

Etapa 5: Emissão de Token

Após a verificação, o sistema gera um token de sessão. Esse token atua como prova de identidade para solicitações posteriores. Ele contém afirmações do usuário e possui um tempo de expiração.

- Geração: Criar JWT (JSON Web Token).

- Armazenamento: Opcionalmente armazenar o ID do token no Redis para revogação.

- Resposta: Retornar o token e o perfil do usuário ao Cliente.

⚠️ Tratamento de Casos Especiais e Erros

Um diagrama robusto deve considerar falhas. Em sistemas do mundo real, erros ocorrem com frequência. Utilizamos fragmentos combinados para representar esses caminhos alternativos.

Credenciais Inválidas

Quando a comparação de hash falhar, o sistema deve responder de forma segura. Ele não deve revelar se o nome de usuário existe ou se a senha está incorreta. Isso evita ataques de enumeração.

- Mensagem:

401 Não Autorizado. - Conteúdo: Mensagem de erro genérica (“Credenciais inválidas”).

- Registro: Registre a tentativa para auditoria de segurança.

Limitação de Taxa

Para evitar ataques de força bruta, o Gateway de API aplica limites. Se um usuário ultrapassar o limite dentro de uma janela de tempo, solicitações adicionais são bloqueadas.

- Condição: Tentativas > Máximo Permitido?

- Resposta:

429 Muitas Solicitações. - Ação:Bloquear temporariamente a conta ou o IP.

Tempo limite de rede

A comunicação entre o Serviço de Autenticação e o Banco de Dados pode falhar. O diagrama deve mostrar uma mensagem de tempo limite retornando ao Cliente.

- Condição: Resposta do Banco de Dados > Limite de Tempo Limite?

- Resposta:

503 Serviço Indisponível. - Ação: Lógica de repetição ou notificação ao usuário.

🛡️ Considerações de Segurança na Modelagem

Modelar um sistema de login não é apenas sobre funcionalidade; é sobre postura de segurança. Cada interação no diagrama representa um vetor de ataque potencial.

Segurança na Camada de Transporte:

- Todas as setas no diagrama devem indicar HTTPS.

- Credenciais nunca devem ser registradas em texto claro.

- Tokens de sessão devem ser transmitidos apenas por canais seguros.

Gerenciamento de Tokens:

- Tokens de acesso de curta duração reduzem a janela de oportunidade para atacantes.

- Tokens de atualização permitem que os usuários permaneçam conectados sem precisar reentrar as credenciais.

- Listas de revogação permitem a invalidação imediata de tokens comprometidos.

Validação de Entrada:

- O aplicativo cliente deve validar o comprimento e o formato da entrada antes de enviar.

- A gateway da API deve sanitizar as entradas para prevenir ataques de injeção.

🔄 Fluxos Avançados: Atualização e Saída

Um sistema de login não termina com o primeiro aperto de mão. As sessões expiram, e os usuários precisam sair. Esses fluxos exigem linhas de vida e mensagens adicionais.

Atualização de Token

Quando um token de acesso expira, o usuário não deve ser forçado a fazer login novamente imediatamente. O cliente usa o token de atualização para obter um novo token de acesso.

- Gatilho: Expiração do token de acesso.

- Requisição: POST

/api/atualizar. - Validação: Verifique a validade e a expiração do token de atualização.

- Resposta: Novo token de acesso.

Sair

Sair não é apenas apagar o armazenamento local. Envolve invalidar a sessão do lado do servidor para impedir seu uso novamente.

- Requisição: DELETE

/api/sair. - Ação: Remova o token do Redis ou da lista negra.

- Resposta: Limpe o armazenamento do cliente e redirecione para o login.

📝 Melhores Práticas para Diagramação

Criar esses diagramas é um processo iterativo. Para garantir que permaneçam artefatos úteis, siga estas diretrizes.

Mantenha-o Legível

- Evite linhas sobrepostas. Use roteamento ortogonal.

- Limite o número de participantes aos essenciais para o cenário.

- Use abreviações apenas se forem padrão dentro da sua equipe.

Concentre-se no Fluxo

- Não polua o diagrama com lógica interna (por exemplo, consultas SQL específicas).

- Mostre a interação, não os detalhes de implementação.

- Use notas para esclarecer regras de negócios complexas.

Controle de Versão

- Trate diagramas como código. Armazene-os no seu repositório.

- Atualize o diagrama sempre que a arquitetura mudar.

- Revise diagramas durante revisões de código para garantir alinhamento.

🚧 Armadilhas Comuns para Evitar

Mesmo arquitetos experientes cometem erros ao modelar interações. O conhecimento sobre erros comuns pode poupar muito tempo de depuração no futuro.

Ignorar Mensagens Assíncronas

Algumas operações, como o envio de uma confirmação por e-mail, ocorrem após a resposta principal. Essas devem ser mostradas como setas assíncronas (cabeça de seta aberta).

Tratamento de Erros Ausente

Mostrar apenas o caminho feliz gera uma falsa sensação de segurança. Sempre mapeie as condições de falha para cada chamada externa.

Sobrecarga de Linhas de Vida

Não coloque todas as funções possíveis em uma única linha de vida. Divida as responsabilidades. Por exemplo, separe o Serviço de Autenticação do Serviço de Notificação.

Pular Camadas de Segurança

Não desenhe uma linha direta do Cliente para o Banco de Dados. Isso implica uma conexão direta que ignora o Gateway da API e o Serviço de Autenticação. Sempre represente os intermediários.

🛠️ Manutenção e Evolução

O software não é estático. Os requisitos mudam e novos recursos são adicionados. Seus diagramas de sequência devem evoluir junto com o código-fonte.

Auditorias Regulares

Defina um cronograma para revisar seus diagramas. As linhas de vida ainda estão precisas? Novos microserviços foram introduzidos?

Sincronização da Documentação

Garanta que a documentação da API corresponda ao diagrama. Se o diagrama mostrar um endpoint específico, a documentação deve refletir exatamente esse caminho e carga útil.

Ferramenta de Onboarding

Use esses diagramas para treinar novos membros da equipe. Eles fornecem uma visão geral do sistema sem exigir uma análise aprofundada do código.

🔍 Analisando o Diagrama para Desempenho

Além da lógica, os diagramas de sequência ajudam a identificar gargalos de desempenho. Ao analisar a profundidade da cadeia de chamadas, é possível estimar a latência.

- Cadeias Profundas:Muitas chamadas sequenciais aumentam a latência. Considere o processamento paralelo.

- Chamadas ao Banco de Dados:Múltiplas consultas em uma única solicitação podem desacelerar o sistema. Use operações em lote.

- APIs Externas:Chamadas para serviços de terceiros introduzem sobrecarga de rede. Cache os resultados sempre que possível.

📊 Resumo das Interações

Para consolidar as informações, aqui está um resumo das mensagens críticas trocadas durante o ciclo de vida do login.

| Passo | Remetente | Destinatário | Tipo de Mensagem | Propósito |

|---|---|---|---|---|

| 1 | Cliente | API Gateway | HTTP POST | Enviar Credenciais |

| 2 | API Gateway | Serviço de Autenticação | RPC Interna | Encaminhar Solicitação |

| 3 | Serviço de Autenticação | Banco de Dados | Consulta SQL | Recuperar Usuário |

| 4 | Serviço de Autenticação | Serviço de Autenticação | Chamada de Função | Verificar Hash |

| 5 | Serviço de Autenticação | Cliente | Resposta HTTP | Retornar Token |

🧩 Pensamentos Finais sobre o Design de Sistema

Modelar um sistema de login com diagramas de sequência é uma abordagem disciplinada para a engenharia de software. Ela impõe clareza e revela a complexidade antes que uma única linha de código seja escrita. Ao visualizar o fluxo, as equipes podem alinhar-se em relação aos requisitos de segurança e expectativas de desempenho.

O valor está na conversa que o diagrama desperta. É uma ferramenta para colaboração, garantindo que desenvolvedores, testadores e partes interessadas compartilhem uma compreensão comum do sistema. À medida que a tecnologia evolui, os princípios de comunicação clara permanecem constantes. Invista tempo nesses diagramas, e o código resultante será mais fácil de manter e mais seguro.

Lembre-se, um diagrama é um documento vivo. Ele deve crescer e mudar conforme seu sistema evolui. Mantenha-o atualizado, mantenha-o preciso e use-o para orientar suas decisões arquitetônicas. Essa prática constrói uma base para sistemas de software escaláveis e resilientes.