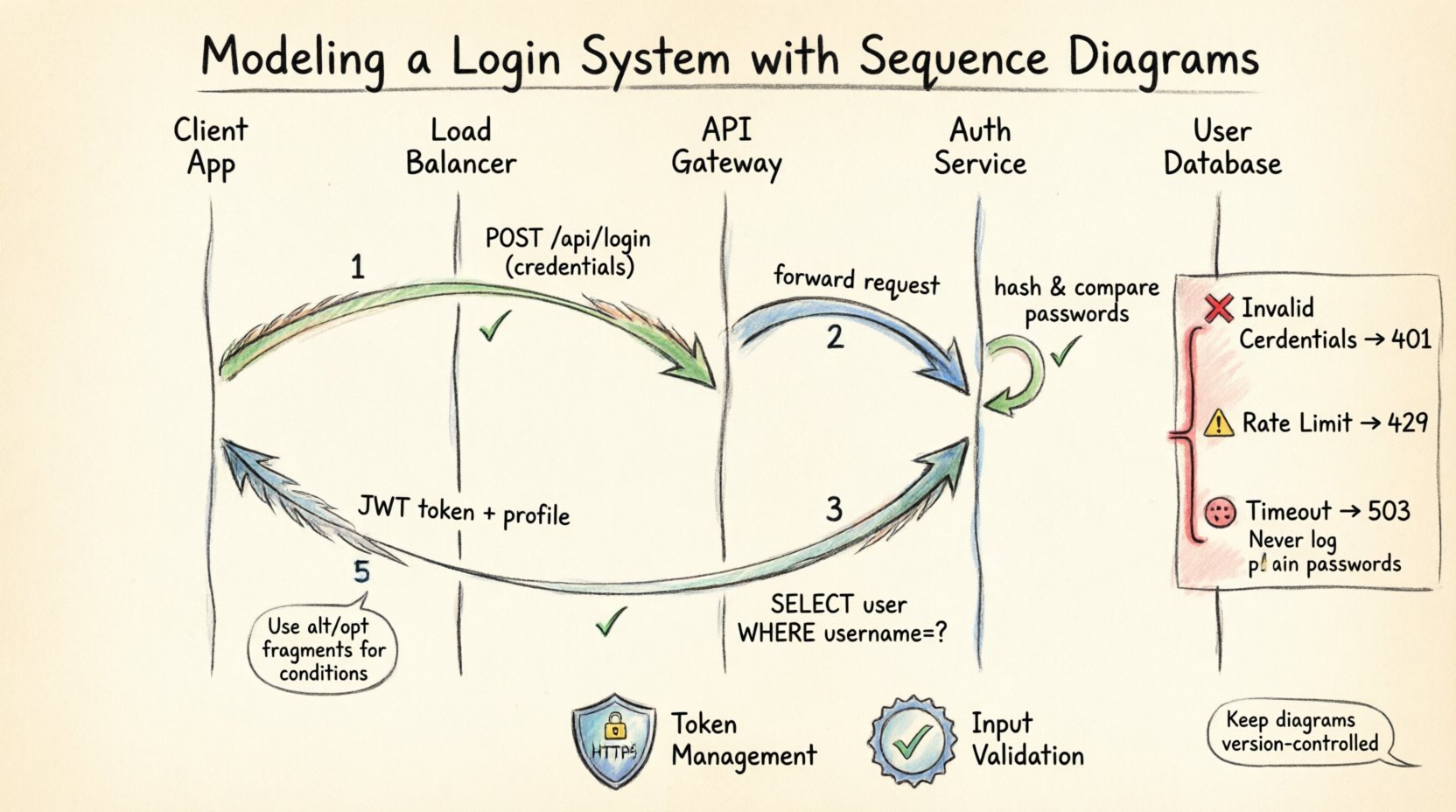

टिकाऊ सॉफ्टवेयर बनाने के लिए केवल कोड लिखने से ज्यादा चाहिए। इसमें स्पष्ट संचार और सटीक आर्किटेक्चरल योजना की आवश्यकता होती है। जब लॉगिन प्रणाली विकसित कर रहे हों, तो घटकों के बीच डेटा के प्रवाह क्रांतिक होता है। प्रमाणीकरण तर्क में एक भी गलती सुरक्षा के लिए खतरे या खराब उपयोगकर्ता अनुभव का कारण बन सकती है। यहीं दृश्य मॉडलिंग अनिवार्य हो जाती है।

अनुक्रम आरेख एक प्रणाली के समय संबंधी व्यवहार में एक खिड़की प्रदान करते हैं। वे समय के साथ बातचीत को नक्शा बनाते हैं, यह दिखाते हैं कि कौन किससे बात करता है और कौन सी डेटा आदान-प्रदान की जाती है। इस गाइड में, हम एक वास्तविक दुनिया के परिदृश्य का विश्लेषण करेंगे: सुरक्षित लॉगिन तंत्र का मॉडलिंग। हम कार्यकर्ताओं, जीवन रेखाओं, संदेशों और निर्णय बिंदुओं का अध्ययन करेंगे जो सफल प्रमाणीकरण प्रवाह को परिभाषित करते हैं।

📐 आधार को समझना: अनुक्रम आरेख क्या है?

एक अनुक्रम आरेख एक संयोजन आरेख का प्रकार है जो एकीकृत मॉडलिंग भाषा (UML) में होता है। इसमें संदेशों के समय क्रम को बल दिया जाता है। वर्ग आरेख के विपरीत जो स्थिर संरचना दिखाता है, इस गतिशील दृष्टिकोण में यह पता चलता है कि वस्तुएं एक विशिष्ट लक्ष्य प्राप्त करने के लिए कैसे सहयोग करती हैं।

लॉगिन प्रणाली के लिए, इस दृश्य विवरण विकासकर्ताओं को बॉटलनेक्स की पहचान करने में मदद करता है। यह यह स्पष्ट करता है कि हैशिंग कहाँ होती है और सत्र टोकन कहाँ जारी किए जाते हैं। इसके अलावा यह नेटवर्क टाइमआउट या अमान्य प्रमाणपत्र जैसे संभावित विफलता बिंदुओं को उजागर करता है।

मुख्य घटक:

- जीवन रेखाएं:ऊर्ध्वाधर रेखाएं वस्तुओं या सहभागियों का प्रतिनिधित्व करती हैं (उदाहरण के लिए, उपयोगकर्ता, API गेटवे)।

- संदेश:जीवन रेखाओं के बीच डेटा प्रवाह दिखाने वाली तीर।

- सक्रियता बार:जीवन रेखाओं पर आयताकार आकृतियां जो बताती हैं कि वस्तु कब क्रिया कर रही है।

- संयुक्त खंड:लेबल वाले बॉक्स

अल्टयाऑप्टयह शर्ती तर्क का प्रतिनिधित्व करता है जैसे if/else कथन।

🏗️ प्रणाली आर्किटेक्चर को परिभाषित करना

रेखाएं खींचने से पहले, हमें सहभागियों को परिभाषित करना होगा। आधुनिक लॉगिन प्रणाली में आमतौर पर कई परतें शामिल होती हैं। हम एक दृश्य का मॉडलिंग करेंगे जहां क्लाइंट एप्लिकेशन एक उपयोगकर्ता के प्रमाणीकरण के लिए बैकएंड सेवा के साथ संचार करता है।

कार्यकर्ता और वस्तुएं:

| एंटिटी | भूमिका | जिम्मेदारी |

|---|---|---|

| क्लाइंट एप्लिकेशन | इंटरफेस | प्रमाणपत्र एकत्र करता है और स्थिति प्रदर्शित करता है। |

| लोड बैलेंसर | राउटर | आने वाले अनुरोधों को उपलब्ध सर्वरों में वितरित करता है। |

| API गेटवे | प्रवेश बिंदु | प्रमाणीकरण, दर सीमा और लॉगिंग को संभालता है। |

| प्रमाणीकरण सेवा | तर्क कोर | प्रमाणपत्रों की जांच करता है और टोकन जारी करता है। |

| उपयोगकर्ता डेटाबेस | स्टोरेज | हैश किए गए पासवर्ड और उपयोगकर्ता मेटाडेटा स्टोर करता है। |

इन घटकों को अलग करके, हम सुनिश्चित करते हैं कि आरेख पठनीय बना रहे। प्रत्येक ऊर्ध्वाधर रेखा एक अलग जिम्मेदारी का प्रतिनिधित्व करती है, जिससे लॉगिन अनुरोध के मार्ग को ट्रैक करना आसान हो जाता है।

🔑 हैप्पी पाथ: सफल प्रमाणीकरण

आइए मानक प्रवाह से शुरू करें। यह वह परिदृश्य है जहां सब कुछ इच्छित तरीके से काम करता है। उपयोगकर्ता मान्य प्रमाणपत्र दर्ज करता है, और प्रणाली पहुंच देती है।

चरण 1: प्रमाणपत्र जमा करना

प्रक्रिया क्लाइंट पक्ष पर शुरू होती है। उपयोगकर्ता फॉर्म में अपना उपयोगकर्ता नाम और पासवर्ड दर्ज करता है। क्लाइंट एप्लिकेशन इस डेटा को एक अनुरोध पैकेट में सीरियलाइज़ करती है। आमतौर पर, यह एक HTTP POST अनुरोध होता है।

- क्रिया: क्लाइंट भेजता है

POST /api/लॉगिन. - डेटा:उपयोगकर्ता नाम और एन्क्रिप्ट किया गया पासवर्ड।

- गंतव्य: API गेटवे।

चरण 2: गेटवे सत्यापन

प्राप्त होने पर, API गेटवे प्रारंभिक जांच करता है। इसमें अनुरोध के फॉर्मेट की सही होने की जांच और दर सीमा की जांच शामिल है। यदि उपयोगकर्ता ने हाल ही में बहुत अधिक लॉगिन की कोशिश की है, तो यहां अनुरोध अस्वीकृत कर दिया जाता है।

- जांच: क्या आईपी पता ब्लॉक किया गया है?

- जांच: क्या एपीआई कुंजी मान्य है?

- परिणाम: प्रमाणीकरण सेवा को अनुरोध आगे भेजें।

चरण 3: डेटाबेस खोज

प्रमाणीकरण सेवा अनुरोध प्राप्त करती है। यह उपयोगकर्ता डेटाबेस को प्रदान किए गए उपयोगकर्ता नाम के साथ संबंधित रिकॉर्ड प्राप्त करने के लिए प्रश्न करती है। यह महत्वपूर्ण है कि डेटाबेस में सामान्य पाठ पासवर्ड नहीं संग्रहीत करता है।

- प्रश्न:

उपयोगकर्ताओं से * चयन करें जहां उपयोगकर्ता नाम = ?. - आउटपुट: पासवर्ड हैश और नमक सहित उपयोगकर्ता रिकॉर्ड।

- सुरक्षा: डेटाबेस कनेक्शन को एन्क्रिप्ट किया जाना चाहिए।

चरण 4: प्रमाणीकरण

प्रमाणीकरण सेवा प्रस्तुत किए गए पासवर्ड को लेती है और उसे डेटाबेस में संग्रहीत उसी एल्गोरिदम (जैसे bcrypt या Argon2) और नमक के साथ हैश करती है। फिर यह उत्पन्न हैश की तुलना संग्रहीत हैश से करती है।

- प्रक्रिया: हैश इनपुट = संग्रहीत हैश?

- परिणाम: यदि सत्य है, तो आगे बढ़ें। यदि गलत है, तो रद्द करें।

चरण 5: टोकन जारी करना

प्रमाणीकरण के बाद, प्रणाली एक सत्र टोकन उत्पन्न करती है। यह टोकन बाद के अनुरोधों के लिए पहचान के प्रमाण के रूप में कार्य करता है। इसमें उपयोगकर्ता दावे होते हैं और इसका समाप्ति समय होता है।

- उत्पादन: JWT (JSON वेब टोकन) बनाएं।

- संग्रहण: रद्द करने के लिए आवश्यकता के अनुसार Redis में टोकन ID संग्रहीत करें।

- प्रतिक्रिया: टोकन और उपयोगकर्ता प्रोफाइल को क्लाइंट को वापस करें।

⚠️ किनारे के मामलों और त्रुटियों का प्रबंधन

एक टिकाऊ आरेख में विफलता को ध्यान में रखना आवश्यक है। वास्तविक दुनिया की प्रणालियों में, त्रुटियां अक्सर होती हैं। हम इन वैकल्पिक मार्गों का प्रतिनिधित्व करने के लिए संयुक्त खंडों का उपयोग करते हैं।

अमान्य प्रमाणपत्र

जब हैश तुलना विफल होती है, तो प्रणाली को सुरक्षित रूप से प्रतिक्रिया देनी चाहिए। यह नहीं बताना चाहिए कि क्या उपयोगकर्ता नाम मौजूद है या पासवर्ड गलत है। इससे निरूपण हमले को रोका जा सकता है।

- संदेश:

401 अनधिकृत. - सामग्री: सामान्य त्रुटि संदेश (“अमान्य प्रमाणपत्र”)।

- लॉगिंग: सुरक्षा लेखा परीक्षण के लिए प्रयास को लॉग करें।

दर सीमा

ब्रूट-फोर्स हमलों को रोकने के लिए, API गेटवे सीमाओं को लागू करता है। यदि कोई उपयोगकर्ता समय खंड के भीतर अधिकतम सीमा से अधिक प्रयास करता है, तो आगे के प्रश्नों को अवरुद्ध कर दिया जाता है।

- शर्त: प्रयास > अधिकतम अनुमत?

- प्रतिक्रिया:

429 बहुत अधिक अनुरोध. - कार्रवाई: अस्थायी रूप से खाता या IP ब्लॉक करें।

नेटवर्क समय सीमा समाप्त होना

प्रमाणीकरण सेवा और डेटाबेस के बीच संचार विफल हो सकता है। आरेख में एक समय सीमा समाप्त होने वाले संदेश को क्लाइंट को वापस लौटाना चाहिए।

- शर्त: डेटाबेस प्रतिक्रिया > समय सीमा सीमा?

- प्रतिक्रिया:

503 सेवा उपलब्ध नहीं. - कार्रवाई: पुनर्प्रयास तर्क या उपयोगकर्ता सूचना।

🛡️ मॉडलिंग में सुरक्षा मामले

लॉगिन प्रणाली का मॉडलिंग केवल कार्यक्षमता के बारे में नहीं है; यह सुरक्षा स्थिति के बारे में है। आरेख में प्रत्येक बातचीत एक संभावित हमले के वेक्टर का प्रतिनिधित्व करती है।

परिवहन परत सुरक्षा:

- आरेख में सभी तीर HTTPS को संदर्भित करने चाहिए।

- प्रमाणपत्र कभी भी सामान्य पाठ में लॉग नहीं किए जाने चाहिए।

- सत्र प्रमाण पत्र केवल सुरक्षित चैनलों के माध्यम से स्थानांतरित किए जाने चाहिए।

प्रमाण पत्र प्रबंधन:

- संक्षिप्त जीवनकाल वाले एक्सेस टोकन हमलावरों के लिए अवसर के खुले क्षेत्र को कम करते हैं।

- रिफ्रेश टोकन उपयोगकर्ताओं को प्रमाणपत्र दोहराए बिना लॉगइन रहने की अनुमति देते हैं।

- रद्द करने की सूचियाँ दुर्भावनापूर्ण टोकन को तुरंत अमान्य करने की अनुमति देती हैं।

इनपुट सत्यापन:

- क्लाइंट एप्लिकेशन को भेजने से पहले इनपुट लंबाई और प्रारूप की जांच करनी चाहिए।

- एपीआई गेटवे को इंजेक्शन आक्रमणों को रोकने के लिए इनपुट को साफ करना चाहिए।

🔄 उन्नत प्रवाह: रिफ्रेश और लॉगआउट

लॉगिन प्रणाली मूल हाथ मिलाने के बाद समाप्त नहीं होती है। सत्र समाप्त हो जाते हैं, और उपयोगकर्ताओं को लॉगआउट करने की आवश्यकता होती है। इन प्रवाहों के लिए अतिरिक्त जीवन रेखाएं और संदेश आवश्यक होते हैं।

टोकन रिफ्रेश

जब एक्सेस टोकन समाप्त होता है, तो उपयोगकर्ता को तुरंत फिर से लॉगइन करने के लिए मजबूर नहीं किया जाना चाहिए। क्लाइंट रिफ्रेश टोकन का उपयोग नए एक्सेस टोकन प्राप्त करने के लिए करता है।

- ट्रिगर:एक्सेस टोकन समाप्त होना।

- अनुरोध: पोस्ट

/api/रिफ्रेश. - सत्यापन: रिफ्रेश टोकन की वैधता और समाप्ति की जांच करें।

- प्रतिक्रिया: नया एक्सेस टोकन।

लॉगआउट

लॉगआउट केवल स्थानीय स्टोरेज को हटाना नहीं है। इसमें सर्वर ओर बैठे सत्र को अमान्य करना शामिल है ताकि पुनर्उपयोग रोका जा सके।

- अनुरोध: डिलीट

/api/लॉगआउट. - क्रिया: टोकन को रेडिस या ब्लैकलिस्ट से हटाएं।

- प्रतिक्रिया: क्लाइंट स्टोरेज साफ करें और लॉगइन पर पुनर्निर्देशित करें।

📝 डायग्रामिंग के लिए सर्वोत्तम प्रथाएँ

इन डायग्राम्स को बनाना एक आवर्ती प्रक्रिया है। इस बात की गारंटी करने के लिए कि वे उपयोगी अभिलेख बने रहें, इन दिशानिर्देशों का पालन करें।

पठनीय रखें

- ओवरलैपिंग लाइनों से बचें। ओर्थोगोनल रूटिंग का उपयोग करें।

- भागीदारों की संख्या को उस स्थिति के लिए आवश्यक व्यक्तियों तक सीमित रखें।

- संक्षिप्त रूप का उपयोग केवल तभी करें जब वे आपकी टीम में मानक हों।

प्रवाह पर ध्यान केंद्रित करें

- आ interनल तर्क (जैसे विशिष्ट SQL प्रश्न) के साथ डायग्राम को भारी न बनाएं।

- कार्यान्वयन विवरण के बजाय बातचीत को दिखाएं।

- जटिल व्यावसायिक नियमों को स्पष्ट करने के लिए नोट्स का उपयोग करें।

संस्करण नियंत्रण

- डायग्राम्स को कोड की तरह लें। उन्हें अपने रिपोजिटरी में स्टोर करें।

- आर्किटेक्चर में बदलाव आने पर डायग्राम को अपडेट करें।

- सुनिश्चित करने के लिए कोड रीव्यू के दौरान डायग्राम्स की समीक्षा करें कि वे समान रहें।

🚧 बचने के लिए सामान्य त्रुटियाँ

यहाँ तक कि अनुभवी वास्तुकार भी बातचीत के मॉडलिंग में गलतियाँ करते हैं। सामान्य त्रुटियों के बारे में जागरूकता बाद में महत्वपूर्ण डिबगिंग समय बचा सकती है।

असिंक्रोनस संदेशों को नजरअंदाज करना

कुछ संचालन, जैसे ईमेल पुष्टिकरण भेजना, मुख्य प्रतिक्रिया के बाद होते हैं। इन्हें असिंक्रोनस तीर (खुले तीर के सिरे) के रूप में दिखाया जाना चाहिए।

त्रुटि संभाल का अभाव

केवल खुशहाल मार्ग दिखाने से गलत सुरक्षा की भावना उत्पन्न होती है। हर बाहरी कॉल के लिए विफलता की स्थितियों को हमेशा नक्शा बनाएं।

लाइफलाइन्स को अत्यधिक भारित करना

एकल लाइफलाइन पर हर संभव कार्य को न रखें। जिम्मेदारियों को विभाजित करें। उदाहरण के लिए, प्रमाणीकरण सेवा से सूचना सेवा.

सुरक्षा परतों को छोड़ना

क्लाइंट से डेटाबेस तक सीधी रेखा न खींचें। इससे एक सीधा कनेक्शन का बोध होता है जो API गेटवे और प्रमाणीकरण सेवा को छोड़ देता है। हमेशा मध्यस्थों का प्रतिनिधित्व करें।

🛠️ रखरखाव और विकास

सॉफ्टवेयर स्थिर नहीं है। आवश्यकताएँ बदलती हैं, और नए फीचर जोड़े जाते हैं। आपके अनुक्रम डायग्राम्स को कोडबेस के साथ विकसित होना चाहिए।

नियमित ऑडिट

अपने आरेखों की समीक्षा करने के लिए एक योजना बनाएं। क्या जीवन रेखाएं अभी भी सही हैं? क्या नए माइक्रोसर्विसेज शामिल किए गए हैं?

दस्तावेज़ीकरण सिंक

यह सुनिश्चित करें कि API दस्तावेज़ीकरण आरेख के अनुरूप हो। यदि आरेख किसी विशिष्ट एंडपॉइंट को दिखाता है, तो दस्तावेज़ीकरण में उसी निर्देशांक और पेलोड को दर्शाना चाहिए।

ऑनबोर्डिंग टूल

इन आरेखों का उपयोग नए टीम सदस्यों को प्रशिक्षित करने के लिए करें। इनके बिना कोड में गहराई से उतरने की आवश्यकता नहीं होती है, लेकिन ये प्रणाली का उच्च स्तरीय दृश्य प्रदान करते हैं।

🔍 प्रदर्शन के लिए आरेख का विश्लेषण करना

तर्क के अलावा, क्रम आरेख प्रदर्शन के बॉटलनेक को पहचानने में मदद करते हैं। कॉल श्रृंखला की गहराई को देखकर आप लेटेंसी का अनुमान लगा सकते हैं।

- गहन श्रृंखलाएं:बहुत अधिक क्रमिक कॉल लेटेंसी बढ़ाते हैं। समानांतर प्रसंस्करण के बारे में सोचें।

- डेटाबेस कॉल्स:एक ही अनुरोध में कई प्रश्न प्रणाली को धीमा कर सकते हैं। बैच संचालन का उपयोग करें।

- बाहरी API:तीसरे पक्ष की सेवाओं को कॉल करने से नेटवर्क ओवरहेड आता है। जहां संभव हो, परिणामों को कैश करें।

📊 बातचीत का सारांश

जानकारी को संगठित करने के लिए, यहां लॉगिन जीवनचक्र के दौरान आदान-प्रदान किए गए महत्वपूर्ण संदेशों का सारांश है।

| चरण | प्रेषक | ग्राहक | संदेश प्रकार | उद्देश्य |

|---|---|---|---|---|

| 1 | ग्राहक | API गेटवे | HTTP POST | प्रमाण पत्र जमा करें |

| 2 | API गेटवे | प्रामाणिकता सेवा | आंतरिक RPC | अग्रेषित अनुरोध |

| 3 | प्राधिकरण सेवा | डेटाबेस | SQL प्रश्न | उपयोगकर्ता प्राप्त करें |

| 4 | प्राधिकरण सेवा | प्राधिकरण सेवा | फ़ंक्शन कॉल | हैश की पुष्टि करें |

| 5 | प्राधिकरण सेवा | ग्राहक | HTTP प्रतिक्रिया | टोकन वापस करें |

🧩 प्रणाली डिज़ाइन पर अंतिम विचार

अनुक्रम आरेखों के साथ लॉगिन प्रणाली के मॉडलिंग को सॉफ्टवेयर इंजीनियरिंग के एक अनुशासित दृष्टिकोण के रूप में माना जाता है। यह स्पष्टता को बल देता है और कोड के किसी भी पंक्ति को लिखे जाने से पहले जटिलता को उजागर करता है। प्रवाह को दृश्यमान बनाकर, टीमें सुरक्षा आवश्यकताओं और प्रदर्शन की अपेक्षाओं पर सहमति बना सकती हैं।

मूल्य उस चर्चा में है जो आरेख उत्पन्न करता है। यह सहयोग का एक उपकरण है, जो सुनिश्चित करता है कि डेवलपर्स, टेस्टर्स और हितधारक प्रणाली के बारे में एक सामान्य समझ रखें। तकनीक के विकास के साथ, स्पष्ट संचार के सिद्धांत अपरिवर्तित रहते हैं। इन आरेखों में समय निवेश करें, और परिणामस्वरूप कोड अधिक रखरखाव और सुरक्षित होगा।

याद रखें, एक आरेख एक जीवंत दस्तावेज है। यह अपनी प्रणाली के अनुरूप बढ़ना और बदलना चाहिए। इसे अपडेट रखें, सटीक रखें, और इसका उपयोग अपने आर्किटेक्चर निर्णयों को मार्गदर्शन के लिए करें। इस प्रथा के द्वारा स्केलेबल और लचीली सॉफ्टवेयर प्रणालियों के लिए आधार बनता है।