Архитектура предприятия — это не просто рисование диаграмм или организация систем. В основе лежит согласованность, устойчивость и защита. Когда безопасность рассматривается как после мысленный этап, уязвимости становятся структурными недостатками, исправление которых обходится дорого. Фреймворк архитектуры Open Group (TOGAF) предлагает надежную методологию для непосредственной интеграции принципов безопасности в основу проектирования предприятия. Интегрируя управление рисками в Методологию разработки архитектуры (ADM), организации могут создавать среды, безопасные по своей сути, а не устраняющие уязвимости в ответ на инциденты.

Это руководство исследует, как реализовать контрольные меры безопасности в рамках фреймворка TOGAF. Оно выходит за рамки теоретических концепций и предлагает конкретные шаги для архитекторов, которым необходимо сбалансировать инновации и защиту. Основное внимание уделяется процессам, управлению и структурной целостности, обеспечивая, чтобы каждый архитектурный выбор учитывал потенциальные угрозы.

🏗️ Основа TOGAF для безопасности

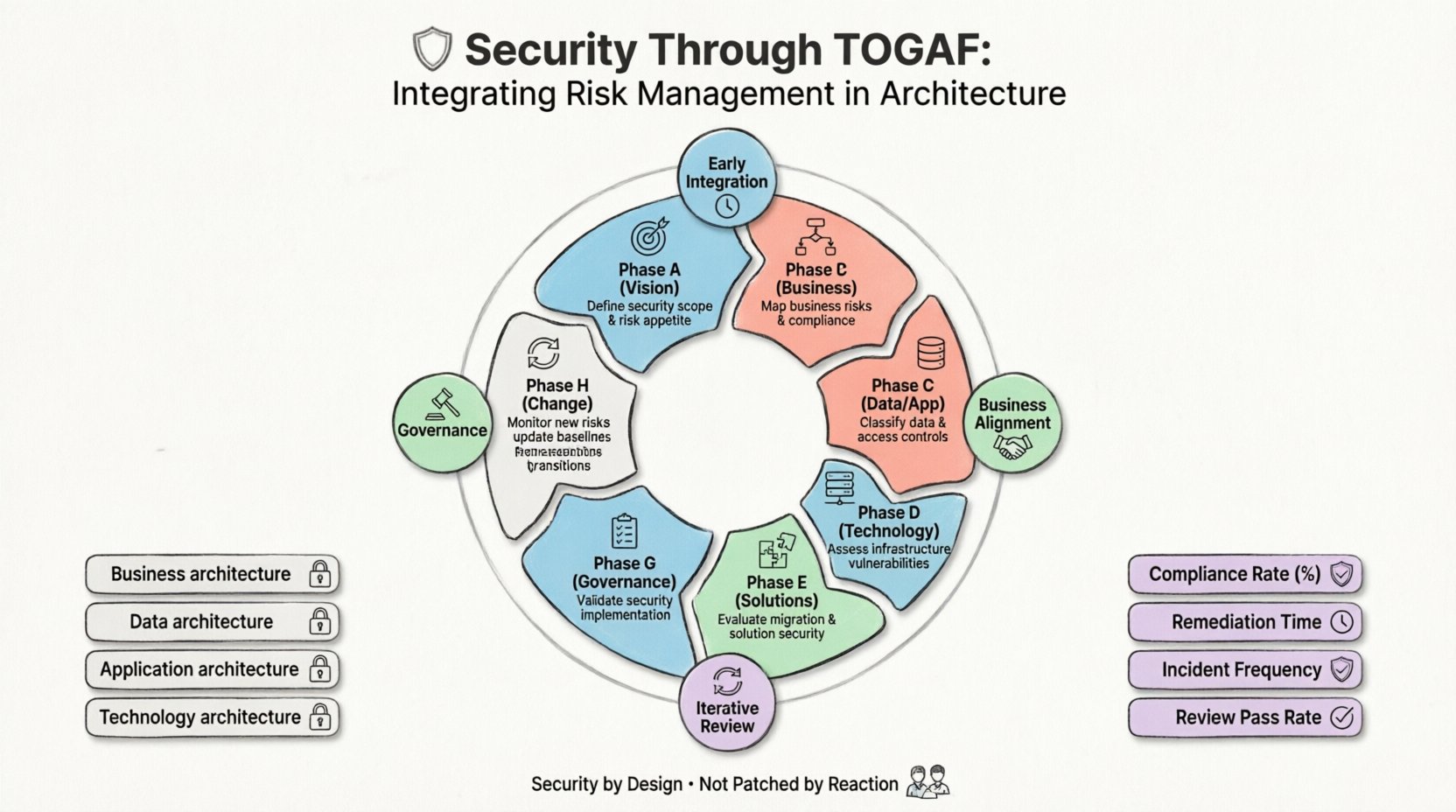

TOGAF предоставляет структурированный подход к архитектуре предприятия. Хотя он не определяет конкретные инструменты безопасности, он определяет архитектурные области, в которых должны находиться меры контроля безопасности. Эти области включают бизнес-архитектуру, архитектуру данных, архитектуру приложений и технологическую архитектуру. Безопасность не является изолированной сферой; она должна пронизывать каждый из этих уровней.

Интеграция управления рисками требует смены точки зрения. Вместо того чтобы рассматривать безопасность как пункт чек-листа в конце проекта, она должна быть постоянным ограничением на протяжении всего жизненного цикла разработки. Такой подход обеспечивает, что стратегии снижения рисков являются экономически эффективными и соответствуют бизнес-целям.

Ключевые принципы такой интеграции включают:

- Ранняя интеграция:Требования к безопасности должны быть определены на предварительной стадии и на стадии A.

- Согласование с бизнесом:Риски безопасности должны пониматься в контексте бизнес-последствий, а не только технических сбоев.

- Итеративный обзор:Архитектура не является статичной; профили рисков эволюционируют, и архитектура должна адаптироваться.

- Управление:Требуется формальная процедура для проверки решений по безопасности по сравнению с установленными базовыми показателями.

📊 Интеграция рисков в цикл ADM

Центральной частью TOGAF является Методология разработки архитектуры (ADM). Этот итеративный процесс руководит созданием архитектуры предприятия. Каждая фаза предоставляет конкретные возможности для оценки и управления рисками. Ниже приведен структурированный обзор того, как управление рисками встраивается в каждую стадию цикла.

| Фаза | Фокус | Деятельность по управлению рисками |

|---|---|---|

| Фаза A | Видение архитектуры | Определить сферу безопасности, заинтересованные стороны и уровень готовности к риску на высоком уровне. |

| Фаза B | Бизнес-архитектура | Определить бизнес-процессы, подверженные риску, и требования к соответствию. |

| Фаза C | Данные и приложения | Создать карту потоков данных, классифицировать степень чувствительности и определить контроль доступа. |

| Фаза D | Архитектура технологий | Оцените уязвимости инфраструктуры и потребности в сегментации сети. |

| Этап E | Возможности и решения | Оцените риски миграции и возможности обеспечения безопасности решений. |

| Этап F | Планирование миграции | Планируйте безопасные переходы и управляйте рисками безопасности на уровне проекта. |

| Этап G | Управление реализацией | Убедитесь, что реализованные решения соответствуют архитектуре безопасности. |

| Этап H | Управление изменениями | Контролируйте новые риски, возникающие в результате изменений, и обновляйте базовые показатели. |

В этой таблице подчеркивается, что управление рисками — это не единичное событие. Это повторяющаяся деятельность, охватывающая весь жизненный цикл. Архитекторы должны оставаться бдительными на каждом этапе, обеспечивая сохранение уровня безопасности по мере развития архитектуры.

🔍 Подробный разбор этапов для архитекторов безопасности

Понимание конкретных задач в рамках этапов ADM позволяет архитекторам эффективно внедрять безопасность. Ниже приведен подробный разбор того, как подходить к управлению рисками на ключевых этапах цикла.

Этап A: Видение архитектуры

Путь начинается с определения мандата безопасности. Это включает в себя создание Комитет по архитектуре безопасности (SAB) или интеграцию представителей безопасности в существующий Комитет по архитектуре. На выходе этого этапа должны быть:

- Принципы безопасности: Правила, регулирующие решения по безопасности (например, наименьшие привилегии, многоуровневая защита).

- Заявление о готовности к риску: Четкое определение того, какой уровень риска организация готова принять.

- Анализ заинтересованных сторон: Определение того, кто затрагивается решениями по безопасности и обязательствами по соблюдению норм.

Этап B: Бизнес-архитектура

Риски безопасности возникают в бизнес-процессах. Если процесс неэффективен, он может быть обойден, что создаст пробел в безопасности. На этом этапе архитекторы должны:

- Создать карту ключевых бизнес-функций для выявления активов высокой ценности.

- Проанализируйте потоки процессов, чтобы найти точки, в которых данные покидают доверенные границы.

- Убедитесь, что регуляторные требования (например, GDPR или HIPAA) встроены в бизнес-правила.

Фаза C: Архитектура информационных систем

В этой фазе рассматриваются архитектуры данных и приложений. Именно здесь часто определяются наиболее детализированные средства обеспечения безопасности.

- Классификация данных: Определите уровни чувствительности (общедоступные, внутренние, конфиденциальные, ограниченные) и соответствующим образом применяйте стандарты шифрования.

- Модели управления доступом: Укажите, как пользователи взаимодействуют с приложениями (управление доступом на основе ролей против управления доступом на основе атрибутов).

- Безопасность приложений: Определите требования к безопасной разработке, валидации ввода и управлению сессиями.

Фаза D: Архитектура технологий

Физическая и логическая инфраструктура поддерживает приложения и данные. Безопасность здесь направлена на платформу.

- Сегментация сети: Проектируйте сети для ограничения бокового перемещения в случае нарушения безопасности.

- Управление идентификацией: Интегрируйте стандарты единого входа (SSO) и многофакторной аутентификации (MFA).

- Физическая безопасность: Определите требования к центрам обработки данных и устройствам на периферии.

🛡️ Анализ разрывов и устранение уязвимостей в безопасности

Как только определены базовая архитектура (текущее состояние) и целевая архитектура (будущее состояние), проводится анализ разрывов. В контексте безопасности этот анализ выявляет различия между существующими мерами контроля и необходимыми мерами контроля.

Анализ разрывов должен в первую очередь искать:

- Отсутствующие меры контроля: Средства обеспечения безопасности, необходимые в целевом состоянии, но отсутствующие в базовом.

- Слабые реализации: Существующие меры контроля, не соответствующие современным стандартам безопасности.

- Разрывы в соответствии с требованиями: Области, в которых текущая архитектура не соответствует регуляторным обязательствам.

Как только разрывы выявлены, их необходимо классифицировать по степени риска. Высокорисковые разрывы часто требуют немедленного устранения, тогда как низкорисковые могут быть устранены в будущих итерациях. Такая приоритизация обеспечивает, что ресурсы будут направлены на наиболее критические угрозы в первую очередь.

⚖️ Интеграция управления и соответствия требованиям

Архитектура бесполезна, если она не контролируется. TOGAF подчеркивает важность Архитектурного контракта и Архитектурного совета. Что касается безопасности, эта структура управления должна быть уполномочена обеспечивать соблюдение требований.

Комитет по архитектуре безопасности (SAB)

SAB выступает в качестве органа надзора за решениями в области безопасности. К их обязанностям относятся:

- Проверка архитектурных продуктов на соответствие требованиям безопасности.

- Утверждение исключений из политик безопасности при наличии деловых потребностей.

- Обеспечение соответствия планов миграции стандартам безопасности.

Управление соответствиемСоответствие часто является движущей силой архитектуры безопасности. Однако соответствие не должно быть единственным показателем. Архитектура безопасности должна учитывать риски, которые не охвачены законодательством. Такой проактивный подход защищает организацию от возникающих угроз, с которыми законодательство еще не успело справиться.

🔄 Управление внедрением и переходом

Фаза G (управление внедрением) и фаза H (управление изменениями) имеют критическое значение для поддержания уровня безопасности в долгосрочной перспективе. Документ по архитектуре — это снимок; среда постоянно меняется.

Управление внедрением

Во время внедрения архитекторы должны обеспечить соответствие создаваемого решения архитектуре безопасности. Это включает в себя:

- Проведение проверок безопасности на ключевых этапах.

- Проверка того, что процессы управления конфигурацией предотвращают несанкционированные изменения.

- Обеспечение того, что тестовые среды воспроизводят контрольные механизмы безопасности производственной среды.

Управление изменениями

Изменения неизбежны. Каждое изменение вводит потенциальный риск. Процесс управления изменениями в архитектуре должен включать оценку влияния на безопасность. Перед утверждением любого изменения должны быть ответы на следующие вопросы:

- Вызывает ли это изменение новые векторы атак?

- Изменяет ли оно пути передачи данных таким образом, что обходит контрольные механизмы?

- Покрываются ли обновленные активы реестром рисков?

📈 Оценка зрелости безопасности

Как вы узнаете, что интеграция работает? Показатели жизненно важны для демонстрации ценности и выявления областей для улучшения. Архитекторы должны определить ключевые показатели эффективности (KPI), отражающие эффективность архитектуры безопасности.

Рекомендуемые показатели:

- Уровень соответствия: Процент систем, соответствующих базовым требованиям безопасности.

- Время устранения уязвимостей: Среднее время, затрачиваемое на устранение выявленных рисков.

- Частота инцидентов в области безопасности: Количество инцидентов в квартал, отслеживаемое по степени серьезности.

- Процент прохождения архитектурных проверок: Процент проектов, успешно прошедших проверку безопасности с первого раза.

Эти метрики должны регулярно проверяться Советом архитектуры. Тенденции с течением времени дают лучшее понимание, чем отдельные данные. Например, рост тенденции времени устранения указывает на узкое место в процессе, которое требует архитектурного вмешательства.

🚀 Защита архитектурных решений от будущих изменений

Технологии быстро развиваются. Облачные вычисления, удаленная работа и искусственный интеллект создают новые векторы риска. Архитектура TOGAF должна быть адаптивной к этим изменениям.

Формирующийся ландшафт угроз

Архитекторы должны быть в курсе ландшафта угроз. Это не означает следить за каждым заголовком новостей, а понимать категории угроз, актуальные для предприятия. Например, атаки по цепочке поставок требуют другой архитектурной защиты, чем угрозы со стороны внутренних пользователей.

Проектирование устойчивости

Безопасность часто связана с предотвращением, но устойчивость — это восстановление. Архитектура должна исходить из того, что нарушения произойдут. Решения по проектированию должны быть направлены на:

- Минимизация зоны поражения: Обеспечение того, чтобы нарушение в одном сегменте не привело к нарушению всего.

- Автоматическое восстановление: Проектирование систем, способных автоматически восстанавливать целостность.

- Избыточность: Обеспечение доступности критически важных функций безопасности (например, ведения журналов и аутентификации) даже при атаке.

🤝 Сотрудничество между безопасностью и архитектурой

Одной из главных проблем при интеграции безопасности является наличие организационных «силосов». Команды безопасности часто работают независимо от команд архитекторов. Такое разделение приводит к конфликтам и неэффективности.

Для успеха эти функции должны тесно сотрудничать. Команды безопасности предоставляют информацию о угрозах и требования к контролю. Команды архитектуры предоставляют структурный контекст и точки интеграции. Совместные рабочие встречи на ранних этапах цикла ADM чрезвычайно эффективны. Они обеспечивают понимание ограничений безопасности до завершения проектирования.

Это сотрудничество также распространяется на закупки. При выборе поставщиков требования к безопасности должны быть частью архитектурных критериев, а не после мысли. Это гарантирует, что решения сторонних поставщиков соответствуют архитектуре безопасности предприятия.

🧩 Распространённые ошибки, которые следует избегать

Даже при наличии прочной основы ошибки случаются. Понимание распространённых ошибок помогает архитекторам эффективнее справляться с процессом интеграции.

- Чрезмерная сложность: Внедрение контрольных мер, более сложных, чем необходимо. Это создает нагрузку на сопровождение и снижает удобство использования.

- Недостаточная документация: Недостаток документирования решений по безопасности приводит к потере знаний при смене персонала.

- Пренебрежение устаревшими системами: Сосредоточение только на новых разработках, игнорирование профиля рисков существующих систем.

- Статические политики: Создание политик безопасности, которые не обновляются при изменении архитектуры.

Архитекторы должны оставаться прагматичными. Безопасность — это компромисс между риском, затратами и удобством использования. Цель — достичь приемлемого уровня защиты без подавления бизнес-инноваций.

🛠️ Практические шаги по внедрению

Чтобы начать интеграцию управления рисками в TOGAF, организации могут следовать этому плану:

- Создайте основу: Определите, как TOGAF будет применяться к безопасности. Создайте расширение архитектуры безопасности для стандартной основы.

- Обучите команду: Убедитесь, что архитекторы понимают концепции безопасности и методологии управления рисками.

- Обновите шаблоны: Измените артефакты TOGAF (например, документ определения архитектуры), чтобы включить в них разделы по безопасности.

- Запустите пилотный проект: Примените интегрированный подход к одному проекту для уточнения процесса.

- Масштабирование и стандартизация: Распространите подход по всей организации на основе извлеченных уроков.

Следуя этим шагам, организации могут создать культуру, в которой безопасность является фундаментальным атрибутом архитектуры, а не внешним ограничением. Такой подход приводит к более устойчивым системам и более сильной защите против развивающихся угроз.

🔐 Краткое резюме ключевых выводов

Интеграция управления рисками в TOGAF требует дисциплинированного подхода. Это включает внедрение безопасности на каждом этапе цикла ADM — от начальной концепции до постоянного управления изменениями. Процесс зависит от четкого управления, сотрудничества между командами безопасности и архитектуры, а также приверженности непрерывному улучшению.

Фокусируясь на структурных аспектах безопасности, архитекторы могут создавать среды, которые являются устойчивыми и адаптивными. В результате получается предприятие, способное инновировать с уверенностью, зная, что его основы надежны. Такая интеграция безопасности и архитектуры является необходимой для долгосрочного успеха в мире, ориентированном на цифровые технологии.

Помните, что архитектура безопасности — это путь, а не конечная цель. Рамка предоставляет карту, но организация должна управлять транспортным средством. Регулярные обзоры, обновленные реестры рисков и активное управление обеспечивают, что архитектура остается актуальной и эффективной с течением времени.