Architektura przedsiębiorstwa nie ogranicza się jedynie do rysowania schematów czy organizowania systemów. Jest fundamentalnie kwestią dopasowania, odporności i obrony. Gdy bezpieczeństwo traktowane jest jako postrzegane na końcu, wady stają się strukturalnymi wadami, które są kosztowne w naprawie. Ramowy model architektury The Open Group (TOGAF) oferuje solidną metodologię wdrażania zasad bezpieczeństwa bezpośrednio w tkance projektowania przedsiębiorstwa. Poprzez integrację zarządzania ryzykiem w Metodzie Rozwoju Architektury (ADM), organizacje mogą tworzyć środowiska bezpieczne od samego początku, a nie tylko poprzez reaktywne naprawy.

Ten przewodnik bada, jak wdrożyć kontrole bezpieczeństwa w ramach frameworku TOGAF. Przesuwa się dalej poza pojęciami teoretycznymi, aby zapewnić wykonalne kroki dla architektów, którzy muszą zrównoważyć innowacje z ochroną. Nacisk położony jest na proces, zarządzanie i integralność strukturalną, zapewniając, że każda decyzja architektoniczna uwzględnia potencjalne zagrożenia.

🏗️ Podstawa TOGAF dla bezpieczeństwa

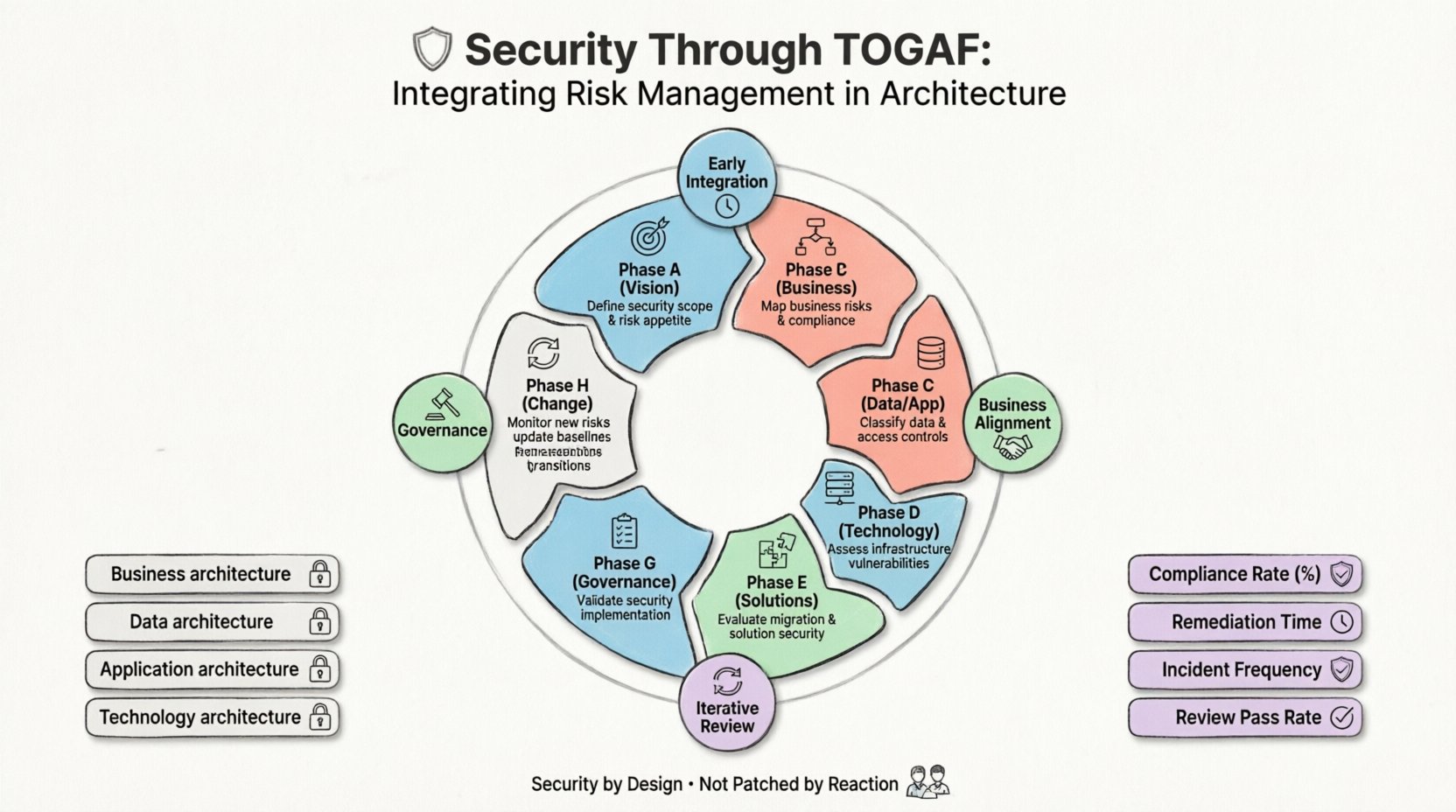

TOGAF zapewnia strukturalny podejście do architektury przedsiębiorstwa. Choć nie precyzuje konkretnych narzędzi bezpieczeństwa, określa domeny architektoniczne, w których muszą znajdować się kontrole bezpieczeństwa. Do tych domen należą architektura biznesowa, danych, aplikacji i technologii. Bezpieczeństwo nie jest samodzielny izolowany element; musi przenikać każdą z tych warstw.

Integracja zarządzania ryzykiem wymaga zmiany perspektywy. Zamiast traktować bezpieczeństwo jako element listy kontrolnej na końcu projektu, musi być ciągłym ograniczeniem przez cały cykl rozwoju. Ten podejście zapewnia, że strategie ograniczania ryzyka są kosztowo efektywne i zgodne z celami biznesowymi.

Kluczowe zasady tej integracji to:

- Wczesna integracja:Wymagania dotyczące bezpieczeństwa muszą zostać zdefiniowane w Fazie Wstępnej oraz Fazie A.

- Dopasowanie do biznesu:Ryzyka bezpieczeństwa muszą być rozumiane w kontekście wpływu na biznes, a nie tylko w kontekście awarii technicznej.

- Iteracyjna kontrola:Architektura nie jest statyczna; profile ryzyka ewoluują, a architektura musi się dostosować.

- Zarządzanie:Wymagany jest formalny mechanizm do przeglądu decyzji dotyczących bezpieczeństwa wobec ustalonych standardów.

📊 Integracja ryzyka w cyklu ADM

Jądro TOGAF to Metoda Rozwoju Architektury (ADM). Ten proces iteracyjny prowadzi do tworzenia architektury przedsiębiorstwa. Każda faza oferuje konkretne możliwości oceny i zarządzania ryzykiem. Poniżej znajduje się uporządkowane przedstawienie, jak zarządzanie ryzykiem pasuje do każdej fazy cyklu.

| Faza | Skupienie | Działalność zarządzania ryzykiem |

|---|---|---|

| Faza A | Wizja architektury | Zdefiniuj zakres bezpieczeństwa, interesariuszy oraz poziom zaakceptowanego ryzyka na najwyższym poziomie. |

| Faza B | Architektura biznesowa | Zidentyfikuj procesy biznesowe narażone na ryzyko oraz wymagania zgodności. |

| Faza C | Dane i aplikacje | Zmapuj przepływy danych, sklasyfikuj wrażliwość i zdefiniuj kontrole dostępu. |

| Faza D | Architektura technologii | Oceń wady infrastruktury i potrzeby segmentacji sieci. |

| Faza E | Możliwości i rozwiązania | Oceń ryzyko migracji i możliwości bezpieczeństwa rozwiązań. |

| Faza F | Planowanie migracji | Zaplanuj bezpieczne przejścia i zarządzaj ryzykami bezpieczeństwa na poziomie projektu. |

| Faza G | Zarządzanie wdrożeniem | Upewnij się, że wdrożone rozwiązania odpowiadają architekturze bezpieczeństwa. |

| Faza H | Zarządzanie zmianami | Monitoruj nowe ryzyka wprowadzone przez zmiany i aktualizuj podstawy. |

Ta tabela pokazuje, że zarządzanie ryzykiem to nie pojedynczy wydarzenie. Jest to powtarzalna działalność obejmująca cały cykl życia. Architekci muszą być na baczności w każdej fazie, zapewniając, że stan bezpieczeństwa jest utrzymywany w miarę ewolucji architektury.

🔍 szczegółowy podział faz dla architektów bezpieczeństwa

Zrozumienie konkretnych zadań w fazach ADM pozwala architektom skutecznie wdrożyć bezpieczeństwo. Poniżej znajduje się szczegółowy podział sposobu podejścia do ryzyka w kluczowych fazach cyklu.

Faza A: Wizja architektury

Droga zaczyna się od zdefiniowania mandatu bezpieczeństwa. Obejmuje to utworzenie Komitet Architektury Bezpieczeństwa (SAB) lub zintegrowanie przedstawicieli bezpieczeństwa z istniejącym Komitetem Architektury. Wynikiem tej fazy powinny być:

- Zasady bezpieczeństwa: Zasady regulujące decyzje dotyczące bezpieczeństwa (np. zasada minimalnych uprawnień, obrona w głębi).

- Oświadczenie o gotowości do ryzyka: Jasne określenie tego, jak dużo ryzyka organizacja jest gotowa zaakceptować.

- Analiza zainteresowanych stron: Określanie, kto jest dotknięty decyzjami dotyczącymi bezpieczeństwa i obowiązkami zgodności.

Faza B: Architektura biznesowa

Ryzyka bezpieczeństwa pochodzą z procesów biznesowych. Jeśli proces jest nieefektywny, może zostać obejściy, co tworzy lukę w bezpieczeństwie. W tej fazie architekci muszą:

- Zmapuj kluczowe funkcje biznesowe w celu identyfikacji aktywów o wysokiej wartości.

- Analizuj przepływy procesów w celu znalezienia punktów, w których dane opuszcza zaufane granice.

- Upewnij się, że wymagania regulacyjne (takie jak RODO lub HIPAA) są zintegrowane z zasadami biznesowymi.

Faza C: Architektura systemów informacyjnych

Ta faza obejmuje architekturę danych i aplikacji. Często tutaj definiuje się najszczegółowsze kontrole bezpieczeństwa.

- Klasyfikacja danych: Zdefiniuj poziomy wrażliwości (Publiczne, Wewnętrzne, Poufne, Ograniczone) i stosuj odpowiednie standardy szyfrowania.

- Modele kontroli dostępu: Określ, jak użytkownicy interakcjonują z aplikacjami (kontrola dostępu oparta na rolach vs. kontrola dostępu oparta na atrybutach).

- Bezpieczeństwo aplikacji: Zdefiniuj wymagania dotyczące bezpiecznego kodowania, weryfikacji danych wejściowych i zarządzania sesjami.

Faza D: Architektura technologiczna

Infrastruktura fizyczna i logiczna wspiera aplikacje i dane. Bezpieczeństwo w tym miejscu skupia się na platformie.

- Segmentacja sieci: Projektuj sieci w taki sposób, aby ograniczyć ruch poziomy w przypadku naruszenia bezpieczeństwa.

- Zarządzanie tożsamościami: Zintegruj standardy jednokrotnego logowania (SSO) i uwierzytelniania wieloskładnikowego (MFA).

- Bezpieczeństwo fizyczne: Zdefiniuj wymagania dotyczące centrów danych i urządzeń krawędziowych.

🛡️ Analiza luk i naprawa bezpieczeństwa

Po zdefiniowaniu architektury bazowej (stan obecny) i architektury docelowej (stan przyszły) przeprowadza się analizę luk. W kontekście bezpieczeństwa analiza ta identyfikuje różnicę między istniejącymi kontrolami a wymaganymi kontrolami.

Analiza luk powinna szczególnie szukać:

- Brakujące kontrole: Mechanizmy bezpieczeństwa wymagane w stanie docelowym, ale brakujące w architekturze bazowej.

- Słabe realizacje: Istniejące kontrole, które nie spełniają obecnych standardów bezpieczeństwa.

- Luki w zgodności: Obszary, w których obecna architektura nie spełnia obowiązków regulacyjnych.

Po zidentyfikowaniu luk muszą one zostać sklasyfikowane pod kątem powagi ryzyka. Luki o wysokim poziomie ryzyka często wymagają natychmiastowej naprawy, podczas gdy luki o niższym poziomie mogą zostać rozwiązane w przyszłych iteracjach. Ta priorytetyzacja zapewnia, że zasoby są przydzielane najpierw do najpoważniejszych zagrożeń.

⚖️ Integracja zarządzania i zgodności

Architektura jest bezużyteczna, jeśli nie jest zarządzana. TOGAF podkreśla znaczenie umowy architektonicznej i komitetu architektonicznego. W kontekście bezpieczeństwa ta struktura zarządzania musi być uprawniona do zapewniania zgodności.

Komitet Architektury Bezpieczeństwa (SAB)

SAB działa jako organ nadzorujący decyzje dotyczące bezpieczeństwa. Ich obowiązki obejmują:

- Przeglądanie produktów architektonicznych pod kątem zgodności z zasadami bezpieczeństwa.

- Zatwierdzanie wyjątków od zasad bezpieczeństwa, gdy tego wymagają potrzeby biznesowe.

- Zapewnianie, że plany migracji spełniają standardy bezpieczeństwa.

Zarządzanie zgodnościąZgodność często jest motorem rozwoju architektury bezpieczeństwa. Jednak zgodność nie powinna być jedynym wskaźnikiem. Architektura bezpieczeństwa powinna uwzględniać ryzyka, które nie są jawnie objęte przepisami. Ten podejście proaktywne chroni organizację przed nowymi zagrożeniami, których prawo jeszcze nie nadrobiło.

🔄 Zarządzanie wdrożeniem i przejściem

Faza G (zarządzanie wdrożeniem) i Faza H (zarządzanie zmianami) są kluczowe dla utrzymania stanu bezpieczeństwa w czasie. Dokument architektury to zdjęcie w czasie; środowisko jest dynamiczne.

Zarządzanie wdrożeniem

W trakcie wdrażania architekci muszą zapewnić, że tworzony system odpowiada projektowi bezpieczeństwa. Obejmuje to:

- Przeprowadzanie przeglądów bezpieczeństwa na kluczowych etapach.

- Weryfikację, czy procesy zarządzania konfiguracją zapobiegają nieautoryzowanym zmianom.

- Zapewnianie, że środowiska testowe odzwierciedlają kontrolki bezpieczeństwa środowiska produkcyjnego.

Zarządzanie zmianami

Zmiany są nieuniknione. Każda zmiana wprowadza potencjalne ryzyko. Proces zarządzania zmianami architektury musi obejmować ocenę wpływu bezpieczeństwa. Zanim jakakolwiek zmiana zostanie zatwierdzona, należy odpowiedzieć na następujące pytania:

- Czy ta zmiana ujawnia nowe wektory ataku?

- Czy zmienia ścieżki przepływu danych w sposób, który obejmuje kontrole?

- Czy zaktualizowane zasoby są objęte rejestrem ryzyka?

📈 Mierzenie dojrzałości bezpieczeństwa

Jak możesz wiedzieć, że integracja działa? Metryki są kluczowe do pokazania wartości i identyfikacji obszarów do poprawy. Architekci powinni określić wskaźniki skuteczności (KPI), które odzwierciedlają skuteczność architektury bezpieczeństwa.

Zalecane metryki:

- Wskaźnik zgodności: Procent systemów zgodnych z podstawowymi standardami bezpieczeństwa.

- Czas naprawy luk w zabezpieczeniach: Średni czas potrzebny na zastosowanie poprawek do wykrytych ryzyk.

- Częstotliwość incydentów bezpieczeństwa: Liczba incydentów na kwartał, śledzona według poziomu poważności.

- Wskaźnik ukończenia przeglądu architektury: Procent projektów, które zaliczają przeglądy bezpieczeństwa za pierwszym razem.

Te metryki powinny być regularnie przeglądarkowane przez Radę Architektury. Trendy w czasie zapewniają lepsze zrozumienie niż pojedyncze punkty danych. Na przykład rosnący trend czasu naprawy wskazuje na zator procesu, który wymaga interwencji architektonicznej.

🚀 Przyszłościowe zabezpieczenie decyzji architektonicznych

Technologia szybko się rozwija. Oblicza chmury, praca zdalna i sztuczna inteligencja wprowadzają nowe wektory ryzyka. Architektura TOGAF musi być elastyczna wobec tych zmian.

Wzrastająca przestrzeń zagrożeń

Architekci muszą być na bieżąco z aktualną przestrzenią zagrożeń. Oznacza to nie śledzenie każdego nagłówka wiadomości, ale zrozumienie kategorii zagrożeń istotnych dla przedsiębiorstwa. Na przykład ataki na łańcuch dostaw wymagają innych kontrole architektonicznych niż zagrożenia wewnętrzne.

Projektowanie odporności

Bezpieczeństwo często dotyczy zapobiegania, ale odporność dotyczy odbudowy. Architektura powinna założyć, że naruszenia będą się zdarzać. Decyzje projektowe powinny skupiać się na:

- Minimalizacja zasięgu szkody: Zapewnienie, że naruszenie w jednym segmencie nie narusza całego systemu.

- Automatyczna odbudowa: Projektowanie systemów, które mogą automatycznie przywrócić integralność.

- Zapasy: Zapewnienie, że kluczowe funkcje bezpieczeństwa (takie jak rejestrowanie i uwierzytelnianie) są dostępne nawet pod atakiem.

🤝 Współpraca między bezpieczeństwem a architekturą

Jednym z największych wyzwań w integracji bezpieczeństwa jest izolacja organizacyjna. Zespoły bezpieczeństwa często działają niezależnie od zespołów architektury. Ta separacja prowadzi do napięć i nieefektywności.

Aby osiągnąć sukces, te funkcje muszą współpracować w sposób bliski. Zespoły bezpieczeństwa dostarczają informacji o zagrożeniach i wymagania kontroli. Zespoły architektury dostarczają kontekst strukturalny i punkty integracji. Wspólne warsztaty w wczesnych fazach cyklu ADM są bardzo skuteczne. Zapewniają one, że ograniczenia bezpieczeństwa są zrozumiane przed finalizacją projektów.

Ta współpraca rozciąga się również na zakupy. Podczas wyboru dostawców wymagania bezpieczeństwa powinny być częścią kryteriów architektonicznych, a nie postrzegane jako pośrednie rozważania. Zapewnia to, że rozwiązania trzecich stron są zgodne z architekturą bezpieczeństwa przedsiębiorstwa.

🧩 Najczęstsze pułapki do uniknięcia

Nawet z solidnym ramem, błędy się zdarzają. Zrozumienie najczęstszych pułapek pomaga architektom skuteczniej poruszać się w procesie integracji.

- Zbyt duża złożoność projektowa: Wprowadzanie kontrolek bardziej złożonych niż konieczne. Powoduje to obciążenie utrzymania i zmniejsza użyteczność.

- Niedokładne dokumentowanie: Nie dokumentowanie decyzji bezpieczeństwa prowadzi do utraty wiedzy przy zmianie personelu.

- Ignorowanie systemów dziedzicznych: Skupianie się wyłącznie na nowych budowlach, pomijając profil ryzyka istniejących systemów.

- Statyczne polityki: Tworzenie polityk bezpieczeństwa, które nie są aktualizowane wraz z zmianami architektury.

Architekci muszą pozostać praktyczni. Bezpieczeństwo to kompromis między ryzykiem, kosztem a użytecznością. Celem jest osiągnięcie akceptowalnego poziomu ochrony bez hamowania innowacji biznesowych.

🛠️ Prawdziwe kroki wdrożenia

Aby rozpocząć integrację zarządzania ryzykiem w TOGAF, organizacje mogą postępować zgodnie z tym szlakiem:

- Ustal struktur: Zdefiniuj, jak TOGAF zostanie zastosowane w zakresie bezpieczeństwa. Stwórz rozszerzenie architektury bezpieczeństwa dla standardowej struktury.

- Szczep zespół: Upewnij się, że architekci rozumieją koncepcje bezpieczeństwa oraz metody zarządzania ryzykiem.

- Zaktualizuj szablony: Zmodyfikuj artefakty TOGAF (np. Dokument Definicji Architektury), aby zawierały sekcje dotyczące bezpieczeństwa.

- Uruchom pilot: Zastosuj zintegrowany podejście do jednego projektu w celu dopracowania procesu.

- Skaluj i ustandaryzuj: Rozpowszechnij podejście na całym przedsiębiorstwie na podstawie nabytej wiedzy.

Śledząc te kroki, organizacje mogą stworzyć kulturę, w której bezpieczeństwo jest podstawową cechą architektury, a nie zewnętrznym ograniczeniem. To podejście prowadzi do bardziej odpornych systemów i silniejszej obrony przed rozwijającymi się zagrożeniami.

🔐 Podsumowanie kluczowych wniosków

Zintegrowanie zarządzania ryzykiem z TOGAF wymaga dyscyplinowanego podejścia. Obejmuje ono wbudowanie bezpieczeństwa w każdą fazę cyklu ADM – od początkowego widzenia po ciągłe zarządzanie zmianami. Proces opiera się na jasnym zarządzaniu, współpracy między zespołami bezpieczeństwa i architektury oraz zaangażowaniu w ciągłe doskonalenie.

Skupiając się na aspektach strukturalnych bezpieczeństwa, architekci mogą tworzyć środowiska odpornych i elastycznych. Wynikiem jest przedsiębiorstwo, które może innowować z pewnością, wiedząc, że jego fundamenty są bezpieczne. Ta zgodność bezpieczeństwa i architektury jest niezbędna dla długoterminowego sukcesu w świecie skupionym na cyfryzacji.

Pamiętaj, że architektura bezpieczeństwa to podróż, a nie cel. Ramy dostarczają mapę, ale organizacja musi kierować pojazdem. Regularne przeglądy, aktualizowane rejestry ryzyka oraz aktywne zarządzanie zapewniają, że architektura pozostaje aktualna i skuteczna z czasem.