Unternehmensarchitektur geht nicht nur darum, Diagramme zu zeichnen oder Systeme zu organisieren. Im Kern geht es um Ausrichtung, Widerstandsfähigkeit und Verteidigung. Wenn Sicherheit als Nachgedanke behandelt wird, werden Schwachstellen zu strukturellen Mängeln, die kostspielig zu beheben sind. Das Open Group Architecture Framework (TOGAF) bietet eine robuste Methodik, um Sicherheitsprinzipien direkt in das Fundament der Unternehmensarchitektur einzubetten. Durch die Integration des Risikomanagements in die Architektur-Entwicklungs-Methode (ADM) können Organisationen Umgebungen schaffen, die von Grund auf sicher sind, anstatt nachträglich durch Reaktionen zu patchen.

Diese Anleitung untersucht, wie Sicherheitskontrollen innerhalb des TOGAF-Rahmens operationalisiert werden können. Sie geht über theoretische Konzepte hinaus und liefert handlungsorientierte Schritte für Architekten, die Innovation und Schutz ausbalancieren müssen. Der Fokus bleibt auf Prozess, Governance und struktureller Integrität, um sicherzustellen, dass jede architektonische Entscheidung potenziellen Bedrohungen Rechnung trägt.

🏗️ Die TOGAF-Grundlage für Sicherheit

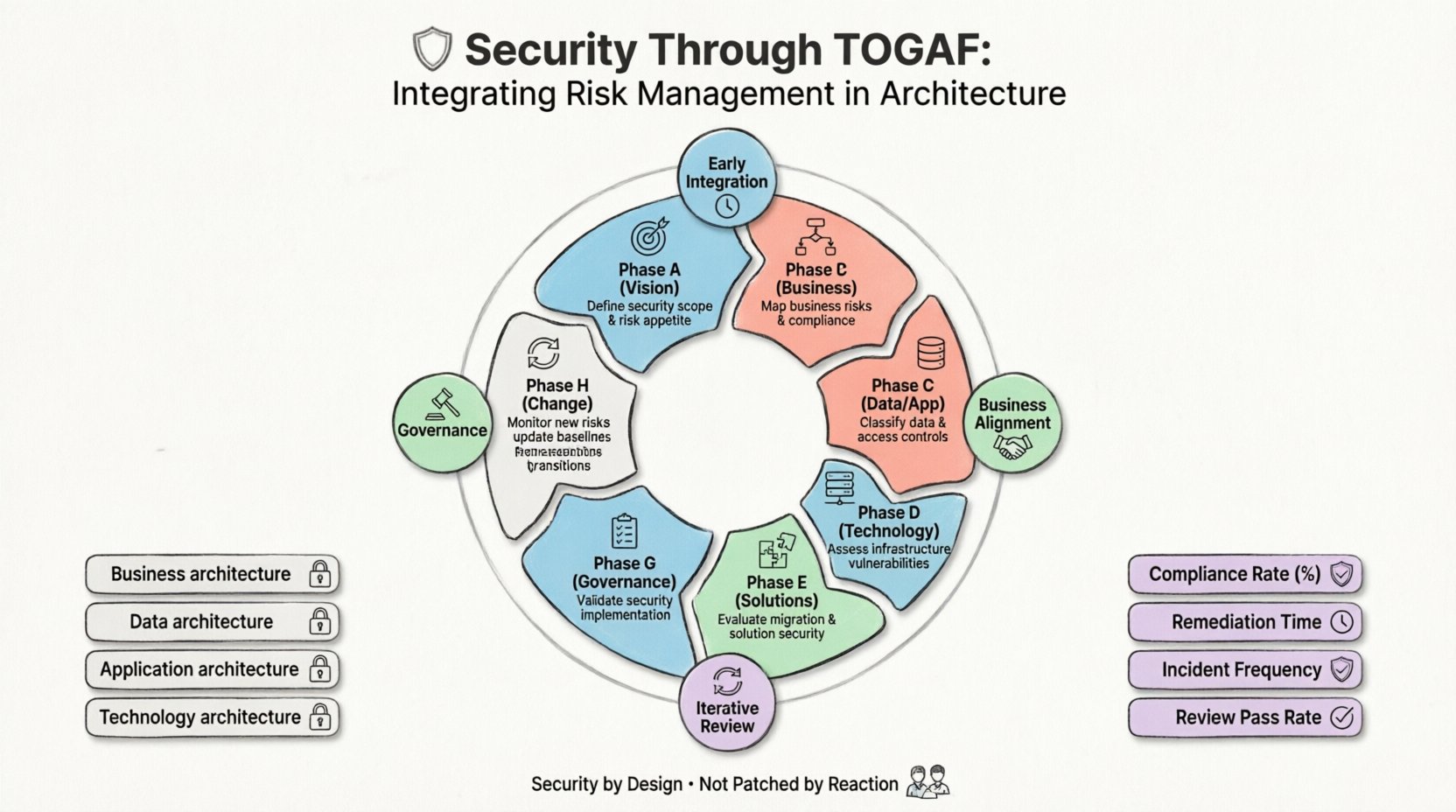

TOGAF bietet einen strukturierten Ansatz für die Unternehmensarchitektur. Obwohl es keine spezifischen Sicherheitstools vorschreibt, definiert es die architektonischen Domänen, in denen Sicherheitskontrollen angesiedelt sein müssen. Zu diesen Domänen gehören Geschäftsarchitektur, Datenarchitektur, Anwendungsarchitektur und Technologiearchitektur. Sicherheit ist kein eigenständiger, isolierter Bereich; sie muss jede dieser Ebenen durchdringen.

Die Integration des Risikomanagements erfordert eine Veränderung der Perspektive. Statt Sicherheit als Prüfliste am Ende eines Projekts zu betrachten, muss sie eine kontinuierliche Einschränkung während des gesamten Entwicklungslebenszyklus sein. Dieser Ansatz stellt sicher, dass Strategien zur Risikominderung kosteneffizient sind und mit den Geschäftszielen übereinstimmen.

Wichtige Prinzipien für diese Integration sind:

- Frühzeitige Integration:Sicherheitsanforderungen müssen in der Vorphase und in Phase A definiert werden.

- Ausrichtung an der Geschäftsstrategie:Sicherheitsrisiken müssen im Kontext des geschäftlichen Einflusses verstanden werden, nicht nur im Hinblick auf technische Ausfälle.

- Iterative Überprüfung:Die Architektur ist nicht statisch; Risikoprofile entwickeln sich weiter, und die Architektur muss sich anpassen.

- Governance:Es ist ein formeller Mechanismus erforderlich, um Sicherheitsentscheidungen anhand festgelegter Baselines zu überprüfen.

📊 Integration von Risiken in den ADM-Zyklus

Das Herzstück von TOGAF ist die Architektur-Entwicklungs-Methode (ADM). Dieser iterative Prozess leitet die Erstellung der Unternehmensarchitektur. Jede Phase bietet spezifische Möglichkeiten zur Bewertung und Steuerung von Risiken. Unten finden Sie eine strukturierte Übersicht darüber, wie das Risikomanagement in jede Phase des Zyklus passt.

| Phase | Schwerpunkt | Risikomanagement-Aktivität |

|---|---|---|

| Phase A | Architekturvision | Sicherheitsumfang, Beteiligte und grobe Risikobereitschaft definieren. |

| Phase B | Geschäftsarchitektur | Geschäftsprozesse identifizieren, die Risiken ausgesetzt sind, sowie Compliance-Anforderungen. |

| Phase C | Daten & Anwendung | Datenflüsse abbilden, Sensibilität klassifizieren und Zugriffssteuerungen definieren. |

| Phase D | Technologiearchitektur | Bewerten Sie Infrastrukturschwachstellen und die Notwendigkeit der Netzwerksegmentierung. |

| Phase E | Chancen und Lösungen | Bewerten Sie die Risiken der Migration und die Sicherheitsfähigkeit der Lösung. |

| Phase F | Planung der Migration | Planen Sie sichere Übergänge und verwalten Sie sicherheitsrelevante Risiken auf ProjektEbene. |

| Phase G | Implementierungs-Governance | Stellen Sie sicher, dass die implementierten Lösungen der Sicherheitsarchitektur entsprechen. |

| Phase H | Änderungsmanagement | Überwachen Sie neue durch Änderungen eingeführte Risiken und aktualisieren Sie die Baselines. |

Diese Tabelle zeigt, dass das Risikomanagement kein einzelnes Ereignis ist. Es ist eine wiederkehrende Tätigkeit, die den gesamten Lebenszyklus umfasst. Architekten müssen in jeder Phase wachsam bleiben und sicherstellen, dass die Sicherheitsposition erhalten bleibt, während die Architektur sich weiterentwickelt.

🔍 Detaillierte Phasenaufteilung für Sicherheitsarchitekten

Das Verständnis der spezifischen Aufgaben innerhalb der ADM-Phasen ermöglicht es Architekten, Sicherheit effektiv umzusetzen. Unten finden Sie eine detaillierte Aufschlüsselung, wie Sie im kritischen Verlauf des Zyklus mit Risiken umgehen können.

Phase A: Architekturvision

Die Reise beginnt mit der Definition der Sicherheitsverpflichtung. Dazu gehört die Einrichtung des Sicherheitsarchitekturausschuss (SAB) oder die Einbindung von Sicherheitsvertretern in den bestehenden Architekturausschuss. Die Ausgabe dieser Phase sollte Folgendes enthalten:

- Sicherheitsprinzipien: Regeln, die Sicherheitsentscheidungen steuern (z. B. Prinzip des geringsten Rechts, Verteidigung in der Tiefe).

- Aussage zur Risikobereitschaft: Eine klare Definition dessen, wie viel Risiko die Organisation bereit ist, einzugehen.

- Interessentenanalyse: Identifizieren Sie, wer von Sicherheitsentscheidungen und Compliance-Pflichten betroffen ist.

Phase B: Geschäftsarchitektur

Sicherheitsrisiken entstehen in Geschäftsprozessen. Wenn ein Prozess ineffizient ist, kann er umgangen werden, was eine Sicherheitslücke verursacht. In dieser Phase müssen Architekten:

- Kritische Geschäftsprozesse abbilden, um hochwertige Assets zu identifizieren.

- Analysieren Sie Prozessabläufe, um Punkte zu finden, an denen Daten vertrauenswürdige Grenzen verlassen.

- Stellen Sie sicher, dass regulatorische Anforderungen (wie DSGVO oder HIPAA) in Geschäftsregeln eingebettet sind.

Phase C: Informationssystemarchitekturen

Diese Phase umfasst Daten- und Anwendungsarchitekturen. Hier werden oft die feinsten Sicherheitskontrollen definiert.

- Datenklassifizierung: Definieren Sie Sensibilitätsstufen (Öffentlich, Intern, Vertraulich, Eingeschränkt) und wenden Sie entsprechende Verschlüsselungsstandards an.

- Zugriffssteuerungsmodelle: Legen Sie fest, wie Benutzer mit Anwendungen interagieren (rollenbasierte Zugriffssteuerung im Vergleich zu attributbasierten Zugriffssteuerung).

- Anwendungssicherheit: Definieren Sie Anforderungen für sicheres Coden, Eingabeverifizierung und Sitzungsverwaltung.

Phase D: Technologiearchitektur

Die physische und logische Infrastruktur unterstützt die Anwendungen und Daten. Die Sicherheit hier konzentriert sich auf die Plattform.

- Netzwerksegmentierung: Gestalten Sie Netzwerke, um eine seitliche Ausbreitung im Falle eines Verstoßes zu begrenzen.

- Identitätsmanagement: Integrieren Sie Standards für Einmalanmeldung (SSO) und mehrstufige Authentifizierung (MFA).

- Physische Sicherheit: Definieren Sie Anforderungen für Rechenzentren und Edge-Geräte.

🛡️ Lückenanalyse und Sicherheitsbehebung

Sobald die Baseline-Architektur (aktueller Zustand) und die Zielarchitektur (zukünftiger Zustand) definiert sind, wird eine Lückenanalyse durchgeführt. Im Sicherheitskontext identifiziert diese Analyse die Unterschiede zwischen bestehenden Kontrollen und erforderlichen Kontrollen.

Die Lückenanalyse sollte speziell folgendes prüfen:

- Fehlende Kontrollen: Sicherheitsmechanismen, die im Zielzustand erforderlich sind, aber im Baseline-Zustand fehlen.

- Schwache Implementierungen: Bestehende Kontrollen, die den aktuellen Sicherheitsstandards nicht entsprechen.

- Kompatibilitätslücken: Bereiche, in denen die aktuelle Architektur den regulatorischen Verpflichtungen nicht entspricht.

Sobald Lücken identifiziert sind, müssen sie nach Risikohöhe klassifiziert werden. Lücken mit hoher Schwere erfordern oft sofortige Behebung, während Lücken mit geringerer Schwere in zukünftigen Iterationen behandelt werden können. Diese Priorisierung stellt sicher, dass Ressourcen zuerst den kritischsten Bedrohungen zugeordnet werden.

⚖️ Governance- und Compliance-Integration

Eine Architektur ist nutzlos, wenn sie nicht geregelt wird. TOGAF betont die Bedeutung des Architekturvertrags und des Architekturausschusses. Für die Sicherheit muss diese Governance-Struktur befugt sein, die Einhaltung zu gewährleisten.

Sicherheitsarchitektur-Ausschuss (SAB)

Der SAB fungiert als Aufsichtsgremium für Sicherheitsentscheidungen. Zu seinen Verantwortlichkeiten gehören:

- Überprüfung von Architekturarbeiten auf Sicherheitskonformität.

- Genehmigung von Ausnahmen von Sicherheitsrichtlinien, wenn geschäftliche Notwendigkeiten dies erfordern.

- Sicherstellen, dass Umzugspläne den Sicherheitsstandards entsprechen.

Compliance-ManagementCompliance ist oft ein Treiber für die Sicherheitsarchitektur. Allerdings sollte Compliance nicht die einzige Metrik sein. Die Sicherheitsarchitektur sollte Risiken ansprechen, die nicht ausdrücklich durch Vorschriften abgedeckt sind. Dieser proaktive Ansatz schützt die Organisation vor neuen Bedrohungen, denen die Gesetzgebung noch nicht nachgekommen ist.

🔄 Umsetzungs- und Übergangs-Governance

Phase G (Umsetzungs-Governance) und Phase H (Änderungsmanagement) sind entscheidend für die Aufrechterhaltung der Sicherheitsposition im Laufe der Zeit. Ein Architekturdokument ist ein Schnappschuss; die Umgebung ist dynamisch.

Umsetzungs-Governance

Während der Umsetzung müssen Architekten sicherstellen, dass die entwickelte Lösung der Sicherheitsarchitektur entspricht. Dazu gehören:

- Durchführung von Sicherheitsüberprüfungen zu wichtigen Meilensteinen.

- Sicherstellen, dass Konfigurationsmanagement-Prozesse unerlaubte Änderungen verhindern.

- Sicherstellen, dass Testumgebungen die Sicherheitskontrollen der Produktionsumgebung nachbilden.

Änderungsmanagement

Änderungen sind unvermeidlich. Jede Änderung bringt potenzielle Risiken mit sich. Der Prozess des Architektur-Änderungsmanagements muss eine Sicherheitsauswirkungsanalyse beinhalten. Bevor eine Änderung genehmigt wird, müssen folgende Fragen beantwortet werden:

- Führt diese Änderung zu neuen Angriffsvektoren?

- Verändert sie die Datenflusspfade auf eine Weise, die Kontrollen umgeht?

- Sind die aktualisierten Assets im Risikoregister erfasst?

📈 Messung der Sicherheitsreife

Wie stellen Sie sicher, dass die Integration funktioniert? Metriken sind entscheidend, um den Nutzen zu zeigen und Bereiche zur Verbesserung zu identifizieren. Architekten sollten Schlüsselkennzahlen (KPIs) definieren, die die Wirksamkeit der Sicherheitsarchitektur widerspiegeln.

Empfohlene Metriken:

- Compliance-Rate: Prozentsatz der Systeme, die den Sicherheitsgrundlagen entsprechen.

- Zeit zur Behebung von Schwachstellen:Durchschnittliche Zeit, die für die Behebung identifizierter Risiken benötigt wird.

- Häufigkeit von Sicherheitsvorfällen:Anzahl der Vorfälle pro Quartal, nach Schweregrad verfolgt.

- Bestehensrate der Architekturüberprüfungen:Prozentsatz der Projekte, die Sicherheitsüberprüfungen beim ersten Versuch bestehen.

Diese Metriken sollten regelmäßig durch das Architekturkomitee überprüft werden. Trends über die Zeit liefern bessere Erkenntnisse als einzelne Datenpunkte. Ein steigender Trend bei der Behebungszeit beispielsweise deutet auf eine Prozessengstelle hin, die architektonische Maßnahmen erfordert.

🚀 Architektonische Entscheidungen zukunftssicher gestalten

Die Technologie entwickelt sich rasch. Cloud-Computing, Remote-Arbeit und künstliche Intelligenz bringen neue Risikovektoren mit sich. Die TOGAF-Architektur muss sich diesen Veränderungen anpassen können.

Sich entwickelndes Bedrohungsumfeld

Architekten müssen über das Bedrohungsumfeld informiert sein. Das bedeutet nicht, jede Schlagzeile zu verfolgen, sondern die für das Unternehmen relevanten Bedrohungsarten zu verstehen. Beispielsweise erfordern Angriffe über die Lieferkette andere architektonische Kontrollen als Insider-Bedrohungen.

Resilienz-Design

Sicherheit geht oft um Prävention, Resilienz dagegen um die Wiederherstellung. Die Architektur sollte davon ausgehen, dass Verletzungen eintreten werden. Die Gestaltungsentscheidungen sollten sich konzentrieren auf:

- Minimierung des Schadensradius: Sicherstellen, dass ein Verstoß in einem Segment nicht das gesamte System gefährdet.

- Automatisierte Wiederherstellung: Gestaltung von Systemen, die die Integrität automatisch wiederherstellen können.

- Redundanz: Sicherstellen, dass kritische Sicherheitsfunktionen (wie Protokollierung und Authentifizierung) auch unter Angriffen verfügbar sind.

🤝 Zusammenarbeit zwischen Sicherheit und Architektur

Eine der größten Herausforderungen bei der Integration von Sicherheit sind organisatorische Schließungen. Sicherheitsteams operieren oft unabhängig von Architekturteams. Diese Trennung führt zu Konflikten und Ineffizienz.

Um erfolgreich zu sein, müssen diese Funktionen eng zusammenarbeiten. Sicherheitsteams liefern Bedrohungsintelligenz und Kontrollanforderungen. Architekturteams liefern den strukturellen Kontext und Integrationspunkte. Gemeinsame Workshops in den frühen Phasen des ADM-Zyklus sind äußerst wirksam. Sie stellen sicher, dass Sicherheitsbeschränkungen verstanden werden, bevor die Entwürfe finalisiert werden.

Diese Zusammenarbeit erstreckt sich auch auf die Beschaffung. Bei der Auswahl von Lieferanten sollten Sicherheitsanforderungen Teil der architektonischen Kriterien sein, nicht eine nachträgliche Überlegung. Dadurch wird sichergestellt, dass Drittanbieter-Lösungen mit der Unternehmenssicherheitsarchitektur übereinstimmen.

🧩 Häufige Fehler, die vermieden werden sollten

Auch mit einem soliden Rahmenwerk passieren Fehler. Das Verständnis häufiger Fehler hilft Architekten, den Integrationsprozess effektiver zu meistern.

- Überdimensionierung: Umsetzung von Kontrollen, die komplexer sind, als nötig. Dies führt zu Wartungsbelastungen und reduziert die Benutzerfreundlichkeit.

- Unterdokumentation: Das Nicht-Dokumentieren von Sicherheitsentscheidungen führt zu Wissensverlust, wenn Mitarbeiter wechseln.

- Ignorieren veralteter Systeme: Sich ausschließlich auf Neuentwicklungen zu konzentrieren, während das Risikoprofil bestehender Systeme ignoriert wird.

- Statische Richtlinien: Erstellen von Sicherheitsrichtlinien, die nicht aktualisiert werden, wenn sich die Architektur ändert.

Architekten müssen pragmatisch bleiben. Sicherheit ist ein Kompromiss zwischen Risiko, Kosten und Benutzerfreundlichkeit. Das Ziel ist es, ein akzeptables Schutzniveau zu erreichen, ohne die Geschäftsinovation zu hemmen.

🛠️ Praktische Schritte zur Umsetzung

Um mit der Integration von Risikomanagement in TOGAF zu beginnen, können Organisationen diesen Fahrplan befolgen:

- Rahmenwerk festlegen:Definieren Sie, wie TOGAF auf Sicherheit angewendet wird. Erstellen Sie eine Erweiterung für die Sicherheitsarchitektur für das Standardrahmenwerk.

- Das Team schulen:Stellen Sie sicher, dass Architekten Sicherheitskonzepte und Risikomanagementmethoden verstehen.

- Vorlagen aktualisieren:Ändern Sie TOGAF-Artefakte (z. B. Architekturdefinitionsdokument), um Sicherheitsabschnitte einzuschließen.

- Pilotprojekt starten:Wenden Sie den integrierten Ansatz auf ein einzelnes Projekt an, um den Prozess zu verfeinern.

- Skalieren und standardisieren:Setzen Sie den Ansatz auf Basis der gewonnenen Erkenntnisse über das gesamte Unternehmen hinweg um.

Durch die Einhaltung dieser Schritte können Organisationen eine Kultur aufbauen, in der Sicherheit eine grundlegende Eigenschaft der Architektur ist, keine externe Einschränkung. Dieser Ansatz führt zu robusteren Systemen und einer stärkeren Abwehr gegen sich entwickelnde Bedrohungen.

🔐 Zusammenfassung der wichtigsten Erkenntnisse

Die Integration von Risikomanagement in TOGAF erfordert einen disziplinierten Ansatz. Dabei geht es darum, Sicherheit in jede Phase des ADM-Zyklus einzubetten, von der ursprünglichen Vision bis zur kontinuierlichen Verwaltung von Änderungen. Der Prozess beruht auf klarer Governance, der Zusammenarbeit zwischen Sicherheits- und Architekturteams sowie dem Engagement für kontinuierliche Verbesserung.

Durch Fokussierung auf die strukturellen Aspekte der Sicherheit können Architekten Umgebungen schaffen, die robust und anpassungsfähig sind. Das Ergebnis ist ein Unternehmen, das mit Vertrauen innovieren kann, da es weiß, dass seine Grundlagen sicher sind. Diese Ausrichtung von Sicherheit und Architektur ist für den langfristigen Erfolg in einer digital-first-Welt unerlässlich.

Denken Sie daran, dass die Sicherheitsarchitektur eine Reise ist, kein Ziel. Das Framework bietet die Karte, aber die Organisation muss das Fahrzeug lenken. Regelmäßige Überprüfungen, aktualisierte Risikoregister und aktive Governance sorgen dafür, dass die Architektur im Laufe der Zeit relevant und wirksam bleibt.