L’architecture d’entreprise ne se limite pas à dessiner des diagrammes ou à organiser des systèmes. Elle repose fondamentalement sur l’alignement, la résilience et la défense. Lorsqu’on considère la sécurité comme une préoccupation secondaire, les vulnérabilités deviennent des failles structurelles coûteuses à corriger. Le cadre d’architecture du groupe Open (TOGAF) propose une méthodologie solide pour intégrer directement les principes de sécurité dans l’essence même de la conception d’entreprise. En intégrant la gestion des risques dans la méthode de développement d’architecture (ADM), les organisations peuvent construire des environnements sécurisés par conception, plutôt que réparés par réaction.

Ce guide explore comment opérationnaliser les contrôles de sécurité au sein du cadre TOGAF. Il va au-delà des concepts théoriques pour fournir des étapes concrètes aux architectes qui doivent concilier innovation et protection. L’accent reste mis sur les processus, la gouvernance et l’intégrité structurelle, afin de garantir que chaque décision architecturale tienne compte des menaces potentielles.

🏗️ La fondation TOGAF pour la sécurité

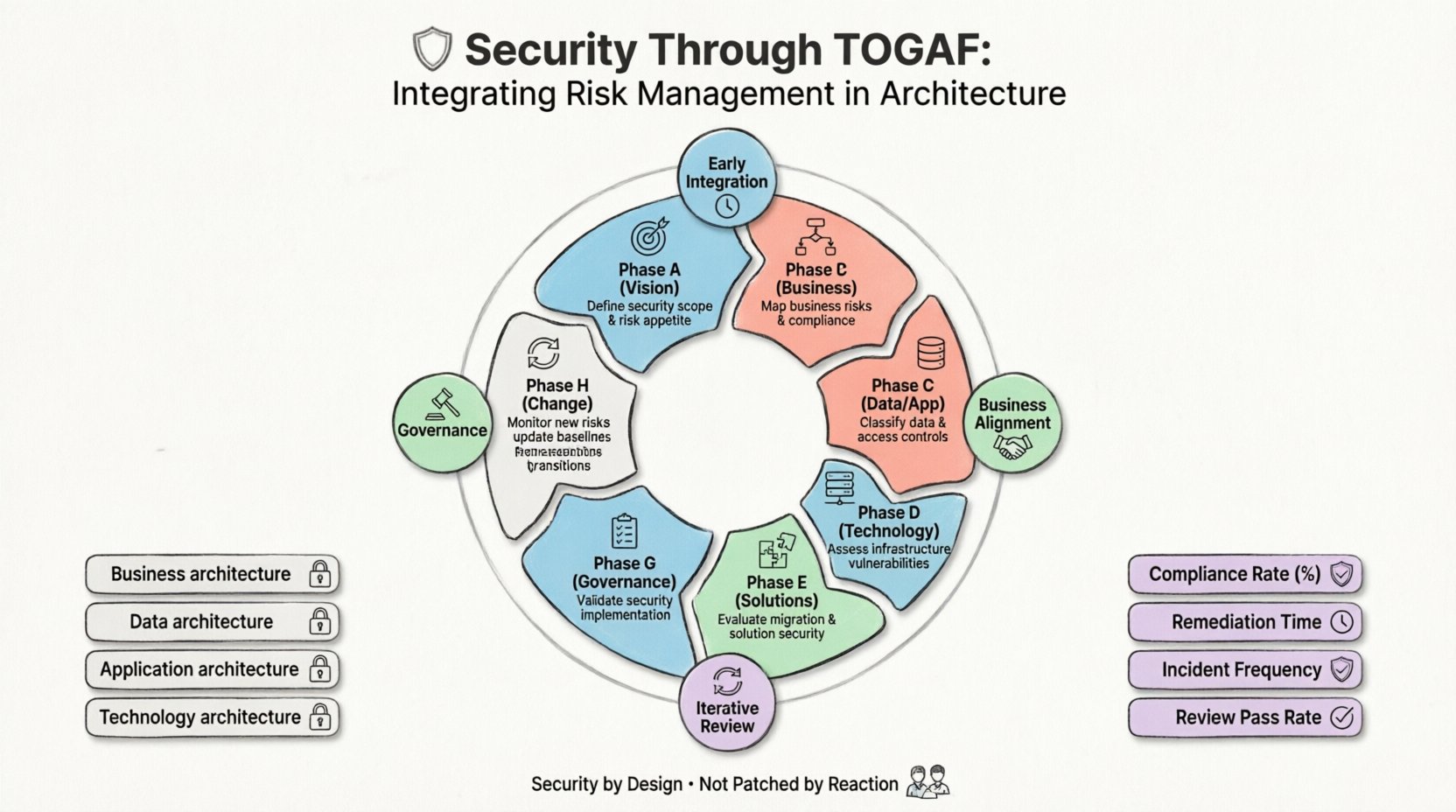

TOGAF propose une approche structurée pour l’architecture d’entreprise. Bien qu’il ne prescrive pas d’outils de sécurité spécifiques, il définit les domaines architecturaux où les contrôles de sécurité doivent être implantés. Ces domaines incluent l’architecture métier, les données, les applications et la technologie. La sécurité n’est pas un silo indépendant ; elle doit pénétrer chacune de ces couches.

Intégrer la gestion des risques exige un changement de perspective. Plutôt que de considérer la sécurité comme une simple case à cocher à la fin d’un projet, elle doit être une contrainte continue tout au long du cycle de développement. Cette approche garantit que les stratégies de réduction des risques sont rentables et alignées sur les objectifs métiers.

Les principes clés pour cette intégration incluent :

- Intégration précoce :Les exigences de sécurité doivent être définies dans la phase préliminaire et la phase A.

- Alignement métier :Les risques de sécurité doivent être compris dans le contexte de leur impact sur l’activité, et non seulement en termes d’échec technique.

- Revue itérative :L’architecture n’est pas statique ; les profils de risque évoluent, et l’architecture doit s’adapter.

- Gouvernance :Un mécanisme formel est nécessaire pour examiner les décisions de sécurité par rapport à des bases établies.

📊 Intégration des risques dans le cycle ADM

Le cœur de TOGAF est la méthode de développement d’architecture (ADM). Ce processus itératif guide la création de l’architecture d’entreprise. Chaque phase présente des opportunités spécifiques d’évaluer et de gérer les risques. Ci-dessous figure une vue structurée de la manière dont la gestion des risques s’intègre à chaque étape du cycle.

| Phase | Objectif | Activité de gestion des risques |

|---|---|---|

| Phase A | Vision architecturale | Définir le périmètre de sécurité, les parties prenantes et l’appétit élevé pour les risques. |

| Phase B | Architecture métier | Identifier les processus métiers exposés aux risques et les exigences de conformité. |

| Phase C | Données et applications | Cartographier les flux de données, classer la sensibilité et définir les contrôles d’accès. |

| Phase D | Architecture technologique | Évaluer les vulnérabilités de l’infrastructure et les besoins de segmentation du réseau. |

| Phase E | Opportunités et solutions | Évaluer les risques de migration et les capacités de sécurité des solutions. |

| Phase F | Planification de la migration | Planifier des transitions sécurisées et gérer les risques de sécurité au niveau du projet. |

| Phase G | Gouvernance de la mise en œuvre | S’assurer que les solutions mises en œuvre correspondent à l’architecture de sécurité. |

| Phase H | Gestion des changements | Surveiller les nouveaux risques introduits par les changements et mettre à jour les références. |

Ce tableau met en évidence que la gestion des risques n’est pas un événement unique. C’est une activité récurrente qui s’étend sur l’ensemble du cycle de vie. Les architectes doivent rester vigilants à chaque phase, en veillant à ce que la posture de sécurité soit maintenue au fur et à mesure de l’évolution de l’architecture.

🔍 Découpage détaillé des phases pour les architectes de sécurité

Comprendre les tâches spécifiques au sein des phases du modèle ADM permet aux architectes de mettre en œuvre efficacement la sécurité. Ci-dessous se trouve une analyse détaillée de la manière d’aborder les risques dans les phases critiques du cycle.

Phase A : Vision architecturale

Le parcours commence par la définition du mandat de sécurité. Cela implique la création du Comité d’architecture de sécurité (SAB) ou l’intégration de représentants de la sécurité au sein du comité d’architecture existant. Les sorties de cette phase doivent inclure :

- Principes de sécurité : Des règles qui régissent les décisions de sécurité (par exemple, principe du moindre privilège, défense en profondeur).

- Déclaration d’appétit pour le risque : Une définition claire de la quantité de risque que l’organisation est prête à accepter.

- Analyse des parties prenantes : Identifier qui est affecté par les décisions de sécurité et les obligations de conformité.

Phase B : Architecture des métiers

Les risques de sécurité proviennent des processus métiers. Si un processus est inefficace, il peut être contourné, ce qui crée un vide de sécurité. À cette phase, les architectes doivent :

- Cartographier les fonctions métiers critiques afin d’identifier les actifs à forte valeur.

- Analysez les flux de processus pour identifier les points où les données quittent les limites fiables.

- Assurez-vous que les exigences réglementaires (telles que le RGPD ou le HIPAA) sont intégrées aux règles métier.

Phase C : Architectures des systèmes d’information

Cette phase couvre les architectures des données et des applications. C’est souvent là que les contrôles de sécurité les plus précis sont définis.

- Classification des données : Définissez les niveaux de sensibilité (Public, Interne, Confidentiel, Restreint) et appliquez les normes de chiffrement en conséquence.

- Modèles de contrôle d’accès : Précisez la manière dont les utilisateurs interagissent avec les applications (contrôle d’accès basé sur le rôle vs. contrôle d’accès basé sur les attributs).

- Sécurité des applications : Définissez les exigences en matière de programmation sécurisée, de validation des entrées et de gestion des sessions.

Phase D : Architecture technologique

L’infrastructure physique et logique soutient les applications et les données. La sécurité ici se concentre sur la plateforme.

- Segmentation du réseau : Concevez les réseaux pour limiter les déplacements latéraux en cas de violation.

- Gestion des identités : Intégrez les normes d’authentification unique (SSO) et d’authentification multifacteur (MFA).

- Sécurité physique : Définissez les exigences pour les centres de données et les dispositifs aux frontières.

🛡️ Analyse des écarts et correction de sécurité

Une fois que l’architecture de base (état actuel) et l’architecture cible (état futur) sont définies, une analyse des écarts est effectuée. Dans un contexte de sécurité, cette analyse identifie la différence entre les contrôles existants et les contrôles requis.

L’analyse des écarts doit spécifiquement rechercher :

- Contrôles manquants : Mécanismes de sécurité requis dans l’état cible mais absents dans l’architecture de base.

- Mise en œuvre faible : Contrôles existants qui ne répondent pas aux normes de sécurité actuelles.

- Ecarts de conformité : Zones où l’architecture actuelle ne répond pas aux obligations réglementaires.

Une fois les écarts identifiés, ils doivent être catégorisés selon leur gravité. Les écarts à haute gravité nécessitent souvent une correction immédiate, tandis que les écarts à faible gravité peuvent être traités lors de futures itérations. Cette priorisation garantit que les ressources sont attribuées aux menaces les plus critiques en premier.

⚖️ Intégration de la gouvernance et de la conformité

Une architecture est inutile si elle n’est pas gouvernée. TOGAF met l’accent sur l’importance du contrat d’architecture et du comité d’architecture. En matière de sécurité, cette structure de gouvernance doit être habilitée à faire respecter la conformité.

Comité d’architecture de sécurité (SAB)

Le SAB agit comme organe de surveillance des décisions de sécurité. Ses responsabilités incluent :

- Examiner les produits de travail d’architecture pour leur conformité à la sécurité.

- Approuver les exceptions aux politiques de sécurité lorsque les besoins métiers le justifient.

- Veiller à ce que les plans de migration respectent les normes de sécurité.

Gestion de la conformitéLa conformité est souvent un moteur de l’architecture de sécurité. Toutefois, la conformité ne doit pas être le seul indicateur. L’architecture de sécurité doit traiter les risques qui ne sont pas explicitement couverts par les réglementations. Cette approche proactive protège l’organisation contre les menaces émergentes que la législation n’a pas encore prises en compte.

🔄 Gouvernance de la mise en œuvre et du passage

La phase G (gouvernance de la mise en œuvre) et la phase H (gestion des changements) sont essentielles pour maintenir la posture de sécurité dans le temps. Un document d’architecture est une photo instantanée ; l’environnement est dynamique.

Gouvernance de la mise en œuvre

Pendant la mise en œuvre, les architectes doivent s’assurer que la solution en cours de construction correspond au design de sécurité. Cela implique :

- Effectuer des revues de sécurité aux étapes majeures.

- Valider que les processus de gestion de configuration empêchent les modifications non autorisées.

- S’assurer que les environnements de test reproduisent les contrôles de sécurité de production.

Gestion des changements

Le changement est inévitable. Chaque changement introduit un risque potentiel. Le processus de gestion des changements d’architecture doit inclure une évaluation de l’impact sécurité. Avant toute approbation de changement, les questions suivantes doivent être répondues :

- Ce changement expose-t-il de nouveaux vecteurs d’attaque ?

- Modifie-t-il les trajets de flux de données de manière à contourner les contrôles ?

- Les actifs mis à jour sont-ils couverts par le registre des risques ?

📈 Mesure du niveau de maturité de la sécurité

Comment savez-vous que l’intégration fonctionne ? Les indicateurs sont essentiels pour démontrer la valeur et identifier les domaines à améliorer. Les architectes doivent définir des indicateurs clés de performance (KPI) qui reflètent l’efficacité de l’architecture de sécurité.

Indicateurs recommandés :

- Taux de conformité : Pourcentage des systèmes conformes aux bases de sécurité.

- Temps de correction des vulnérabilités : Temps moyen nécessaire pour appliquer les correctifs aux risques identifiés.

- Fréquence des incidents de sécurité : Nombre d’incidents par trimestre, suivi par niveau de gravité.

- Taux de réussite des revues d’architecture : Pourcentage des projets passant les revues de sécurité du premier coup.

Ces indicateurs doivent être régulièrement revus par le comité d’architecture. Les tendances au fil du temps fournissent une meilleure compréhension que des points de données isolés. Une tendance croissante du temps de correction, par exemple, indique un goulot d’étranglement dans le processus qui nécessite une intervention architecturale.

🚀 Protection contre l’obsolescence des décisions architecturales

La technologie évolue rapidement. Le cloud computing, le travail à distance et l’intelligence artificielle introduisent de nouveaux vecteurs de risque. L’architecture TOGAF doit être adaptable à ces évolutions.

Évolution du paysage des menaces

Les architectes doivent rester informés du paysage des menaces. Cela ne signifie pas suivre chaque titre d’actualité, mais comprendre les catégories de menaces pertinentes pour l’entreprise. Par exemple, les attaques sur la chaîne d’approvisionnement exigent des contrôles architecturaux différents de ceux des menaces internes.

Conception de résilience

La sécurité concerne souvent la prévention, mais la résilience concerne la récupération. L’architecture doit supposer que des violations se produiront. Les décisions de conception doivent se concentrer sur :

- Minimisation de l’ampleur des dommages : Assurer qu’un compromis dans un segment ne compromette pas l’ensemble.

- Récupération automatisée : Concevoir des systèmes capables de restaurer automatiquement leur intégrité.

- Redondance : Assurer que les fonctions de sécurité critiques (comme la journalisation et l’authentification) restent disponibles même en cas d’attaque.

🤝 Collaboration entre sécurité et architecture

L’un des plus grands défis de l’intégration de la sécurité réside dans les silos organisationnels. Les équipes de sécurité opèrent souvent de manière indépendante des équipes d’architecture. Cette séparation entraîne des frictions et une inefficacité.

Pour réussir, ces fonctions doivent collaborer étroitement. Les équipes de sécurité fournissent les informations sur les menaces et les exigences de contrôle. Les équipes d’architecture fournissent le contexte structurel et les points d’intégration. Des ateliers conjoints au cours des phases initiales du cycle ADM sont particulièrement efficaces. Ils garantissent que les contraintes de sécurité sont comprises avant la finalisation des conceptions.

Cette collaboration s’étend également à l’achat. Lors du choix des fournisseurs, les exigences de sécurité doivent faire partie des critères architecturaux, et non être une réflexion tardive. Cela garantit que les solutions tierces s’alignent sur l’architecture de sécurité de l’entreprise.

🧩 Pièges courants à éviter

Même avec un cadre solide, des erreurs se produisent. Comprendre les pièges courants aide les architectes à mieux naviguer dans le processus d’intégration.

- Surconception : Mettre en œuvre des contrôles plus complexes qu’il ne le faut. Cela crée des charges de maintenance et réduit la facilité d’utilisation.

- Sous-documentation : Ne pas documenter les décisions de sécurité entraîne une perte de connaissances lors des changements de personnel.

- Ignorer les systèmes hérités : Se concentrer uniquement sur les nouveaux développements tout en ignorant le profil des risques des systèmes existants.

- Politiques statiques : Créer des politiques de sécurité qui ne sont pas mises à jour au fur et à mesure que l’architecture évolue.

Les architectes doivent rester pragmatiques. La sécurité représente un compromis entre le risque, le coût et la facilité d’utilisation. L’objectif est d’atteindre un niveau acceptable de protection sans entraver l’innovation commerciale.

🛠️ Étapes pratiques pour la mise en œuvre

Pour commencer à intégrer la gestion des risques dans TOGAF, les organisations peuvent suivre cette feuille de route :

- Établir le cadre : Définir la manière dont TOGAF sera appliqué à la sécurité. Créer une extension Architecture Sécurité pour le cadre standard.

- Former l’équipe : Assurer que les architectes comprennent les concepts de sécurité et les méthodologies de gestion des risques.

- Mettre à jour les modèles : Modifier les artefacts TOGAF (par exemple, le document de définition d’architecture) pour inclure des sections de sécurité.

- Lancer le pilote : Appliquer l’approche intégrée à un seul projet afin de peaufiner le processus.

- Échelle et standardisation : Déployer l’approche à l’ensemble de l’entreprise sur la base des leçons apprises.

En suivant ces étapes, les organisations peuvent développer une culture où la sécurité est une caractéristique fondamentale de l’architecture, et non une contrainte externe. Cette approche conduit à des systèmes plus résilients et à une défense renforcée contre les menaces évoluant constamment.

🔐 Résumé des points clés

Intégrer la gestion des risques dans TOGAF exige une approche rigoureuse. Elle consiste à intégrer la sécurité à chaque phase du cycle ADM, de la vision initiale à la gestion continue des changements. Le processus repose sur une gouvernance claire, une collaboration entre les équipes sécurité et architecture, et un engagement en faveur de l’amélioration continue.

En se concentrant sur les aspects structurels de la sécurité, les architectes peuvent créer des environnements résilients et adaptables. Le résultat est une entreprise capable d’innover avec confiance, sachant que ses fondations sont sécurisées. Cette alignement entre sécurité et architecture est essentiel pour réussir à long terme dans un monde numérique au premier plan.

Souvenez-vous, l’architecture de sécurité est un parcours, pas une destination. Le cadre fournit la carte, mais l’organisation doit conduire le véhicule. Des revues régulières, des registres de risques mis à jour et une gouvernance active garantissent que l’architecture reste pertinente et efficace au fil du temps.