エンタープライズアーキテクチャとは、図面を描くことやシステムを整理することにとどまらない。それは根本的に整合性、レジリエンス、防御を意味する。セキュリティを後から考えるものとして扱うと、脆弱性は修復が高コストになる構造上の欠陥となる。オープングループのアーキテクチャフレームワーク(TOGAF)は、セキュリティの原則をエンタープライズ設計の基盤に直接組み込むための堅実な手法を提供する。アーキテクチャ開発手法(ADM)内にリスク管理を統合することで、反応によるパッチではなく、設計段階から安全な環境を構築できる。

本書は、TOGAFフレームワーク内でセキュリティコントロールを運用可能にする方法を探求する。理論的な概念を越えて、イノベーションと保護のバランスを取らなければならないアーキテクトに実行可能なステップを提供する。プロセス、ガバナンス、構造的整合性に焦点を当て、すべてのアーキテクチャ的決定が潜在的な脅威を考慮していることを保証する。

🏗️ TOGAFによるセキュリティの基盤

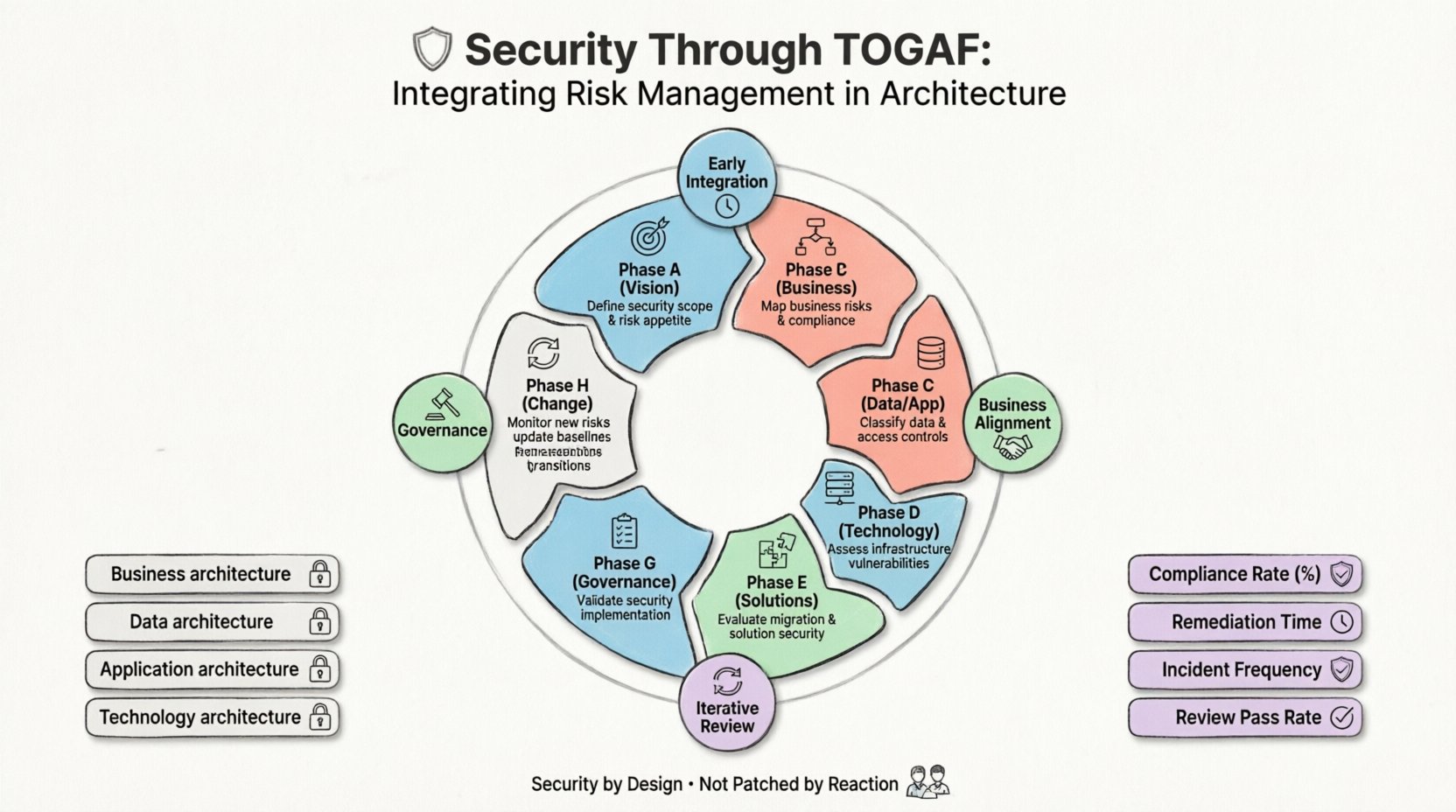

TOGAFはエンタープライズアーキテクチャに対する構造的なアプローチを提供する。特定のセキュリティツールを規定するものではないが、セキュリティコントロールが存在すべきアーキテクチャ領域を定義している。これらの領域には、ビジネス、データ、アプリケーション、テクノロジーのアーキテクチャが含まれる。セキュリティは独立したスイロではない。各層に浸透しなければならない。

リスク管理を統合するには、視点の転換が必要である。セキュリティをプロジェクトの終わりにチェックリスト項目として扱うのではなく、開発ライフサイクル全体にわたって継続的な制約として扱わなければならない。このアプローチにより、リスク軽減戦略が費用対効果が高く、ビジネス目標と整合していることが保証される。

この統合のための主要な原則には以下が含まれる:

- 早期統合:セキュリティ要件は、予備フェーズおよびフェーズAで定義されなければならない。

- ビジネスとの整合:セキュリティリスクは、技術的障害だけでなく、ビジネスへの影響の文脈で理解されなければならない。

- 反復的レビュー:アーキテクチャは静的ではない。リスクプロファイルは進化し、アーキテクチャはそれに適応しなければならない。

- ガバナンス:セキュリティ意思決定を確立された基準と照らし合わせてレビューするための正式なメカニズムが必要である。

📊 ADMサイクルへのリスクの統合

TOGAFの核となるのはアーキテクチャ開発手法(ADM)である。この反復的なプロセスは、エンタープライズアーキテクチャの構築を導く。各フェーズは、リスクを評価・管理するための具体的な機会を提供する。以下は、リスク管理がサイクルの各段階にどのように適合するかを構造的に示したものである。

| フェーズ | 焦点 | リスク管理活動 |

|---|---|---|

| フェーズA | アーキテクチャビジョン | セキュリティの範囲、関係者、および高レベルのリスク許容度を定義する。 |

| フェーズB | ビジネスアーキテクチャ | リスクにさらされているビジネスプロセスおよびコンプライアンス要件を特定する。 |

| フェーズC | データおよびアプリケーション | データフローをマッピングし、機密性を分類し、アクセス制御を定義する。 |

| フェーズD | テクノロジー・アーキテクチャ | インフラストラクチャの脆弱性とネットワークセグメンテーションのニーズを評価する。 |

| フェーズE | 機会とソリューション | 移行リスクとソリューションのセキュリティ機能を評価する。 |

| フェーズF | 移行計画 | 安全な移行を計画し、プロジェクトレベルのセキュリティリスクを管理する。 |

| フェーズG | 実装ガバナンス | 実装されたソリューションがセキュリティアーキテクチャと一致していることを確認する。 |

| フェーズH | 変更管理 | 変更によって導入された新たなリスクを監視し、ベースラインを更新する。 |

この表は、リスク管理が単一のイベントではないことを強調している。リスク管理は、ライフサイクル全体にわたる繰り返しの活動である。アーキテクトは各フェーズで常に警戒を怠らず、アーキテクチャが進化する中でもセキュリティポジションが維持されることを確保しなければならない。

🔍 セキュリティアーキテクト向けの詳細なフェーズ別分解

ADMフェーズ内の具体的なタスクを理解することで、アーキテクトはセキュリティを効果的に運用できる。以下に、サイクルの重要なフェーズにおけるリスクへの対処方法を詳細に分解して示す。

フェーズA:アーキテクチャビジョン

この旅は、セキュリティの使命を定義することで始まる。これには、セキュリティアーキテクチャボード(SAB)を設立するか、既存のアーキテクチャボードにセキュリティ代表者を統合することを含む。このフェーズの出力には、以下が含まれるべきである:

- セキュリティ原則:セキュリティ意思決定を規定するルール(例:最小権限、ディフェンス・イン・デプス)。

- リスク許容度声明:組織が受け入れるリスクの程度を明確に定義したもの。

- ステークホルダー分析:セキュリティ意思決定やコンプライアンス義務の影響を受ける人物を特定すること。

フェーズB:ビジネスアーキテクチャ

セキュリティリスクはビジネスプロセスに起因する。プロセスが非効率な場合、それを回避しようとする動きが生じ、セキュリティの穴が生じる可能性がある。このフェーズでは、アーキテクトは以下の作業を行う必要がある:

- 重要なビジネス機能をマッピングし、高価値資産を特定する。

- データが信頼できる境界を離れることになるポイントを特定するために、プロセスフローを分析する。

- 規制要件(GDPRやHIPAAなど)がビジネスルールに組み込まれていることを確認する。

フェーズC:情報システムアーキテクチャ

このフェーズではデータアーキテクチャとアプリケーションアーキテクチャをカバーする。ここでは、最も細かいセキュリティ制御が定義されることが多い。

- データ分類:機密性のレベル(公開、社内、機密、制限)を定義し、それに応じて暗号化基準を適用する。

- アクセス制御モデル:ユーザーがアプリケーションとどのようにやり取りするかを指定する(ロールベースアクセス制御と属性ベースアクセス制御の比較)。

- アプリケーションセキュリティ:セキュアなコーディング、入力検証、セッション管理の要件を定義する。

フェーズD:テクノロジー・アーキテクチャ

物理的および論理的なインフラはアプリケーションとデータをサポートする。ここでのセキュリティはプラットフォームに焦点を当てる。

- ネットワークセグメンテーション:侵害が発生した場合の横方向移動を制限するようにネットワークを設計する。

- アイデンティティ管理:シングルサインオン(SSO)およびマルチファクターサインオン(MFA)の基準を統合する。

- 物理的セキュリティ:データセンターおよびエッジデバイスの要件を定義する。

🛡️ ガップ分析とセキュリティ修復

ベースラインアーキテクチャ(現在の状態)とターゲットアーキテクチャ(将来の状態)が定義されると、ガップ分析が実施される。セキュリティの文脈では、この分析により既存の制御と必要な制御との差異が特定される。

ガップ分析は特に以下の点を検討すべきである:

- 欠落している制御:将来の状態で必要とされるセキュリティメカニズムだが、現在の状態には存在しないもの。

- 弱い実装:現在のセキュリティ基準を満たしていない既存の制御。

- コンプライアンスのギャップ:現在のアーキテクチャが規制義務を満たしていない領域。

ギャップが特定されたら、リスクの深刻度に基づいて分類する必要がある。深刻度の高いギャップはしばしば即時修復を要するが、深刻度が低いギャップは将来の反復処理で対応できる。この優先順位付けにより、最も重要な脅威にリソースが最初に割り当てられることが保証される。

⚖️ 治理とコンプライアンスの統合

管理されなければ、アーキテクチャは無意味である。TOGAFはアーキテクチャ契約およびアーキテクチャ委員会の重要性を強調している。セキュリティの観点から、このガバナンス構造はコンプライアンスを強制する権限を持つべきである。

セキュリティアーキテクチャ評議会(SAB)

SABはセキュリティ意思決定の監視機関として機能する。その責任には以下が含まれる:

- セキュリティ準拠のためのアーキテクチャ作業成果物のレビュー。

- ビジネスニーズが要求する場合、セキュリティポリシーの例外を承認すること。

- 移行計画がセキュリティ基準に準拠していることを確認すること。

コンプライアンス管理コンプライアンスはしばしばセキュリティアーキテクチャの動機となる。しかし、コンプライアンスは唯一の指標にしてはならない。セキュリティアーキテクチャは、規制によって明示的にカバーされていないリスクに対処すべきである。この予防的なアプローチにより、法制度がまだ追いついていない新たな脅威から組織を保護できる。

🔄 実装および移行ガバナンス

フェーズG(実装ガバナンス)とフェーズH(変更管理)は、時間の経過に伴うセキュリティポジションの維持に不可欠である。アーキテクチャ文書は一時的なスナップショットであるが、環境は動的である。

実装ガバナンス

実装段階では、アーキテクトは構築中のソリューションがセキュリティ設計と一致していることを確認しなければならない。これには以下が含まれる:

- 主要なマイルストーンでセキュリティレビューを実施すること。

- 設定管理プロセスが不正な変更を防止することを検証すること。

- テスト環境が本番環境のセキュリティ制御を再現していることを確認すること。

変更管理

変更は避けられない。すべての変更は潜在的なリスクをもたらす。アーキテクチャ変更管理プロセスにはセキュリティインパクト評価が含まれるべきである。変更が承認される前に、以下の質問に答える必要がある:

- この変更により、新たな攻撃ベクトルが露出するか?

- 制御を回避するような方法でデータフロー経路を変更するか?

- 更新された資産はリスク登録にカバーされているか?

📈 セキュリティ成熟度の測定

統合が機能しているかどうかはどうやって知るのか?メトリクスは価値の提示と改善すべき領域の特定に不可欠である。アーキテクトはセキュリティアーキテクチャの効果性を反映するKPIを定義すべきである。

推奨されるメトリクス:

- コンプライアンス率:セキュリティベースラインに準拠しているシステムの割合。

- 脆弱性修正時間:特定されたリスクを修正するまでの平均時間。

- セキュリティインシデント頻度:四半期ごとのインシデント数(深刻度別に追跡)。

- アーキテクチャレビュー合格率:最初の試行でセキュリティレビューを通過するプロジェクトの割合。

これらの指標は、アーキテクチャ委員会によって定期的に見直されるべきです。時間の経過に伴うトレンドは、単一のデータポイントよりもより良い洞察を提供します。たとえば、是正時間の上昇トレンドは、アーキテクチャ的対応が必要なプロセスのボトルネックを示しています。

🚀 アーキテクチャ意思決定の将来対応

技術は急速に進化しています。クラウドコンピューティング、リモートワーク、人工知能は、新たなリスク要因をもたらします。TOGAFアーキテクチャは、こうした変化に適応できるようになっている必要があります。

台頭する脅威環境

アーキテクトは脅威環境について常に情報収集する必要があります。すべてのニュースヘッドラインを追うということではなく、企業に関連する脅威の種類を理解することです。たとえば、サプライチェーン攻撃は、内部者による脅威とは異なるアーキテクチャ制御を必要とします。

レジリエンス設計

セキュリティはしばしば予防に焦点を当てるものですが、レジリエンスは回復に焦点を当てます。アーキテクチャは、侵害が発生する可能性を前提とすべきです。設計意思決定は以下の点に注力すべきです:

- 爆発範囲の最小化: 1つのセグメントでの侵害が全体に波及しないようにすること。

- 自動回復: 自動的に整合性を回復できるシステムを設計すること。

- 冗長性: 攻撃下でも、ログ記録や認証など重要なセキュリティ機能が利用可能であることを確保すること。

🤝 セキュリティとアーキテクチャの連携

セキュリティを統合する上で最大の課題の一つは、組織内のスロットル(情報の断絶)です。セキュリティチームはしばしばアーキテクチャチームとは独立して活動します。この分離は、摩擦や非効率を生じます。

成功するためには、これらの機能が密に連携する必要があります。セキュリティチームは脅威インテリジェンスと制御要件を提供します。アーキテクチャチームは構造的文脈と統合ポイントを提供します。ADMサイクルの初期段階における共同ワークショップは非常に効果的です。これにより、設計が最終化される前にセキュリティ制約が理解されていることが保証されます。

この連携は調達にも及びます。ベンダーを選定する際には、セキュリティ要件をアーキテクチャ基準の一部として考慮すべきであり、後から追加するものではないべきです。これにより、サードパーティ製ソリューションが企業のセキュリティアーキテクチャと整合していることが保証されます。

🧩 避けるべき一般的な落とし穴

しっかりとしたフレームワークがあっても、ミスは起こります。一般的な落とし穴を理解することで、アーキテクトは統合プロセスをより効果的に進めることができます。

- 過剰設計:必要以上に複雑な制御を実装すること。これにより保守負荷が増加し、使いやすさが低下します。

- ドキュメント不足: セキュリティ意思決定を記録しないと、スタッフの変更時に知識が失われる。

- レガシーシステムを無視する: 新規構築にのみ注力し、既存システムのリスクプロファイルを無視すること。

- 静的ポリシー: アーキテクチャの変化に応じて更新されないセキュリティポリシーを作成すること。

アーキテクトは現実的であるべきです。セキュリティはリスク、コスト、使いやすさのトレードオフです。ビジネスイノベーションを抑制せずに、許容可能なレベルの保護を達成することが目標です。

🛠️ 実装のための実践的ステップ

リスク管理をTOGAFに統合し始めるためには、組織は以下のロードマップに従うことができます:

- フレームワークを構築する:TOGAFをセキュリティにどのように適用するかを定義する。標準フレームワークにセキュリティアーキテクチャ拡張を構築する。

- チームを訓練する:アーキテクトがセキュリティの概念およびリスク管理の手法を理解していることを確保する。

- テンプレートを更新する:TOGAFのアーティファクト(例:アーキテクチャ定義書)を変更し、セキュリティセクションを含める。

- パイロットを開始する:統合されたアプローチを単一のプロジェクトに適用し、プロセスを洗練する。

- スケーリングと標準化:習得した教訓に基づいて、そのアプローチを企業全体に展開する。

これらのステップに従うことで、組織はセキュリティをアーキテクチャの根本的な属性として捉える文化を構築できる。これは外部的な制約ではなく、システムの耐性を高め、進化する脅威に対してより強固な防御を可能にする。

🔐 主な教訓の要約

TOGAFにリスク管理を統合するには、厳密なアプローチが必要である。これは、初期のビジョンから変更の継続的管理まで、ADMサイクルのすべての段階にセキュリティを組み込むことを意味する。このプロセスは明確なガバナンス、セキュリティチームとアーキテクチャチームの連携、継続的な改善へのコミットメントに依存する。

セキュリティの構造的側面に注目することで、アーキテクトは堅牢で適応性のある環境を構築できる。その結果、基盤が安全であることを認識しながら、自信を持ってイノベーションを推進できる企業が生まれる。このセキュリティとアーキテクチャの整合は、デジタルファーストの世界における長期的成功にとって不可欠である。

忘れないで、セキュリティアーキテクチャは目的地ではなく、旅である。フレームワークは地図を提供するが、その車を運転するのは組織自身である。定期的なレビュー、更新されたリスク登録、積極的なガバナンスにより、アーキテクチャが時間の経過とともに関連性と効果を保つことができる。