La arquitectura empresarial no se trata únicamente de dibujar diagramas o organizar sistemas. Fundamentalmente se trata de alineación, resiliencia y defensa. Cuando la seguridad se considera como una cuestión posterior, las vulnerabilidades se convierten en defectos estructurales que resultan costosos de corregir. El Marco de Arquitectura del Grupo Abierto (TOGAF) ofrece una metodología sólida para integrar directamente los principios de seguridad en la estructura de la arquitectura empresarial. Al integrar la gestión de riesgos dentro del Método de Desarrollo de Arquitectura (ADM), las organizaciones pueden construir entornos seguros por diseño, en lugar de parchearlos como reacción.

Esta guía explora cómo operacionalizar los controles de seguridad dentro del marco TOGAF. Va más allá de los conceptos teóricos para ofrecer pasos concretos para arquitectos que necesitan equilibrar la innovación con la protección. El enfoque se mantiene en el proceso, la gobernanza y la integridad estructural, asegurando que cada decisión arquitectónica tenga en cuenta las amenazas potenciales.

🏗️ La base de TOGAF para la seguridad

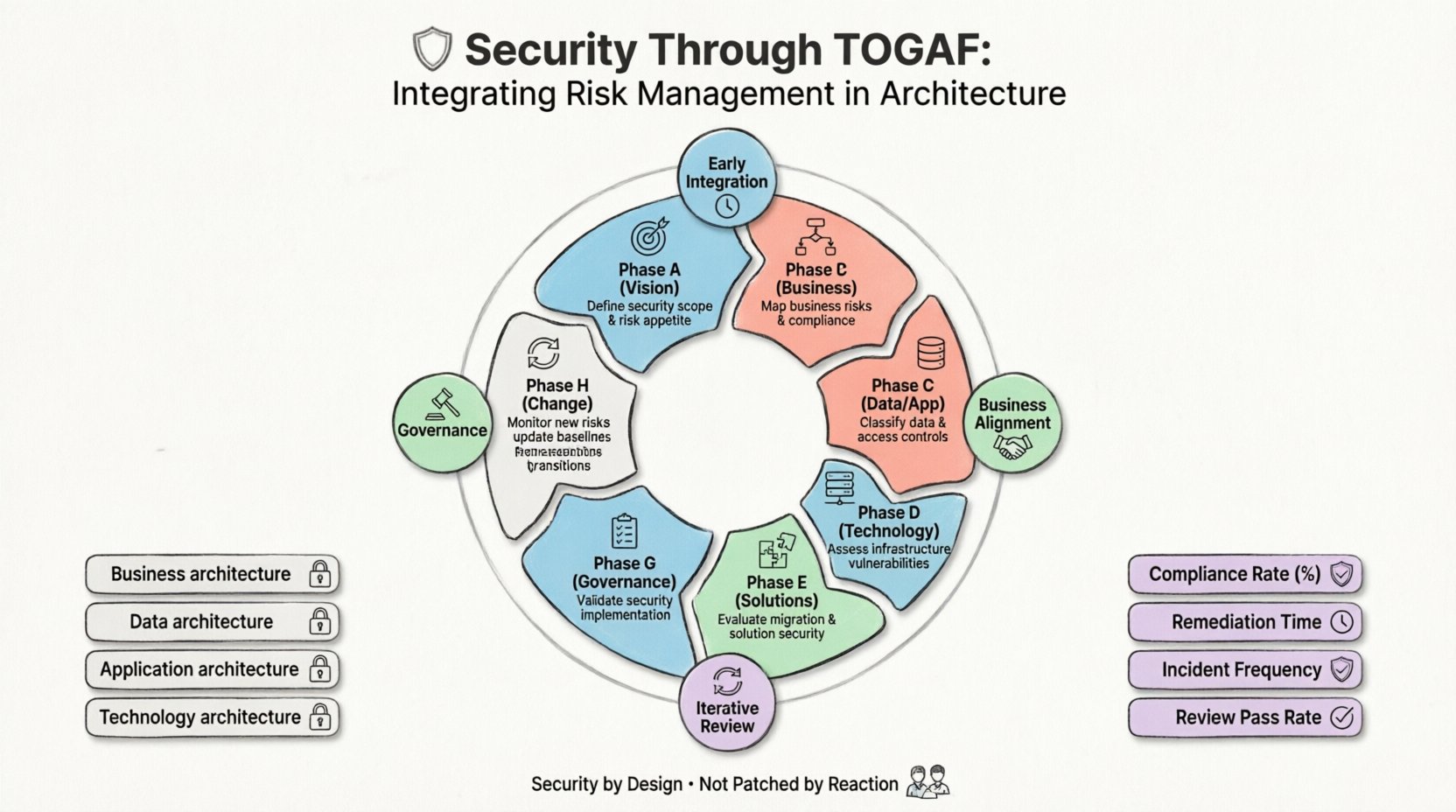

TOGAF proporciona un enfoque estructurado para la arquitectura empresarial. Aunque no prescribe herramientas de seguridad específicas, define los dominios arquitectónicos donde deben residir los controles de seguridad. Estos dominios incluyen la arquitectura de Negocios, Datos, Aplicaciones y Tecnología. La seguridad no es un silo independiente; debe permeabilizar cada una de estas capas.

Integrar la gestión de riesgos requiere un cambio de perspectiva. En lugar de ver la seguridad como un elemento de lista de verificación al final de un proyecto, debe ser una restricción continua a lo largo de todo el ciclo de desarrollo. Este enfoque garantiza que las estrategias de mitigación de riesgos sean rentables y alineadas con los objetivos empresariales.

Los principios clave para esta integración incluyen:

- Integración temprana:Los requisitos de seguridad deben definirse en la Fase Preliminar y la Fase A.

- Alineación con los negocios:Los riesgos de seguridad deben entenderse en el contexto del impacto en los negocios, no solo en fallas técnicas.

- Revisión iterativa:La arquitectura no es estática; los perfiles de riesgo evolucionan, y la arquitectura debe adaptarse.

- Gobernanza:Se requiere un mecanismo formal para revisar las decisiones de seguridad frente a líneas base establecidas.

📊 Integración de riesgos en el ciclo ADM

El núcleo de TOGAF es el Método de Desarrollo de Arquitectura (ADM). Este proceso iterativo guía la creación de la arquitectura empresarial. Cada fase presenta oportunidades específicas para evaluar y gestionar riesgos. A continuación se presenta una visión estructurada de cómo la gestión de riesgos se integra en cada etapa del ciclo.

| Fase | Enfoque | Actividad de gestión de riesgos |

|---|---|---|

| Fase A | Visión de arquitectura | Defina el alcance de seguridad, los interesados y la disposición general al riesgo. |

| Fase B | Arquitectura de negocios | Identifique los procesos de negocio expuestos al riesgo y los requisitos de cumplimiento. |

| Fase C | Datos y Aplicaciones | Mapa los flujos de datos, clasifique la sensibilidad y defina los controles de acceso. |

| Fase D | Arquitectura de Tecnología | Evaluar las vulnerabilidades de la infraestructura y las necesidades de segmentación de la red. |

| Fase E | Oportunidades y Soluciones | Evaluar los riesgos de migración y las capacidades de seguridad de la solución. |

| Fase F | Planificación de la Migración | Planificar transiciones seguras y gestionar los riesgos de seguridad a nivel de proyecto. |

| Fase G | Gobernanza de la Implementación | Asegurar que las soluciones implementadas coincidan con la arquitectura de seguridad. |

| Fase H | Gestión de Cambios | Monitorear los nuevos riesgos introducidos por los cambios y actualizar las bases. |

Esta tabla destaca que la gestión de riesgos no es un evento único. Es una actividad recurrente que abarca todo el ciclo de vida. Los arquitectos deben permanecer vigilantes en cada fase, asegurándose de que la postura de seguridad se mantenga mientras evoluciona la arquitectura.

🔍 Desglose detallado de las fases para arquitectos de seguridad

Comprender las tareas específicas dentro de las fases del ADM permite a los arquitectos operacionalizar la seguridad de forma efectiva. A continuación se presenta un desglose detallado de cómo abordar el riesgo en las fases críticas del ciclo.

Fase A: Visión de la Arquitectura

El viaje comienza definiendo el mandato de seguridad. Esto implica establecer el Comité de Arquitectura de Seguridad (SAB) o integrar representantes de seguridad en el Comité de Arquitectura existente. La salida de esta fase debe incluir:

- Principios de Seguridad: Reglas que rigen las decisiones de seguridad (por ejemplo, privilegio mínimo, defensa en profundidad).

- Declaración de la disposición al riesgo: Una definición clara de cuánto riesgo está dispuesta a aceptar la organización.

- Análisis de partes interesadas: Identificar a quiénes afectan las decisiones de seguridad y las obligaciones de cumplimiento.

Fase B: Arquitectura de Negocios

Los riesgos de seguridad surgen en los procesos de negocio. Si un proceso es ineficiente, puede ser eludido, creando una brecha de seguridad. En esta fase, los arquitectos deben:

- Mapear las funciones de negocio críticas para identificar activos de alto valor.

- Analice los flujos de procesos para encontrar puntos en los que los datos abandonan los límites de confianza.

- Asegúrese de que los requisitos regulatorios (como el RGPD o la HIPAA) se integren en las reglas de negocio.

Fase C: Arquitecturas de Sistemas de Información

Esta fase cubre las arquitecturas de datos y aplicaciones. A menudo es donde se definen los controles de seguridad más detallados.

- Clasificación de datos:Defina niveles de sensibilidad (Público, Interno, Confidencial, Restringido) y aplique estándares de cifrado en consecuencia.

- Modelos de control de acceso:Especifique cómo los usuarios interactúan con las aplicaciones (Control de acceso basado en roles frente a control de acceso basado en atributos).

- Seguridad de aplicaciones:Defina los requisitos para programación segura, validación de entradas y gestión de sesiones.

Fase D: Arquitectura de Tecnología

La infraestructura física y lógica respalda las aplicaciones y los datos. La seguridad aquí se centra en la plataforma.

- Segmentación de redes:Diseñe redes para limitar el movimiento lateral en caso de una brecha.

- Gestión de identidades:Integre estándares de inicio de sesión único (SSO) y autenticación multifactor (MFA).

- Seguridad física:Defina requisitos para centros de datos y dispositivos periféricos.

🛡️ Análisis de brechas y corrección de seguridad

Una vez definidas la Arquitectura Base (estado actual) y la Arquitectura Objetivo (estado futuro), se realiza un análisis de brechas. En un contexto de seguridad, este análisis identifica la diferencia entre los controles existentes y los controles requeridos.

El análisis de brechas debe buscar específicamente:

- Controles faltantes:Mecanismos de seguridad requeridos en el estado objetivo pero ausentes en la arquitectura base.

- Implementaciones débiles:Controles existentes que no cumplen con los estándares de seguridad actuales.

- Brechas de cumplimiento:Áreas en las que la arquitectura actual no cumple con las obligaciones regulatorias.

Una vez identificadas las brechas, deben clasificarse según la gravedad del riesgo. Las brechas de alta gravedad a menudo requieren una corrección inmediata, mientras que las brechas de menor gravedad pueden abordarse en iteraciones futuras. Esta priorización garantiza que los recursos se asignen primero a las amenazas más críticas.

⚖️ Integración de gobernanza y cumplimiento

La arquitectura es inútil si no está gobernada. TOGAF enfatiza la importancia del Contrato de Arquitectura y del Consejo de Arquitectura. Para la seguridad, esta estructura de gobernanza debe estar autorizada para hacer cumplir el cumplimiento.

Comité de Arquitectura de Seguridad (SAB)

El SAB actúa como órgano de supervisión para las decisiones de seguridad. Sus responsabilidades incluyen:

- Revisar los productos de trabajo de arquitectura para garantizar el cumplimiento de seguridad.

- Aprobar excepciones a las políticas de seguridad cuando las necesidades del negocio lo exijan.

- Garantizar que los planes de migración cumplan con los estándares de seguridad.

Gestión del CumplimientoEl cumplimiento suele ser un factor impulsor para la arquitectura de seguridad. Sin embargo, el cumplimiento no debería ser la única métrica. La arquitectura de seguridad debe abordar riesgos que no están explícitamente cubiertos por las regulaciones. Este enfoque proactivo protege a la organización frente a amenazas emergentes que la legislación aún no ha logrado abarcar.

🔄 Gobernanza de Implementación y Transición

La Fase G (Gobernanza de Implementación) y la Fase H (Gestión del Cambio) son fundamentales para mantener la postura de seguridad con el paso del tiempo. Un documento de arquitectura es una instantánea; el entorno es dinámico.

Gobernanza de Implementación

Durante la implementación, los arquitectos deben asegurarse de que la solución que se está construyendo coincida con el diseño de seguridad. Esto implica:

- Realizar revisiones de seguridad en los hitos principales.

- Validar que los procesos de gestión de configuración eviten cambios no autorizados.

- Garantizar que los entornos de prueba reproduzcan los controles de seguridad de producción.

Gestión del Cambio

El cambio es inevitable. Cada cambio introduce un riesgo potencial. El proceso de Gestión del Cambio de Arquitectura debe incluir una evaluación del impacto en seguridad. Antes de aprobar cualquier cambio, se deben responder las siguientes preguntas:

- ¿Este cambio expone nuevas vías de ataque?

- ¿Modifica las rutas de flujo de datos de una manera que evite los controles?

- ¿Las activos actualizados están cubiertos por el registro de riesgos?

📈 Medición del Nivel de Madurez en Seguridad

¿Cómo sabe que la integración está funcionando? Las métricas son esenciales para demostrar el valor y identificar áreas de mejora. Los arquitectos deben definir indicadores clave de desempeño (KPI) que reflejen la efectividad de la arquitectura de seguridad.

Métricas recomendadas:

- Tasa de Cumplimiento: Porcentaje de sistemas que cumplen con los niveles básicos de seguridad.

- Tiempo de corrección de vulnerabilidades: Tiempo promedio necesario para aplicar parches a los riesgos identificados.

- Frecuencia de incidentes de seguridad: Número de incidentes por trimestre, clasificados por gravedad.

- Tasa de aprobación de revisiones de arquitectura: Porcentaje de proyectos que aprueban las revisiones de seguridad en el primer intento.

Estas métricas deben revisarse con regularidad por parte del Comité de Arquitectura. Las tendencias a lo largo del tiempo proporcionan una mejor comprensión que los puntos de datos individuales. Una tendencia creciente en el tiempo de remediación, por ejemplo, indica un cuello de botella en el proceso que requiere una intervención arquitectónica.

🚀 Protegiendo las decisiones arquitectónicas para el futuro

La tecnología evoluciona rápidamente. El cómputo en la nube, el trabajo remoto y la inteligencia artificial introducen nuevas vías de riesgo. La arquitectura TOGAF debe ser adaptable a estos cambios.

Escenario emergente de amenazas

Los arquitectos deben mantenerse informados sobre el panorama de amenazas. Esto no significa seguir cada titular de noticias, sino comprender las categorías de amenazas relevantes para la empresa. Por ejemplo, los ataques a la cadena de suministro requieren un control arquitectónico diferente al de las amenazas internas.

Diseño de resiliencia

La seguridad a menudo se trata de prevención, pero la resiliencia se trata de recuperación. La arquitectura debe asumir que los brechas ocurrirán. Las decisiones de diseño deben centrarse en:

- Minimizar el radio de daño: Asegurarse de que una comprometida en un segmento no comprometa todo el sistema.

- Recuperación automatizada: Diseñar sistemas que puedan restaurar su integridad automáticamente.

- Redundancia: Asegurarse de que las funciones críticas de seguridad (como el registro y la autenticación) estén disponibles incluso durante un ataque.

🤝 Colaboración entre Seguridad y Arquitectura

Uno de los mayores desafíos en la integración de la seguridad son los silos organizativos. Los equipos de seguridad a menudo operan de forma independiente de los equipos de arquitectura. Esta separación genera fricción e ineficiencia.

Para tener éxito, estas funciones deben colaborar estrechamente. Los equipos de seguridad proporcionan la inteligencia sobre amenazas y los requisitos de control. Los equipos de arquitectura proporcionan el contexto estructural y los puntos de integración. Los talleres conjuntos durante las fases tempranas del ciclo ADM son altamente efectivos. Garantizan que las restricciones de seguridad se comprendan antes de que se finalicen los diseños.

Esta colaboración también se extiende a la adquisición. Al seleccionar proveedores, los requisitos de seguridad deben formar parte de los criterios arquitectónicos, no ser una consideración posterior. Esto garantiza que las soluciones de terceros se alineen con la arquitectura de seguridad de la empresa.

🧩 Peligros comunes que deben evitarse

Incluso con un marco sólido, ocurren errores. Comprender los peligros comunes ayuda a los arquitectos a navegar el proceso de integración de manera más efectiva.

- Sobrediseño: Implementar controles más complejos de lo necesario. Esto genera cargas de mantenimiento y reduce la usabilidad.

- Subdocumentación: No documentar las decisiones de seguridad conduce a la pérdida de conocimiento cuando cambian los empleados.

- Ignorar los sistemas heredados: Enfocarse únicamente en las nuevas construcciones mientras se ignora el perfil de riesgo de los sistemas existentes.

- Políticas estáticas: Crear políticas de seguridad que no se actualizan conforme cambia la arquitectura.

Los arquitectos deben mantenerse pragmáticos. La seguridad es un equilibrio entre riesgo, costo y usabilidad. El objetivo es alcanzar un nivel aceptable de protección sin frenar la innovación empresarial.

🛠️ Pasos prácticos para la implementación

Para comenzar a integrar la gestión de riesgos en TOGAF, las organizaciones pueden seguir esta ruta:

- Establezca el marco:Defina cómo se aplicará TOGAF a la seguridad. Cree una Extensión de Arquitectura de Seguridad para el marco estándar.

- Capacite al equipo:Asegúrese de que los arquitectos comprendan los conceptos de seguridad y las metodologías de gestión de riesgos.

- Actualice las plantillas:Modifique los artefactos de TOGAF (por ejemplo, el Documento de Definición de Arquitectura) para incluir secciones de seguridad.

- Lanzamiento de prueba:Aplicar el enfoque integrado a un solo proyecto para perfeccionar el proceso.

- Escalabilidad y estandarización:Implementar el enfoque en toda la empresa basándose en las lecciones aprendidas.

Al seguir estos pasos, las organizaciones pueden construir una cultura en la que la seguridad sea un atributo fundamental de la arquitectura, no una restricción externa. Este enfoque conduce a sistemas más resilientes y una defensa más sólida frente a las amenazas en evolución.

🔐 Resumen de los puntos clave

Integrar la gestión de riesgos en TOGAF requiere un enfoque disciplinado. Implica incorporar la seguridad en cada fase del ciclo ADM, desde la visión inicial hasta la gestión continua del cambio. El proceso depende de una gobernanza clara, la colaboración entre los equipos de seguridad y arquitectura, y un compromiso con la mejora continua.

Al centrarse en los aspectos estructurales de la seguridad, los arquitectos pueden crear entornos robustos y adaptables. El resultado es una empresa que puede innovar con confianza, sabiendo que sus fundamentos son seguros. Esta alineación entre seguridad y arquitectura es esencial para el éxito a largo plazo en un mundo centrado en lo digital.

Recuerde, la arquitectura de seguridad es un viaje, no un destino. El marco proporciona el mapa, pero la organización debe conducir el vehículo. Las revisiones periódicas, los registros de riesgos actualizados y la gobernanza activa garantizan que la arquitectura permanezca relevante y efectiva con el tiempo.