企业架构作为组织结构和IT系统的蓝图。然而,缺乏安全考虑的模型是不完整的。安全必须从最初的设计阶段就融入架构的方方面面。本指南探讨如何将安全问题直接嵌入ArchiMate模型,确保系统韧性与合规性,同时不损害业务敏捷性。

🧩 ArchiMate框架的层级

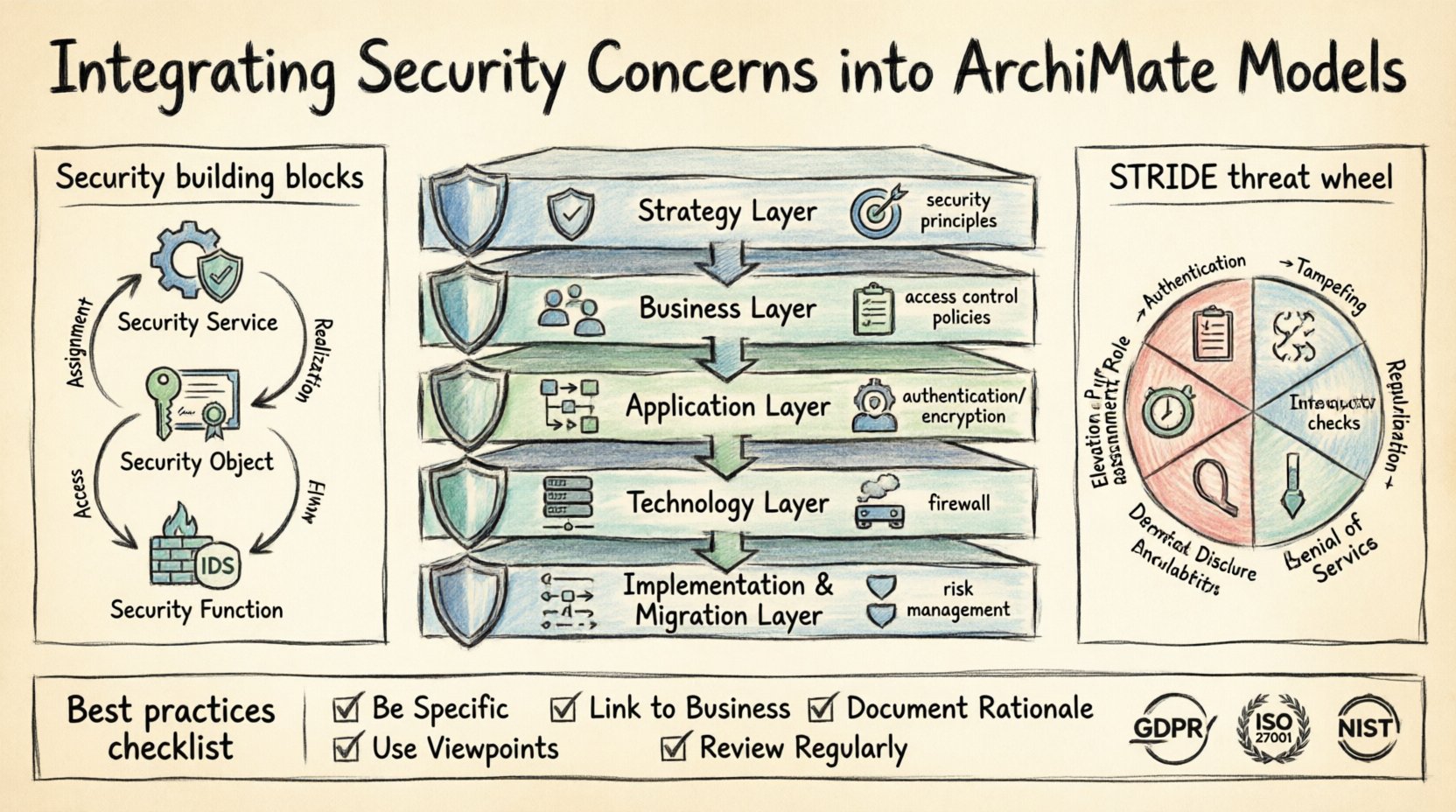

ArchiMate通过多个层级为企业提供结构化的视图。每一层代表不同抽象程度。要有效整合安全,必须理解安全资产如何映射到这些特定层级。

- 业务层: 关注业务流程、角色和组织结构。此处的安全涉及访问控制策略和合规性要求。

- 应用层: 处理软件应用及其接口。安全问题包括应用层面的身份验证、授权和数据加密。

- 技术层: 代表基础设施。安全重点在于网络安全、物理安全和基础设施加固。

- 实施与迁移层: 涵盖项目和举措。安全必须纳入部署策略和风险管理。

- 战略层: 定义目标和原则。安全原则指导整体方向。

整合安全需要在这些层级之间映射威胁和控制措施。技术层中的漏洞可能会危及业务流程。因此,必须采取整体性视角。

🛡️ 标准中的安全概念

ArchiMate定义了专门用于安全的特定元素。理解这些元素使架构师能够显式地建模安全,而非事后补充。

安全对象

安全对象代表提供安全服务的实体。它们可以是:

- 安全服务: 提供安全功能的服务,例如身份验证或加密。

- 安全对象: 保持安全属性的被动元素,例如数字证书或密钥。

- 安全功能: 执行安全操作的主动元素,例如防火墙或入侵检测系统。

安全关系

关系定义了安全元素与其他架构元素之间的交互方式。常见的关系包括:

- 分配: 安全功能被分配给一个业务流程。

- 实现: 安全服务实现安全需求。

- 访问: 角色安全地访问应用程序接口。

- 流动: 应用程序之间的数据流动得到保护。

使用这些关系可确保安全并非孤立存在,而是与所保护的业务价值紧密相连。

🗺️ 将安全关注点映射到架构

不同层级具有不同的安全优先级。下表概述了特定关注点如何映射到ArchiMate层级。

| 层级 | 主要安全关注点 | ArchiMate元素示例 |

|---|---|---|

| 业务 | 访问权限、合规性、欺诈防范 | 角色、业务流程、业务对象 |

| 应用 | 认证、完整性、机密性 | 应用接口、应用服务、安全服务 |

| 技术 | 网络隔离、物理访问、主机安全 | 设备、网络、安全功能 |

| 战略 | 安全原则、风险偏好 | 目标、原则、动机元素 |

在建模时,架构师应确保每个关键业务流程在模型中都有相应的安全控制被定义。这种可见性有助于审计和风险评估。

🔍 威胁建模集成

威胁建模是识别潜在安全弱点的关键活动。将其集成到ArchiMate模型中,可以实现风险的可视化表示。

识别威胁

首先识别需要保护的资产。在ArchiMate中,这些通常是业务对象、应用对象或技术对象。定义资产后,考虑威胁:

- 未授权访问: 谁可以访问该资产,以及如何访问?

- 数据泄露: 数据流向何处,是否已加密?

- 服务中断: 如果安全功能失效,会发生什么?

- 内部威胁: 角色和职责是否明确界定?

将威胁映射到控制措施

针对每个识别出的威胁,映射一个具体的控制措施。这在风险与缓解措施之间建立了直接联系。使用实现关系来展示安全服务如何实现安全目标。这使安全投资的合理性更加清晰。

ArchiMate中的STRIDE

STRIDE模型(欺骗、篡改、抵赖、信息泄露、拒绝服务、权限提升)可以适配到ArchiMate中。

- 欺骗: 映射到应用层的认证机制。

- 篡改: 映射到数据流的完整性检查。

- 抵赖: 映射到审计日志(业务层或技术层)。

- 信息泄露: 映射到加密服务。

- 拒绝服务: 映射到技术层组件的可用性。

- 权限提升: 映射到角色分配和访问权限。

通过可视化这些威胁,利益相关者可以更好地理解其对企业的影响。

⚖️ 合规与治理

合规性通常是安全架构的驱动力。ArchiMate通过将安全需求与业务目标关联,支持这一过程。

合规性映射

如GDPR、ISO 27001或NIST等框架可以在架构中表示为原则或要求。

- GDPR: 将数据隐私要求映射到业务对象和应用服务。

- ISO 27001: 将安全控制映射到安全功能和技术层组件。

- NIST: 将风险管理目标映射到战略层。

这种方法确保合规性不仅是一份检查清单,更是系统设计的内在组成部分。

治理流程

安全治理涉及管理和控制安全的流程。在ArchiMate中,这些流程可以建模为:

- 审查流程: 安全配置的定期审计。

- 变更管理: 变更请求中包含的安全检查。

- 事件响应: 处理安全漏洞的定义工作流程。

记录这些流程可确保安全得到持续维护,而不仅仅是在实施时。

🚧 常见的集成挑战

尽管好处显而易见,但将安全集成到ArchiMate模型中仍存在挑战。识别这些挑战有助于制定缓解策略。

| 挑战 | 影响 | 缓解策略 |

|---|---|---|

| 复杂性 | 模型变得过于庞大而难以管理 | 使用视点将安全问题与一般架构分离。 |

| 安全孤岛 | 安全团队与架构师独立工作 | 从一开始就将安全架构师纳入建模过程。 |

| 缺乏标准 | 安全元素建模不一致 | 定义一个标准的安全模式和元素库。 |

| 动态环境 | 模型会很快过时 | 尽可能自动化模型更新,并与实时日志关联。 |

| 利益相关方支持 | 安全被视为障碍 | 通过降低风险来展示安全的业务价值。 |

应对复杂性

随着模型的扩大,它们可能会变得难以处理。视图是解决方案。创建专注于安全方面的特定视图。这能保持整体架构的清晰,同时允许安全团队深入关注具体问题。

打破孤岛

协作是关键。安全专业人员应参与架构评审。这能确保业务架构师在生命周期早期就理解安全约束。

📊 衡量安全态势

一旦安全被整合到模型中,就必须衡量其有效性。指标有助于理解当前状态并跟踪改进情况。

- 覆盖度:已映射安全控制的关键业务流程的百分比。

- 合规性:模型中识别出的未关闭合规差距数量。

- 响应时间:安全事件发生后更新模型所花费的时间。

- 风险降低:通过架构变更实现的风险降低的量化度量。

这些指标应上报给治理机构,以确保持续支持安全举措。

🔄 生命周期管理

安全不是一次性活动。它会随着企业的发展而演进。ArchiMate 模型应反映这一演进过程。

版本控制

对安全元素保持版本控制。当安全策略发生变化时,模型应更新以反映新要求。这一历史记录有助于审计过去的决策。

持续改进

定期审查安全模式。新威胁不断出现,新技术也不断涌现。模型应具备足够的灵活性,以根据需要纳入新的安全功能或服务。

🔗 与其他框架的连接

ArchiMate 并非唯一使用的框架。它通常与其他框架(如 TOGAF 或 ITIL)协同使用。

- TOGAF:使用 ArchiMate 在架构开发方法(ADM)中详细说明安全架构。

- ITIL:将ITIL中的安全事件管理流程映射到ArchiMate业务流程中。

- NIST:将NIST SP 800-53中的安全控制与ArchiMate安全对象对齐。

与其他框架的集成确保了企业管理和安全的一致性方法。

📝 最佳实践摘要

为成功将安全融入ArchiMate模型,请遵循以下实践:

- 尽早开始:在最初的规划阶段就纳入安全考虑。

- 要具体:使用具体的ArchiMate安全元素,而非通用备注。

- 与业务关联:始终将安全与业务价值或风险联系起来。

- 使用视点:通过分离关注点来管理复杂性。

- 记录理由:使用动机元素解释为何实施某项控制。

- 定期审查:确保模型与环境保持同步。

遵循这些指南将带来一个稳健的架构,既能保护资产,又能实现业务目标。

🎯 最终思考

安全架构是现代企业设计中的关键组成部分。通过使用ArchiMate,组织能够获得一种清晰的视觉语言来表达安全需求。这种清晰性有助于做出更好的决策,并构建更具弹性的系统。提前建模安全所付出的努力将在降低风险和更顺利的合规审计中获得回报。随着威胁环境的演变,架构必须随之调整。将安全置于模型的核心,可确保企业持续安全且具有竞争力。

拥抱这种集成的架构师会发现,安全成为推动因素而非障碍。它为利益相关者提供信心,并确保组织能够在数字世界中安全运营。