エンタープライズアーキテクチャは、組織構造およびITシステムの設計図として機能する。しかし、セキュリティを考慮しないモデルは不完全である。セキュリティは、設計の初期段階からアーキテクチャの基盤に組み込まれるべきである。このガイドでは、セキュリティ懸念をArchiMateモデルに直接組み込む方法を検討し、ビジネスの柔軟性を損なうことなく、レジリエンスとコンプライアンスを確保することを目的とする。

🧩 ArchiMateフレームワークのレイヤー

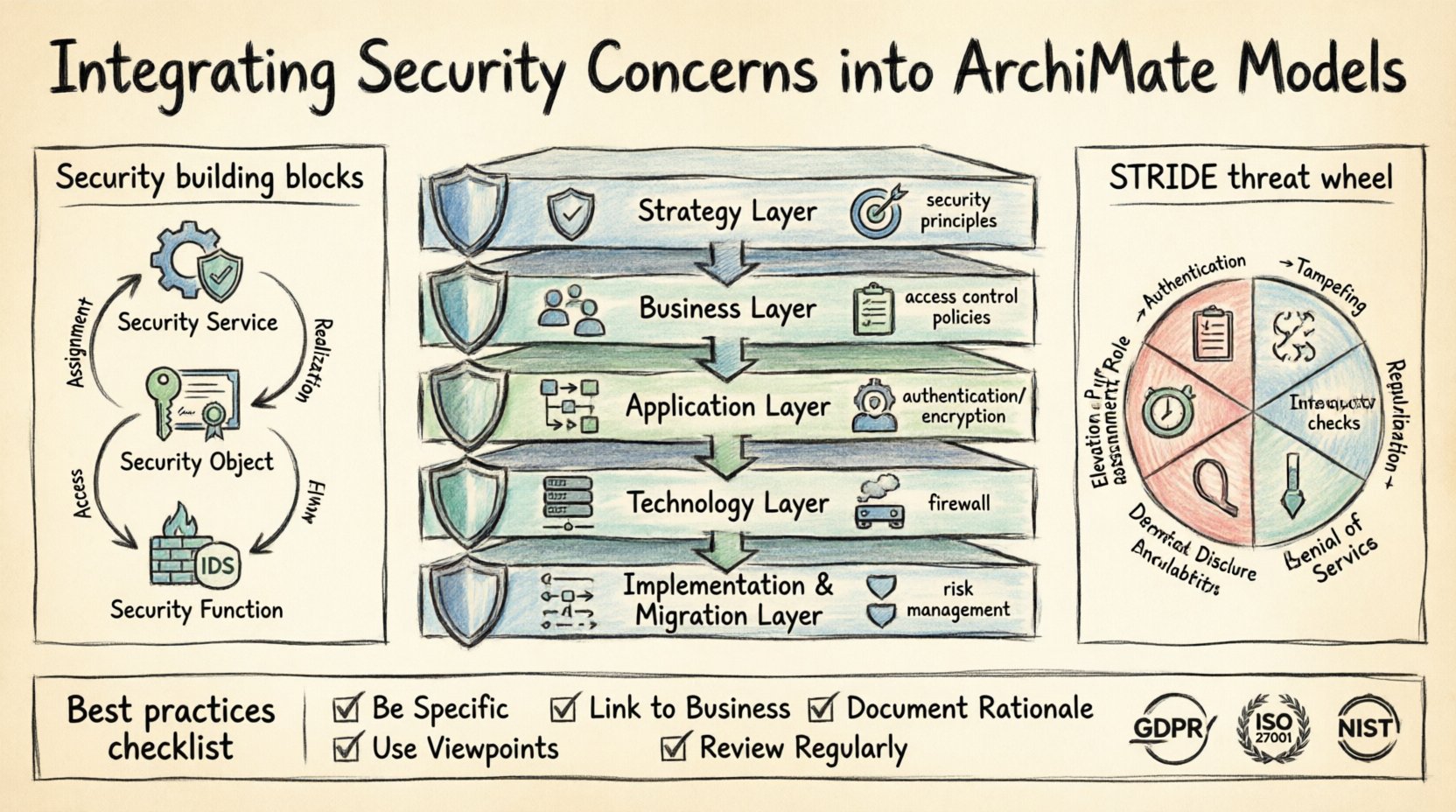

ArchiMateは、複数のレイヤーを通じて企業の構造化された視点を提供する。各レイヤーは異なる抽象度を表している。セキュリティを効果的に統合するためには、セキュリティ関連のアーティファクトがこれらの特定のレイヤーにどのように対応するかを理解する必要がある。

- ビジネスレイヤー: ビジネスプロセス、役割、組織構造に焦点を当てる。ここでのセキュリティは、アクセス制御ポリシーおよびコンプライアンス要件を含む。

- アプリケーションレイヤー: ソフトウェアアプリケーションおよびそのインターフェースを扱う。セキュリティの懸念には、認証、承認、アプリケーションレベルでのデータ暗号化が含まれる。

- テクノロジーレイヤー: インフラストラクチャを表す。セキュリティはネットワークセキュリティ、物理セキュリティ、インフラストラクチャの強化に注力する。

- 実装および移行レイヤー: プロジェクトおよびイニシアチブをカバーする。セキュリティは展開戦略およびリスク管理の一部でなければならない。

- 戦略レイヤー: 目標と原則を定義する。セキュリティの原則が全体の方向性を導く。

セキュリティを統合するには、これらのレイヤー全体にわたって脅威と対策をマッピングする必要がある。テクノロジー層の脆弱性がビジネスプロセスを損なう可能性がある。したがって、包括的な視点が不可欠である。

🛡️ 標準内のセキュリティコンセプト

ArchiMateは、セキュリティに特化した特定の要素を定義している。これらの要素を理解することで、アーキテクトはセキュリティを後から追加するのではなく、明示的にモデル化できる。

セキュリティオブジェクト

セキュリティオブジェクトは、セキュリティサービスを提供するエンティティを表す。それらは以下の通りである:

- セキュリティサービス: 認証や暗号化などのセキュリティ機能を提供するサービス。

- セキュリティオブジェクト: デジタル証明書や鍵などのセキュリティ属性を保持する受動的な要素。

- セキュリティ機能: ファイアウォールや侵入検出システムなどのセキュリティ操作を実行する能動的な要素。

セキュリティ関係

関係は、セキュリティ要素が他のアーキテクチャ要素とどのように相互作用するかを定義する。一般的な関係には以下が含まれる:

- 割当: セキュリティ機能がビジネスプロセスに割り当てられる。

- 実現: セキュリティサービスは、セキュリティ要件を実現する。

- アクセス: ロールはアプリケーションインターフェースを安全にアクセスする。

- フロー: アプリケーション間のデータフローは保護されている。

これらの関係を用いることで、セキュリティが孤立しているのではなく、保護するビジネス価値と結びついていることが保証される。

🗺️ セキュリティの懸念をアーキテクチャにマッピングする

異なるレイヤーには異なるセキュリティの優先順位がある。以下の表は、特定の懸念がArchiMateのレイヤーにどのようにマッピングされるかを示している。

| レイヤー | 主なセキュリティの懸念 | ArchiMate要素の例 |

|---|---|---|

| ビジネス | アクセス権、コンプライアンス、不正防止 | ロール、ビジネスプロセス、ビジネスオブジェクト |

| アプリケーション | 認証、整合性、機密性 | アプリケーションインターフェース、アプリケーションサービス、セキュリティサービス |

| テクノロジー | ネットワークの分離、物理アクセス、ホストセキュリティ | デバイス、ネットワーク、セキュリティ機能 |

| 戦略 | セキュリティの原則、リスク許容度 | 目標、原則、動機づけ要素 |

モデル化する際、アーキテクトは、すべての重要なビジネスプロセスに対して、モデル内で対応するセキュリティ制御が定義されていることを確認すべきである。この可視性は、監査やリスク評価に役立つ。

🔍 ロールの統合

脅威モデリングは、潜在的なセキュリティの脆弱性を特定するための重要な活動である。これをArchiMateモデルに統合することで、リスクの視覚的表現が可能になる。

脅威の特定

保護が必要な資産を特定することから始めよう。ArchiMateでは、これらは通常、ビジネスオブジェクト、アプリケーションオブジェクト、またはテクノロジー・オブジェクトである。資産が定義されたら、脅威を検討する:

- 不正アクセス:誰がその資産にアクセスできるのか、そしてどのようにアクセスできるのか?

- データ漏洩:データはどこに流れ、暗号化されているか?

- サービス障害:セキュリティ機能が失敗した場合、どうなるか?

- 内部脅威:役割と責任は明確に定義されているか?

脅威を対策にマッピングする

特定された脅威ごとに、具体的な対策をマッピングする。これにより、リスクと緩和策の間に直接的なリンクが作られる。実現関係を用いて、セキュリティサービスがセキュリティ目標をどのように実現するかを示す。これにより、セキュリティ投資の根拠が明確になる。

ArchiMateにおけるSTRIDE

STRIDEモデル(なりすまし、改ざん、否認、情報漏洩、サービス拒否、権限の昇格)は、ArchiMateに適応できる。

- なりすまし:アプリケーション層の認証メカニズムにマッピングする。

- 改ざん:データフローの整合性チェックにマッピングする。

- 否認:監査ログ(ビジネス層または技術層)にマッピングする。

- 情報漏洩:暗号化サービスにマッピングする。

- サービス拒否:技術層のコンポーネントの可用性にマッピングする。

- 権限の昇格:ロール割当およびアクセス権限にマッピングする。

これらの脅威を可視化することで、ステークホルダーは企業への影響をよりよく理解できる。

⚖️ コンプライアンスとガバナンス

規制遵守は、セキュリティアーキテクチャの主な動機となることが多い。ArchiMateは、セキュリティ要件をビジネス目標と結びつけることで、これを支援する。

規制マッピング

GDPR、ISO 27001、NISTなどのフレームワークは、アーキテクチャ内の原則や要件として表現できる。

- GDPR: データプライバシー要件をビジネスオブジェクトおよびアプリケーションサービスにマッピングする。

- ISO 27001: セキュリティコントロールをセキュリティ機能およびテクノロジー層のコンポーネントにマッピングする。

- NIST: リスク管理の目標を戦略層にマッピングする。

このアプローチにより、コンプライアンスがチェックリストにとどまらず、システム設計の不可欠な一部であることが保証される。

ガバナンスプロセス

セキュリティガバナンスは、セキュリティを管理および制御するプロセスを含む。ArchiMateでは、これらは次のようにモデル化できる。

- レビュー・プロセス: セキュリティ構成のスケジュールされた監査。

- 変更管理: 変更要求に含まれるセキュリティチェック。

- インシデント対応: セキュリティ侵害の対処のための定義されたワークフロー。

これらのプロセスを文書化することで、セキュリティが導入時だけでなく、時間の経過とともに維持されることを保証する。

🚧 一般的な統合の課題

利点は明確であるが、セキュリティをArchiMateモデルに統合することは課題を伴う。これらの課題を認識することで、緩和戦略の策定が可能になる。

| 課題 | 影響 | 緩和戦略 |

|---|---|---|

| 複雑性 | モデルが管理不能なほど大きくなる | ビューを活用して、セキュリティに関する懸念を一般的なアーキテクチャから分離する。 |

| セキュリティのスイロ | セキュリティチームがアーキテクトとは別に作業する | モデル化プロセスの初期段階からセキュリティアーキテクトを参加させる。 |

| 標準の欠如 | セキュリティ要素の不整合なモデル化 | セキュリティパターンおよび要素の標準ライブラリを定義する。 |

| 動的な環境 | モデルは素早く陳腐化する | 可能な限りモデルの更新を自動化し、リアルタイムログと連携する。 |

| ステークホルダーの賛同 | セキュリティが障害要因と見なされる | リスク低減を通じて、セキュリティのビジネス価値を示す。 |

複雑さの対処

モデルが拡大するにつれて、複雑になりすぎて混乱する可能性がある。ビューはその解決策である。セキュリティの側面にのみ焦点を当てる特定のビューを作成する。これにより、一般的なアーキテクチャを整理したまま、セキュリティチームが特定の懸念事項に詳細に掘り下げられる。

スイロの対処

協力が鍵である。セキュリティ専門家はアーキテクチャレビューに参加すべきである。これにより、セキュリティの制約がライフサイクルの初期段階でビジネスアーキテクトによって理解されるようになる。

📊 セキュリティポジションの測定

セキュリティがモデルに統合された後は、その効果を測定することが必要である。メトリクスは現在の状態を理解し、改善を追跡するのに役立つ。

- カバレッジ:マッピングされたセキュリティコントロールを持つ重要なビジネスプロセスの割合。

- コンプライアンス:モデルで特定された未解決のコンプライアンスギャップの数。

- 対応時間:セキュリティインシデント発生後にモデルを更新するまでの時間。

- リスク低減:アーキテクチャ変更を通じて達成されたリスク低減の定量的測定。

これらのメトリクスは、セキュリティイニシアチブに対する継続的な支援を確保するために、ガバナンス機関に報告すべきである。

🔄 ライフサイクル管理

セキュリティは一度限りの活動ではない。企業と共に進化する。ArchiMateモデルはこの進化を反映すべきである。

バージョン管理

セキュリティ要素に対してバージョン管理を維持する。セキュリティポリシーが変更された際には、モデルも新しい要件を反映するように更新すべきである。この履歴は過去の意思決定の監査に役立つ。

継続的改善

セキュリティパターンを定期的に見直す。新たな脅威が出現し、新しい技術が登場する。モデルは必要に応じて新しいセキュリティ機能やサービスを組み込むのに十分な柔軟性を持つべきである。

🔗 他のフレームワークとの連携

ArchiMateが唯一使用されているフレームワークではない。しばしばTOGAFやITILなどの他のフレームワークと連携する。

- TOGAF:アーキテクチャ開発手法(ADM)におけるセキュリティアーキテクチャを詳細化するためにArchiMateを使用する。

- ITIL:ITILのセキュリティインシデント管理プロセスをArchiMateのビジネスプロセスにマッピングする。

- NIST:NIST SP 800-53のセキュリティコントロールをArchiMateのセキュリティオブジェクトと一致させる。

他のフレームワークとの統合により、企業管理およびセキュリティに対する統一されたアプローチが確保される。

📝 ベストプラクティスの要約

ArchiMateモデルにセキュリティを効果的に統合するためには、以下の実践を遵守する。

- 早期から開始する:セキュリティを初期の計画段階に組み込む。

- 具体的にする:一般的なメモではなく、具体的なArchiMateセキュリティ要素を使用する。

- ビジネスと結びつける:常にセキュリティをビジネス価値またはリスクに結びつける。

- 視点を使用する:関心事の分離によって複雑さを管理する。

- 根拠を文書化する:Motivation要素を用いて、なぜそのコントロールが設置されているかを説明する。

- 定期的に見直す:モデルが環境の変化に合わせて常に最新の状態を保つことを確認する。

これらのガイドラインに従うことで、資産を保護しつつビジネス目標を実現できる堅牢なアーキテクチャが得られる。

🎯 最後の考え

セキュリティアーキテクチャは、現代の企業設計における重要な構成要素である。ArchiMateを活用することで、組織はセキュリティのニーズを明確に表現できる視覚的言語を得る。この明確さは、より良い意思決定とより強靭なシステムの構築を促進する。事前にセキュリティをモデル化する努力は、リスクの低減とスムーズなコンプライアンス監査という恩恵をもたらす。脅威の状況が変化する中で、アーキテクチャは適応しなければならない。セキュリティをモデルの中心に据えることで、企業が安全かつ競争力を持ち続けることが保証される。

この統合を受け入れるアーキテクトは、セキュリティが障害ではなく、エンablerとなることに気づくだろう。これによりステークホルダーの信頼が得られ、組織がデジタル世界で安全に運用できることを保証する。