Enterprise Architecture dient als Bauplan für die organisatorische Struktur und IT-Systeme. Ein Modell ohne Berücksichtigung von Sicherheitsaspekten ist jedoch unvollständig. Sicherheit muss bereits in den frühen Entwurfsphasen in das Fundament der Architektur eingewoben werden. Dieser Leitfaden untersucht, wie Sicherheitsaspekte direkt in ArchiMate-Modelle integriert werden können, um Resilienz und Compliance zu gewährleisten, ohne die Geschäftsschnelligkeit zu beeinträchtigen.

🧩 Die Schichten des ArchiMate-Frameworks

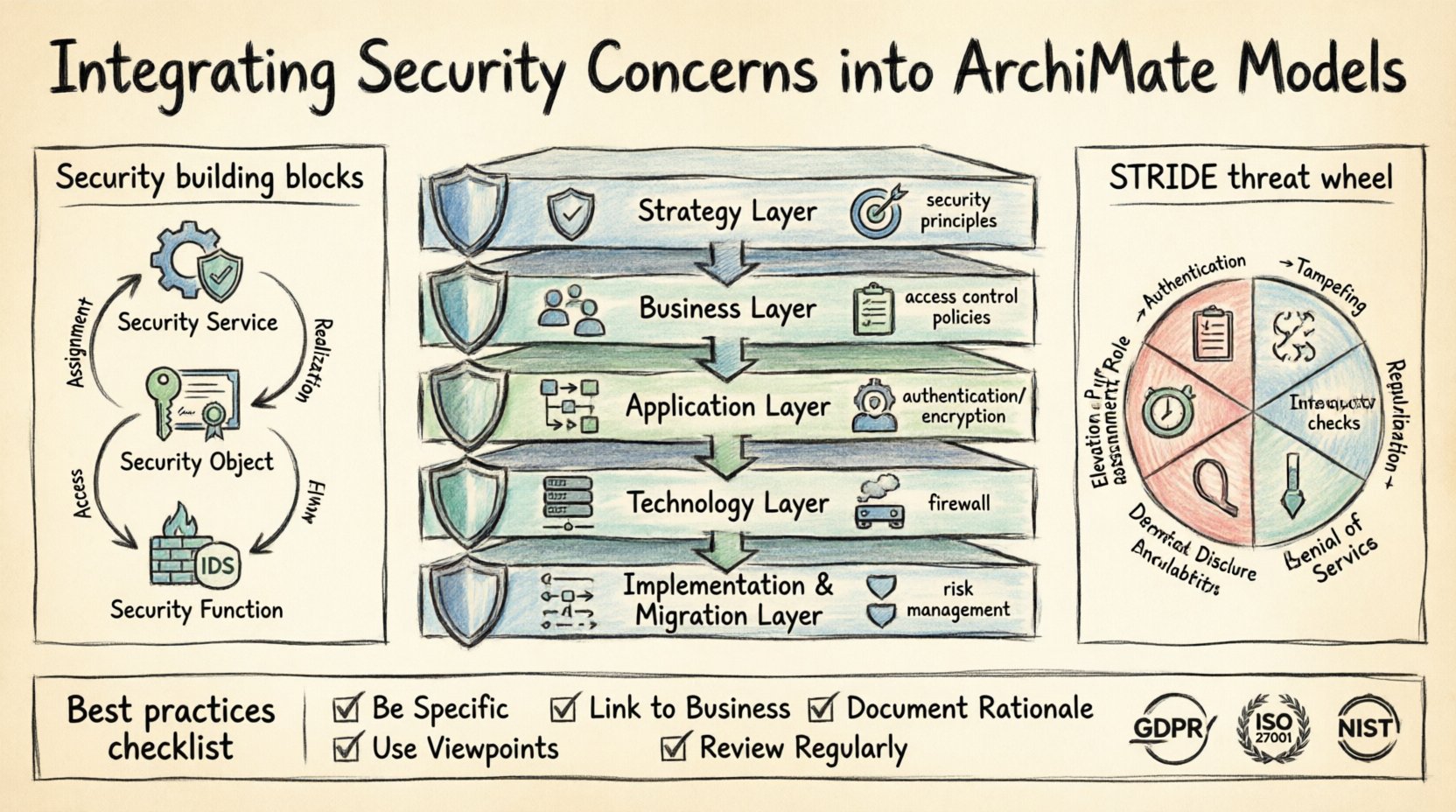

ArchiMate bietet eine strukturierte Sicht auf ein Unternehmen durch mehrere Schichten. Jede Schicht repräsentiert eine unterschiedliche Abstraktionsstufe. Um Sicherheit effektiv zu integrieren, muss man verstehen, wie Sicherheitsartefakte auf diese spezifischen Schichten abgebildet werden.

- Geschäfts-Schicht: Konzentriert sich auf Geschäftsprozesse, Rollen und organisatorische Strukturen. Die Sicherheit beinhaltet hier Zugriffssteuerungsrichtlinien und Compliance-Anforderungen.

- Anwendungs-Schicht: Befasst sich mit Softwareanwendungen und deren Schnittstellen. Sicherheitsaspekte umfassen Authentifizierung, Autorisierung und Datenverschlüsselung auf Anwendungsebene.

- Technologie-Schicht: Stellt die Infrastruktur dar. Die Sicherheit konzentriert sich auf Netzwerksicherheit, physische Sicherheit und die Verfestigung der Infrastruktur.

- Implementierungs- und Migrations-Schicht: Umfasst Projekte und Initiativen. Sicherheit muss Bestandteil der Bereitstellungsstrategie und des Risikomanagements sein.

- Strategie-Schicht: Definiert Ziele und Prinzipien. Sicherheitsprinzipien leiten die Gesamtrichtung.

Die Integration von Sicherheit erfordert die Abbildung von Bedrohungen und Kontrollen über diese Schichten hinweg. Eine Schwachstelle in der Technologie-Schicht könnte einen Geschäftsprozess gefährden. Daher ist ein ganzheitlicher Blick unerlässlich.

🛡️ Sicherheitskonzepte im Standard

ArchiMate definiert spezifische Elemente, die der Sicherheit gewidmet sind. Das Verständnis dieser Elemente ermöglicht es Architekten, Sicherheit explizit zu modellieren, anstatt sie als nachträgliche Überlegung zu behandeln.

Sicherheitsobjekte

Sicherheitsobjekte stellen Entitäten dar, die Sicherheitsdienstleistungen bereitstellen. Sie können sein:

- Sicherheitsdienst:Ein Dienst, der Sicherheitsfunktionen bereitstellt, wie beispielsweise Authentifizierung oder Verschlüsselung.

- Sicherheitsobjekt:Ein passives Element, das Sicherheitsattribute enthält, wie beispielsweise ein digitales Zertifikat oder ein Schlüssel.

- Sicherheitsfunktion:Ein aktives Element, das Sicherheitsoperationen durchführt, wie beispielsweise eine Firewall oder ein Intrusion-Detection-System.

Sicherheitsbeziehungen

Beziehungen definieren, wie Sicherheitselemente mit anderen architektonischen Elementen interagieren. Häufige Beziehungen umfassen:

- Zuweisung:Eine Sicherheitsfunktion wird einem Geschäftsprozess zugewiesen.

- Realisierung:Ein Sicherheitsdienst erfüllt eine Sicherheitsanforderung.

- Zugriff:Eine Rolle greift sicher auf eine Anwendungschnittstelle zu.

- Fluss:Datenflüsse zwischen Anwendungen sind gesichert.

Durch die Verwendung dieser Beziehungen wird sichergestellt, dass Sicherheit nicht isoliert ist, sondern mit dem geschützten Geschäftswert verbunden ist.

🗺️ Abbildung von Sicherheitsanliegen auf die Architektur

Verschiedene Schichten haben unterschiedliche Sicherheitsprioritäten. Die folgende Tabelle zeigt, wie spezifische Anliegen den ArchiMate-Schichten zugeordnet werden.

| Schicht | Primäre Sicherheitsanliegen | Beispielhafte ArchiMate-Elemente |

|---|---|---|

| Geschäft | Zugriffsrechte, Compliance, Betrugsvorbeugung | Rolle, Geschäftsvorgang, Geschäftsobjekt |

| Anwendung | Authentifizierung, Integrität, Vertraulichkeit | Anwendungschnittstelle, Anwendungsdienst, Sicherheitsdienst |

| Technologie | Netzwerkisolierung, physischer Zugriff, Host-Sicherheit | Gerät, Netzwerk, Sicherheitsfunktion |

| Strategie | Sicherheitsprinzipien, Risikobereitschaft | Ziel, Prinzip, Motivations-Element |

Bei der Modellierung sollten Architekten sicherstellen, dass jedem kritischen Geschäftsvorgang ein entsprechender Sicherheitskontrollmechanismus im Modell definiert ist. Diese Transparenz unterstützt Audits und Risikobewertungen.

🔍 Integration von Bedrohungsmodellierung

Die Bedrohungsmodellierung ist eine kritische Tätigkeit zur Identifizierung potenzieller Sicherheitsanfälligkeiten. Die Integration in ArchiMate-Modelle ermöglicht eine visuelle Darstellung von Risiken.

Identifizierung von Bedrohungen

Beginnen Sie mit der Identifizierung der zu schützenden Assets. In ArchiMate sind dies typischerweise Geschäftsobjekte, Anwendungsobjekte oder Technologieobjekte. Sobald die Assets definiert sind, betrachten Sie Bedrohungen:

- Nicht autorisierter Zugriff:Wer kann auf das Asset zugreifen und wie?

- Datenleckage: Wo fließt Daten und sind sie verschlüsselt?

- Dienstunterbrechung: Was geschieht, wenn eine Sicherheitsfunktion ausfällt?

- Interne Bedrohungen:Sind Rollen und Verantwortlichkeiten eindeutig definiert?

Zuordnung von Bedrohungen zu Kontrollen

Weisen Sie für jede identifizierte Bedrohung eine spezifische Kontrolle zu. Dadurch entsteht eine direkte Verbindung zwischen Risiko und Minderung. Verwenden Sie dieRealisierungBeziehung, um darzustellen, wie ein Sicherheitsdienst ein Sicherheitsziel realisiert. Dadurch wird die Begründung für Sicherheitsinvestitionen klar.

STRIDE in ArchiMate

Das STRIDE-Modell (Betrug, Manipulation, Verleugnung, Informationsexposition, Dienstverweigerung, Rechtemittlung) kann für ArchiMate angepasst werden.

- Betrug:Zuordnung zu Authentifizierungsmechanismen in der Anwendungsschicht.

- Manipulation:Zuordnung zu Integritätsprüfungen bei Datenflüssen.

- Verleugnung:Zuordnung zu Audit-Protokollen (Geschäfts- oder Technologielayer).

- Informationsexposition:Zuordnung zu Verschlüsselungsdiensten.

- Dienstverweigerung:Zuordnung zur Verfügbarkeit von Komponenten des Technologielayers.

- Rechtemittlung:Zuordnung zu Rollenzuweisungen und Zugriffsrechten.

Durch die Visualisierung dieser Bedrohungen können Stakeholder die Auswirkungen auf das Unternehmen besser verstehen.

⚖️ Compliance und Governance

Regulatorische Compliance ist oft ein Treiber für die Sicherheitsarchitektur. ArchiMate unterstützt dies, indem Sicherheitsanforderungen mit Geschäftszielen verknüpft werden.

Regulatorische Zuordnung

Rahmenwerke wie DSGVO, ISO 27001 oder NIST können als Prinzipien oder Anforderungen innerhalb der Architektur dargestellt werden.

- DSGVO: Weisen Sie Anforderungen an Datenschutz auf Geschäftsobjekte und Anwendungsdienste hin.

- ISO 27001: Weisen Sie Sicherheitskontrollen auf Sicherheitsfunktionen und Komponenten der Technologielayer hin.

- NIST: Weisen Sie Ziele der Risikomanagement auf die Strategieebene hin.

Dieser Ansatz stellt sicher, dass Compliance nicht nur eine Prüfliste ist, sondern integraler Bestandteil des Systemdesigns ist.

Governance-Prozesse

Die Sicherheitsgovernance umfasst die Prozesse, die Sicherheit verwalten und steuern. In ArchiMate können diese wie folgt modelliert werden:

- Überprüfungsprozesse: Geplante Audits von Sicherheitskonfigurationen.

- Änderungsmanagement: Sicherheitsprüfungen, die in Änderungsanträge integriert sind.

- Vorfalldokumentation: Definierte Workflows zur Behandlung von Sicherheitsverletzungen.

Die Dokumentation dieser Prozesse stellt sicher, dass Sicherheit über die Zeit hinweg gewährleistet ist, nicht nur zum Zeitpunkt der Implementierung.

🚧 Häufige Integrationsherausforderungen

Obwohl die Vorteile klar sind, birgt die Integration von Sicherheit in ArchiMate-Modelle Herausforderungen. Die Erkennung dieser hilft bei der Planung von Minderungsstrategien.

| Herausforderung | Auswirkung | Minderungsstrategie |

|---|---|---|

| Komplexität | Modelle werden zu groß, um sie verwalten zu können | Verwenden Sie Blickwinkel, um Sicherheitsaspekte von der allgemeinen Architektur zu trennen. |

| Sicherheitssilos | Das Sicherheitsteam arbeitet getrennt von den Architekten | Schließen Sie Sicherheitsarchitekten bereits von Beginn an in den Modellierungsprozess ein. |

| Mangel an Standards | Inkonsistente Modellierung von Sicherheitselementen | Definieren Sie eine Standardbibliothek von Sicherheitsmustern und Elementen. |

| Dynamische Umgebungen | Modelle werden schnell veraltet | Automatisieren Sie Modellaktualisierungen, wo immer möglich, und verknüpfen Sie sie mit Echtzeitprotokollen. |

| Zustimmung der Stakeholder | Sicherheit als Blockade wahrgenommen | Zeigen Sie den geschäftlichen Nutzen der Sicherheit durch Risikominderung auf. |

Behandlung von Komplexität

Je größer die Modelle werden, desto überwältigender können sie werden. Blickwinkel sind die Lösung. Erstellen Sie spezifische Blickwinkel, die sich ausschließlich auf Sicherheitsaspekte konzentrieren. Dadurch bleibt die allgemeine Architektur übersichtlich, während Sicherheitsteams tief in spezifische Anliegen eindringen können.

Behandlung von Inseln

Zusammenarbeit ist entscheidend. Sicherheitsexperten sollten an Architekturreviews teilnehmen. Dadurch wird sichergestellt, dass Sicherheitsbeschränkungen von den Geschäftsarchitekten bereits früh im Lebenszyklus verstanden werden.

📊 Messung der Sicherheitsposition

Sobald Sicherheit in die Modelle integriert ist, ist es notwendig, ihre Wirksamkeit zu messen. Metriken helfen dabei, den aktuellen Zustand zu verstehen und Verbesserungen zu verfolgen.

- Abdeckung: Prozentsatz kritischer Geschäftsprozesse mit abgebildeten Sicherheitskontrollen.

- Konformität: Anzahl offener Konformitätslücken, die im Modell identifiziert wurden.

- Reaktionszeit: Zeit, die benötigt wird, um das Modell nach einem Sicherheitsvorfall zu aktualisieren.

- Risikominderung: Quantitativer Maßstab für die durch architektonische Änderungen erreichte Risikominderung.

Diese Metriken sollten an Governance-Gremien berichtet werden, um kontinuierliche Unterstützung für Sicherheitsinitiativen zu gewährleisten.

🔄 Lebenszyklus-Management

Sicherheit ist keine einmalige Maßnahme. Sie entwickelt sich mit dem Unternehmen weiter. ArchiMate-Modelle sollten diese Entwicklung widerspiegeln.

Versionsverwaltung

Führen Sie Versionskontrolle für Sicherheitselemente durch. Wenn eine Sicherheitsrichtlinie geändert wird, sollte das Modell aktualisiert werden, um die neue Anforderung widerzuspiegeln. Diese Historie hilft bei der Nachverfolgung früherer Entscheidungen.

Fortlaufende Verbesserung

Überprüfen Sie regelmäßig Sicherheitsmuster. Neue Bedrohungen entstehen und neue Technologien erscheinen. Das Modell sollte flexibel genug sein, um bei Bedarf neue Sicherheitsfunktionen oder -dienste zu integrieren.

🔗 Verbindung zu anderen Frameworks

ArchiMate ist nicht das einzige verwendete Framework. Es interagiert oft mit anderen wie TOGAF oder ITIL.

- TOGAF:Verwenden Sie ArchiMate, um die Sicherheitsarchitektur im Architektur-Entwicklungs-Verfahren (ADM) detailliert darzustellen.

- ITIL:Weisen Sie Prozesse zur Sicherheitsvorfallbearbeitung aus ITIL auf ArchiMate-Geschäftsprozesse hin.

- NIST:Stellen Sie Sicherheitskontrollen aus NIST SP 800-53 mit ArchiMate-Sicherheitsobjekten in Einklang.

Die Integration mit anderen Rahmenwerken gewährleistet einen einheitlichen Ansatz für Unternehmensmanagement und Sicherheit.

📝 Zusammenfassung der Best Practices

Um Sicherheit erfolgreich in ArchiMate-Modelle zu integrieren, achten Sie auf folgende Praktiken:

- Früh beginnen:Integrieren Sie Sicherheit in die frühen Planungsphasen.

- Genau sein:Verwenden Sie spezifische ArchiMate-Sicherheitselemente anstelle generischer Notizen.

- Mit dem Geschäft verknüpfen:Stellen Sie immer eine Verbindung zwischen Sicherheit und Geschäftswert oder Risiko her.

- Viewpoints nutzen:Verwalten Sie die Komplexität durch Trennung der Anliegen.

- Gründe dokumentieren:Erläutern Sie mithilfe von Motivations-Elementen, warum eine Kontrolle vorhanden ist.

- Regelmäßig überprüfen:Stellen Sie sicher, dass das Modell mit der Umgebung aktuell bleibt.

Durch die Einhaltung dieser Richtlinien entsteht eine robuste Architektur, die Vermögenswerte schützt und gleichzeitig die Geschäftsziele unterstützt.

🎯 Schlussfolgerungen

Die Sicherheitsarchitektur ist eine entscheidende Komponente der modernen Unternehmensgestaltung. Durch die Nutzung von ArchiMate erhalten Organisationen eine klare visuelle Sprache, um Sicherheitsanforderungen auszudrücken. Diese Klarheit fördert bessere Entscheidungsfindung und widerstandsfähigere Systeme. Die Anstrengung, Sicherheit von Anfang an zu modellieren, zahlt sich in Form reduzierter Risiken und reibungsloserer Compliance-Prüfungen aus. Da sich die Bedrohungslandschaft weiterentwickelt, muss die Architektur anpassungsfähig sein. Die Sicherheit im Zentrum des Modells zu halten, stellt sicher, dass das Unternehmen sicher und wettbewerbsfähig bleibt.

Architekten, die diese Integration annehmen, werden feststellen, dass Sicherheit zu einem Enabler wird, anstatt eine Barriere darzustellen. Sie vermittelt Vertrauen an die Stakeholder und stellt sicher, dass die Organisation sicher in einer digitalen Welt operieren kann.