Architektura przedsiębiorstwa pełni rolę projektu organizacyjnej struktury i systemów informatycznych. Jednak model bez rozważań dotyczących bezpieczeństwa jest niepełny. Bezpieczeństwo musi być wplecione w tkankę architektury już od początkowych etapów projektowania. Niniejszy przewodnik omawia sposób wbudowywania zagrożeń bezpieczeństwa bezpośrednio w modele ArchiMate, zapewniając odporność i zgodność bez naruszania elastyczności biznesowej.

🧩 Warstwy ramy ArchiMate

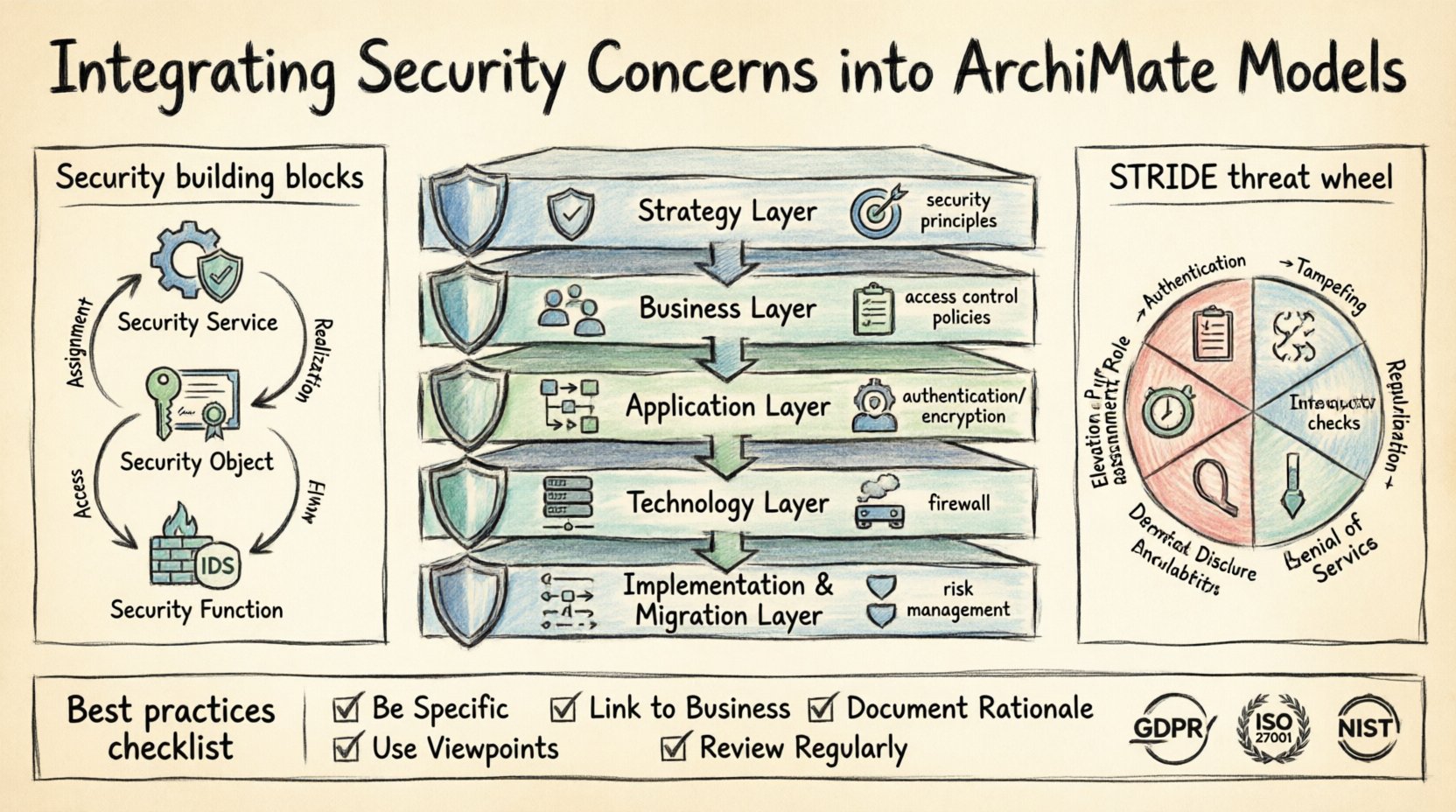

ArchiMate zapewnia uporządkowane spojrzenie na przedsiębiorstwo poprzez kilka warstw. Każda warstwa reprezentuje inny poziom abstrakcji. Aby skutecznie zintegrować bezpieczeństwo, należy zrozumieć, jak elementy bezpieczeństwa są przyporządkowane do tych konkretnych warstw.

- Warstwa biznesowa: Skupia się na procesach biznesowych, rolach i strukturach organizacyjnych. Bezpieczeństwo w tej warstwie obejmuje polityki kontroli dostępu oraz wymagania zgodności.

- Warstwa aplikacji: Dotyczy aplikacji oprogramowania i ich interfejsów. Zagadnienia bezpieczeństwa obejmują uwierzytelnianie, autoryzowanie oraz szyfrowanie danych na poziomie aplikacji.

- Warstwa technologiczna: Reprezentuje infrastrukturę. Bezpieczeństwo skupia się na bezpieczeństwie sieci, bezpieczeństwie fizycznym oraz wzmocnieniu infrastruktury.

- Warstwa wdrożenia i migracji: Dotyczy projektów i inicjatyw. Bezpieczeństwo musi być częścią strategii wdrażania i zarządzania ryzykiem.

- Warstwa strategii: Określa cele i zasady. Zasady bezpieczeństwa kierują ogólnym kierunkiem.

Integracja bezpieczeństwa wymaga przyporządkowania zagrożeń i kontrolek do tych warstw. Wadliwość w warstwie technologicznej może naruszyć proces biznesowy. Dlatego kluczowe jest posiadanie kompleksowego podejścia.

🛡️ Pojęcia bezpieczeństwa w standardzie

ArchiMate definiuje konkretne elementy poświęcone bezpieczeństwu. Zrozumienie tych elementów pozwala architektom modelować bezpieczeństwo jawnie, a nie jako postrzeganie po fakcie.

Obiekty bezpieczeństwa

Obiekty bezpieczeństwa reprezentują jednostki zapewniające usługi bezpieczeństwa. Mogą one być:

- Usługa bezpieczeństwa:Usługa zapewniająca funkcjonalność bezpieczeństwa, np. uwierzytelnianie lub szyfrowanie.

- Obiekt bezpieczeństwa:Element pasywny przechowujący atrybuty bezpieczeństwa, np. certyfikat cyfrowy lub klucz.

- Funkcja bezpieczeństwa:Element aktywny wykonywający operacje bezpieczeństwa, np. zapora ogniowa lub system wykrywania włamania.

Związki bezpieczeństwa

Związki definiują sposób, w jaki elementy bezpieczeństwa oddziałują na inne elementy architektury. Powszechne związki obejmują:

- Przypisanie:Funkcja bezpieczeństwa jest przypisana do procesu biznesowego.

- Realizacja:Usługa bezpieczeństwa realizuje wymóg bezpieczeństwa.

- Dostęp:Rola uzyskuje dostęp do interfejsu aplikacji w sposób bezpieczny.

- Przepływ:Przepływy danych między aplikacjami są zabezpieczone.

Korzystanie z tych relacji zapewnia, że bezpieczeństwo nie jest izolowane, ale połączone z wartością biznesową, którą chroni.

🗺️ Mapowanie zagrożeń bezpieczeństwa na architekturę

Różne warstwy mają różne priorytety bezpieczeństwa. Poniższa tabela przedstawia, jak konkretne zagadnienia są przyporządkowane do warstw ArchiMate.

| Warstwa | Główne zagadnienia bezpieczeństwa | Przykładowe elementy ArchiMate |

|---|---|---|

| Biznes | Prawa dostępu, zgodność, zapobieganie oszustwom | Rola, Proces biznesowy, Obiekt biznesowy |

| Aplikacja | Uwierzytelnianie, integralność, poufność | Interfejs aplikacji, Usługa aplikacji, Usługa bezpieczeństwa |

| Technologia | Izolacja sieci, dostęp fizyczny, bezpieczeństwo hosta | Urządzenie, Sieć, Funkcja bezpieczeństwa |

| Strategia | Zasady bezpieczeństwa, skłonność do ryzyka | Cel, Zasada, Element motywacji |

Podczas modelowania architekci powinni zapewnić, że każdy krytyczny proces biznesowy ma odpowiadający mu kontrolę bezpieczeństwa zdefiniowaną w modelu. Ta widoczność pomaga w audytach i ocenach ryzyka.

🔍 Integracja modelowania zagrożeń

Modelowanie zagrożeń to kluczowa działalność służąca do identyfikacji potencjalnych słabych punktów bezpieczeństwa. Integracja tego procesu z modelami ArchiMate pozwala na wizualne przedstawienie ryzyk.

Identyfikacja zagrożeń

Zacznij od identyfikacji aktywów wymagających ochrony. W ArchiMate są to zwykle Obiekty biznesowe, Obiekty aplikacji lub Obiekty technologiczne. Po zdefiniowaniu aktywów rozważ zagrożenia:

- Nieautoryzowany dostęp:Kto może uzyskać dostęp do aktywu i jak?

- Wyciek danych:Do którego miejsca przepływa dane i czy są szyfrowane?

- Naruszenie działania usługi:Co się stanie, jeśli funkcja bezpieczeństwa zawiedzie?

- Zagrożenia zewnętrzne:Czy role i odpowiedzialności są jasno zdefiniowane?

Przypisywanie zagrożeń do kontrolek

Dla każdego zidentyfikowanego zagrożenia przypisz konkretną kontrolę. Powoduje to bezpośredni link między ryzykiem a jego ograniczeniem. Użyj Realizacjarelację, aby pokazać, jak usługa bezpieczeństwa realizuje cel bezpieczeństwa. Ułatwia to zrozumienie uzasadnienia inwestycji w bezpieczeństwo.

STRIDE w ArchiMate

Model STRIDE (fałszywe identyfikowanie, modyfikacja, zaprzeczenie, ujawnienie informacji, negacja dostępu, podniesienie uprawnień) można dostosować do ArchiMate.

- Fałszywe identyfikowanie:Przypisz do mechanizmów uwierzytelniania na warstwie aplikacji.

- Modyfikacja:Przypisz do sprawdzania integralności przepływów danych.

- Zaprzeczenie:Przypisz do dzienników audytu (warstwa biznesowa lub techniczna).

- Ujawnienie informacji:Przypisz do usług szyfrowania.

- Negacja dostępu:Przypisz do dostępności składników warstwy technicznej.

- Podniesienie uprawnień:Przypisz do przypisań ról i uprawnień dostępu.

Poprzez wizualizację tych zagrożeń, zaangażowane strony mogą lepiej zrozumieć ich wpływ na przedsiębiorstwo.

⚖️ Zgodność i zarządzanie

Zgodność z przepisami często jest motorem architektury bezpieczeństwa. ArchiMate wspiera to, łącząc wymagania bezpieczeństwa z celami biznesowymi.

Mapowanie zgodności z przepisami

Ramowce takie jak RODO, ISO 27001 lub NIST mogą być przedstawione jako zasady lub wymagania w architekturze.

- RODO: Przypisz wymagania dotyczące prywatności danych do obiektów biznesowych i usług aplikacji.

- ISO 27001: Przypisz kontrole bezpieczeństwa do funkcji bezpieczeństwa i składników warstwy technologicznej.

- NIST: Przypisz cele zarządzania ryzykiem do warstwy strategii.

Ten podejście zapewnia, że zgodność nie jest tylko listą kontrolną, ale nieodłączną częścią projektu systemu.

Procesy zarządzania

Zarządzanie bezpieczeństwem obejmuje procesy zarządzania i kontroli bezpieczeństwa. W ArchiMate mogą one być modelowane jako:

- Procesy przeglądu: Zaplanowane audyty konfiguracji bezpieczeństwa.

- Zarządzanie zmianami: Sprawdzenia bezpieczeństwa zawarte w żądaniach zmian.

- Reakcja na incydenty: Zdefiniowane przepływy pracy do obsługi naruszeń bezpieczeństwa.

Dokumentowanie tych procesów zapewnia, że bezpieczeństwo jest utrzymywane w czasie, a nie tylko w momencie wdrożenia.

🚧 Typowe wyzwania integracji

Choć korzyści są oczywiste, integracja bezpieczeństwa do modeli ArchiMate stwarza wyzwania. Ich rozpoznanie pomaga w planowaniu strategii ograniczania ryzyka.

| Wyzwanie | Skutek | Strategia ograniczania skutków |

|---|---|---|

| Złożoność | Modele stają się zbyt duże, aby można je było zarządzać | Użyj perspektyw (Viewpoints), aby oddzielić zagadnienia bezpieczeństwa od ogólnej architektury. |

| Szybki zbiór bezpieczeństwa | Zespół bezpieczeństwa działa oddzielnie od architektów | Zacznij od włączenia architektów bezpieczeństwa do procesu modelowania. |

| Brak standardów | Niespójne modelowanie elementów bezpieczeństwa | Zdefiniuj standardową bibliotekę wzorców i elementów bezpieczeństwa. |

| Dynamiczne środowiska | Modele szybko się wygrywają | Automatyzuj aktualizacje modeli tam, gdzie to możliwe, i łączy je z logami w czasie rzeczywistym. |

| Zaangażowanie stakeholderów | Bezpieczeństwo postrzegane jako przeszkoda | Pokaż wartość biznesową bezpieczeństwa poprzez zmniejszenie ryzyka. |

Radzenie sobie z złożonością

W miarę wzrostu modeli mogą one stać się przytłaczające. Punkty widzenia to rozwiązanie. Twórz konkretne punkty widzenia skupiające się wyłącznie na aspektach bezpieczeństwa. Pozwala to utrzymać ogólną architekturę czystą, jednocześnie umożliwiając zespołom bezpieczeństwa dokładne analizowanie konkretnych zagrożeń.

Radzenie sobie z izolacją

Współpraca to klucz. Specjaliści ds. bezpieczeństwa powinni brać udział w przeglądach architektury. Zapewnia to, że ograniczenia dotyczące bezpieczeństwa są zrozumiane przez architektów biznesowych na wczesnym etapie cyklu życia.

📊 Ocena stanu bezpieczeństwa

Gdy bezpieczeństwo zostanie zintegrowane z modelami, konieczne jest zmierzenie jego skuteczności. Metryki pomagają zrozumieć obecny stan i śledzić postępy.

- Obejmowanie: Procent kluczowych procesów biznesowych z zaznaczonymi kontrolami bezpieczeństwa.

- Zgodność: Liczba niezamkniętych luk zgodności wykrytych w modelu.

- Czas reakcji: Czas potrzebny na aktualizację modelu po incydencie bezpieczeństwa.

- Zmniejszenie ryzyka: Miara ilościowa zmniejszenia ryzyka osiągniętego poprzez zmiany architektoniczne.

Te metryki powinny być raportowane organom zarządzania, aby zapewnić ciągłe wsparcie dla inicjatyw bezpieczeństwa.

🔄 Zarządzanie cyklem życia

Bezpieczeństwo to nie jednorazowa działalność. Rozwija się wraz z przedsiębiorstwem. Modele ArchiMate powinny odzwierciedlać tę ewolucję.

Wersjonowanie

Zachowuj kontrolę wersji dla elementów bezpieczeństwa. Gdy polityka bezpieczeństwa ulega zmianie, model powinien zostać zaktualizowany w celu odzwierciedlenia nowego wymagania. Ta historia pomaga w audycji poprzednich decyzji.

Nieustanna poprawa

Regularnie przeglądarki wzorce bezpieczeństwa. Pojawiają się nowe zagrożenia i nowe technologie. Model powinien być wystarczająco elastyczny, aby w razie potrzeby uwzględniać nowe funkcje lub usługi bezpieczeństwa.

🔗 Łączenie z innymi frameworkami

ArchiMate nie jest jedynym używanym frameworkiem. Często współdziała z innymi, takimi jak TOGAF lub ITIL.

- TOGAF:Użyj ArchiMate do szczegółowego przedstawienia Architektury Bezpieczeństwa w Metodzie Rozwoju Architektury (ADM).

- ITIL: Przyporządkuj procesy zarządzania incydentami zabezpieczającymi z ITIL do procesów biznesowych ArchiMate.

- NIST: Wyrównaj kontrole zabezpieczające z NIST SP 800-53 do obiektów zabezpieczenia ArchiMate.

Integracja z innymi ramami zapewnia zgodny podejście do zarządzania przedsiębiorstwem i zabezpieczeń.

📝 Podsumowanie najlepszych praktyk

Aby pomyślnie zintegrować zabezpieczenia z modelami ArchiMate, przestrzegaj tych praktyk:

- Zacznij wcześnie: Włącz zabezpieczenia w początkowe fazy planowania.

- Bądź konkretny: Używaj konkretnych elementów zabezpieczenia ArchiMate zamiast ogólnych notatek.

- Powiąż z biznesem: Zawsze łączy zabezpieczenia z wartością biznesową lub ryzykiem.

- Używaj perspektyw: Zarządzaj złożonością poprzez rozdzielenie zagadnień.

- Dokumentuj uzasadnienie: Wyjaśnij, dlaczego kontrola jest w miejscu, używając elementów motywacji.

- Regularnie przeglądarka: Upewnij się, że model pozostaje aktualny wobec środowiska.

Stosowanie tych wytycznych prowadzi do solidnej architektury, która chroni aktywa, jednocześnie umożliwiając osiągnięcie celów biznesowych.

🎯 Ostateczne rozważania

Architektura zabezpieczeń jest kluczowym elementem nowoczesnego projektowania przedsiębiorstwa. Wykorzystując ArchiMate, organizacje zdobywają jasny język wizualny do wyrażania potrzeb zabezpieczeń. Ta przejrzystość ułatwia lepsze podejmowanie decyzji i bardziej odpornych systemów. Wkład w modelowanie zabezpieczeń na wstępie przynosi korzyści w postaci zmniejszonego ryzyka i łatwiejszych audytów zgodności. W miarę jak zmienia się środowisko zagrożeń, architektura musi się dostosować. Zachowanie zabezpieczeń w centrum modelu zapewnia, że przedsiębiorstwo pozostaje bezpieczne i konkurencyjne.

Architekci, którzy przyjmą tę integrację, odkryją, że zabezpieczenia stają się enablerem, a nie barierą. Zapewnia ono pewność inwestorom i gwarantuje, że organizacja może bezpiecznie działać w świecie cyfrowym.